Собрания Российской Федерации, во всех школах Российской Федерации 30 октября 2014 года проводится Единый урок по безопасности в сети Интернет.

- Главная

- Разное

- Образование

- Спорт

- Естествознание

- Природоведение

- Религиоведение

- Французский язык

- Черчение

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, фоны, картинки для презентаций

- Экология

- Экономика

Презентация, доклад к единому Уроку безопасности в интернет

Содержание

- 1. Презентация к единому Уроку безопасности в интернет

- 2. Киберугроза – это незаконное

- 3. На сегодняшний день, киберугроза является одной из

- 4. Слайд 4

- 5. Внешние угрозыВирусы К

- 6. Спам Второй по важности

- 7. Удалённый взлом Крайне опасен

- 8. Фишинг Чрезвычайно опасны так

- 9. DoS/DDoS-атаки Организациям, имеющим

- 10. Хищение мобильных устройств В

- 11. Уязвимости ПО Из внутренних

- 12. Утечки данных Плакат советских

- 13. Заключение Это основные

- 14. Использованные материалы:file:///C:/Users/Школа/Desktop/Методические%20рекомендации%20к%20Единому%20уроку%20безопасности%20в%20сети%20Интернет%20(1).pdfhttp://sergeytroshin.ru/articles/modern-cyber-threats/http://www.garant.ru/article/520694/http://yvek.ru/интернет/киберугроза-бич-21-века/

Киберугроза – это незаконное проникновение или угроза вредоносного проникновения в виртуальное пространство для достижения политических, социальных или иных, целей. Киберугроза может воздействовать на информационное пространство компьютера, в котором находятся сведения, хранятся материалы физического

Слайд 1В соответствии с инициативой Валентины Ивановны Матвиенко, Председателя Совета Федерации Федерального

Слайд 2

Киберугроза – это незаконное проникновение или угроза

вредоносного проникновения в виртуальное пространство для достижения политических, социальных или иных, целей. Киберугроза может воздействовать на информационное пространство компьютера, в котором находятся сведения, хранятся материалы физического или виртуального устройства. Атака, обычно, поражает носитель данных, специально предназначенный для их хранения, обработки и передачи личной информации пользователя.

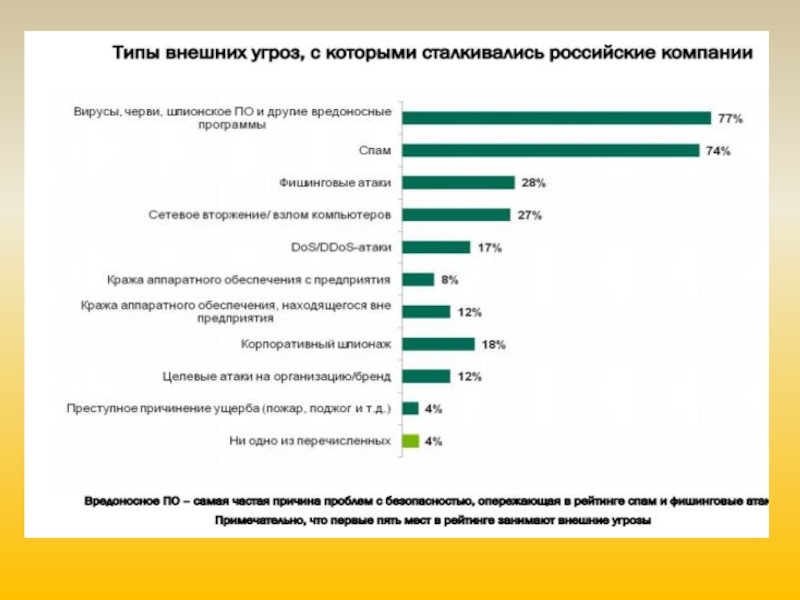

Слайд 3На сегодняшний день, киберугроза является одной из актуальных проблем в мире.

Недавно, в российском сегменте интернета появилась интерактивная карта, которая посвящена мировым киберугрозам. При помощи данной карты, пользователь может подробно рассмотреть каждую угрозу и выключить те, которые особо ему не интересны.

Сервис такого типа, запустила «Лаборатория Касперского», на данной карте можно в режиме реального времени наблюдать все компьютерные угрозы, происходящие в мире.

Сервис такого типа, запустила «Лаборатория Касперского», на данной карте можно в режиме реального времени наблюдать все компьютерные угрозы, происходящие в мире.

Слайд 5Внешние угрозы

Вирусы

К внешним киберугрозам относятся, в

частности, всевозможные компьютерные вирусы, так называемые «черви», троянские программы и тому подобное вредоносное программное обеспечение, скрытно проникающее в компьютерные системы. Именно вирусы на сегодня являются главной угрозой - с ними сталкиваются более 70% российских компаний, поскольку «подцепить» их в отсутствие эффективной защиты проще простого.

Слайд 6Спам

Второй по важности тип внешних киберугроз — уже

много лет вызывающий всеобщее раздражение спам. Доля спама среди всей электронной корреспонденции сегодня может достигать 70%! Мусорная электронная почта, призывающая вас купить таблетки от похудения или записаться на курсы английского языка, расходует интернет-трафик, забивает каналы связи, отвлекает от работы, вынуждая персонал выявлять среди гор рекламы действительно важную корреспонденцию, которую при таком положении дел несложно и потерять. Всё это в конечном итоге ведёт к финансовым потерям. Кроме того, спам — это ещё один из распространённых каналов внедрения вирусов и троянских программ.

Слайд 7Удалённый взлом

Крайне опасен удалённый взлом компьютеров, благодаря

которому злоумышленник, находящийся, возможно, на другом конце земли, а может — в офисе конкурента, получает возможность читать и редактировать хранящиеся на ваших ПК и файл-серверах документы, уничтожать их по своему желанию, внедрять в вашу сеть какие-то свои программы, следящие за вашими действиями или собирающие какую-то иную информацию (вплоть до незаметного для вас видео-/аудионаблюдения через штатные веб-камеры и микрофоны ноутбуков).

Слайд 8Фишинг

Чрезвычайно опасны так называемые фишинговые атаки,

при которых пользователь ПК «попадается на крючок» поддельного веб-сайта, полностью имитирующего, скажем, сайт банка, в котором он держит свой депозит. В этом случае злоумышленники, получив все его реквизиты и пароли, могут запросто лишить бедолагу всех его накоплений. Забрасывается же такой «крючок» обычно с помощью всё того же спама, уязвимостей в веб-браузере, а иногда — и таргетированных атак, при которых письма со ссылками на поддельный банк не просто рассылаются «кому бог пошлёт», а отправляются конкретным людям, конкретным организациям, причём с осмысленным текстом, адресованным именно им и не вызывающим, на первый взгляд, никаких особенных подозрений.

Слайд 9DoS/DDoS-атаки

Организациям, имеющим свои интернет-сайты и другие

типы видимых из интернета серверов, представляют нешуточную угрозу DoS/DDoS-атаки, то есть специальным образом организованные массированные сетевые запросы, полностью или частично нарушающие работоспособность веб-сайта, почтового сервера или, скажем, интернет-магазина. Порой, чтобы избавиться от конкурента, достаточно, чтобы до его интернет-магазина всего лишь несколько дней не могли «достучаться» потенциальные покупатели.

Слайд 10Хищение мобильных устройств

В последнее время всё актуальнее

становится защита и от такого типа внешних угроз, как хищение мобильных устройств, в памяти которых может в открытом виде храниться важнейшая корпоративная информация — финансовая документация, персональные данные сотрудников и клиентов, интеллектуальная собственность, электронная переписка, различные идентификационные данные и пароли.

Другие внешние угрозы

Этим список внешних угроз, к сожалению, не исчерпывается, и если выйти за рамки угроз, защита от которых производится, главным образом, на уровне соответствующего программного обеспечения, то можно вспомнить, например, о промышленном шпионаже, краже аппаратного обеспечения других типов или преднамеренном причинении ущерба, но об этом, возможно, как-нибудь в другой раз.

Другие внешние угрозы

Этим список внешних угроз, к сожалению, не исчерпывается, и если выйти за рамки угроз, защита от которых производится, главным образом, на уровне соответствующего программного обеспечения, то можно вспомнить, например, о промышленном шпионаже, краже аппаратного обеспечения других типов или преднамеренном причинении ущерба, но об этом, возможно, как-нибудь в другой раз.

Слайд 11Уязвимости ПО

Из внутренних же угроз наибольшую опасность

сегодня представляют уязвимости в программном обеспечении. Программы пишут люди, а людям, как это ни банально звучит, свойственно ошибаться. Ошибки и недоработки в популярных программах, которые впоследствии выявляются наиболее опытными хакерами, и ложатся в основу многих и многих вирусов, червей, троянских программ, проникающих на ПК пользователей через эти лазейки. Причём поиск лазеек ведётся практически целенаправленно, с акцентом на ПО, установленное и работающее почти без перерыва на подавляющем большинстве компьютеров. Некоторые такие программы устанавливаются одновременно с операционной системой (в Windows это Media Player, Internet Explorer), без других почти невозможно обойтись ни в одном офисе (например, привычный Microsoft Office, Adobe Reader), что-то приходится устанавливать для полноценной работы в интернете (Java-плагин для веб-браузеров, а также альтернативные браузеры, такие как Opera, Firefox). И, разумеется, не лишена уязвимостей и сама операционная система — Windows, Linux, FreeBSD, iOS — никто не застрахован от ошибок. В результате, чем больше программ используется в вашем офисе, тем выше вероятность того, что через какую-то из них в вашу систему проникнет вирус. Если же используемое ПО и сама ОС обновляется нерегулярно, от случая к случаю, то вероятность поражения системы возрастает просто катастрофически. Разумеется, использование бесплатного, а тем более нелицензионного ПО также сыграет в этом вопросе только против вас.

Внутренние угрозы

Слайд 12Утечки данных

Плакат советских времен «Болтун — находка для

шпиона», к сожалению, всё ещё не утратил своего значения. Случайная утечка/распространение конфиденциальных данных стоит на втором месте по опасности. Тем более, что современные средства связи этому всячески способствуют. ICQ, Skype, «ВКонтакте», «Одноклассники», просто электронная почта: всё это — каналы утечки информации, которая может стоить очень дорого. Плюс телефоны, планшеты, ноутбуки, «флешки» и мобильные жёсткие диски, которые регулярно теряются и крадутся даже у сотрудников спецслужб, о чем нас периодически извещают новостные ленты. К тому же утечка конфиденциальных данных может быть и не совсем случайной, а вовсе даже преднамеренной, с соответствующими мероприятиями по сокрытию самого факта утечки.

Слайд 13Заключение

Это основные на сегодняшний день типы

киберугроз. Как видите, для полноценной защиты вашего или информационного пространства предприятия, систем хранения и обработки данных требуется не просто установка соответствующего программного обеспечения, а целый комплекс программно-технических, административно-организационных и нормативно-правовых мероприятий.