- Главная

- Разное

- Образование

- Спорт

- Естествознание

- Природоведение

- Религиоведение

- Французский язык

- Черчение

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, фоны, картинки для презентаций

- Экология

- Экономика

Презентация, доклад Опасности Интернета 9 класс

Содержание

- 1. Презентация Опасности Интернета 9 класс

- 2. Интернет плотно вошел

- 3. Но у всего есть как хорошие, так и плохие стороны. Интернет – не исключение.

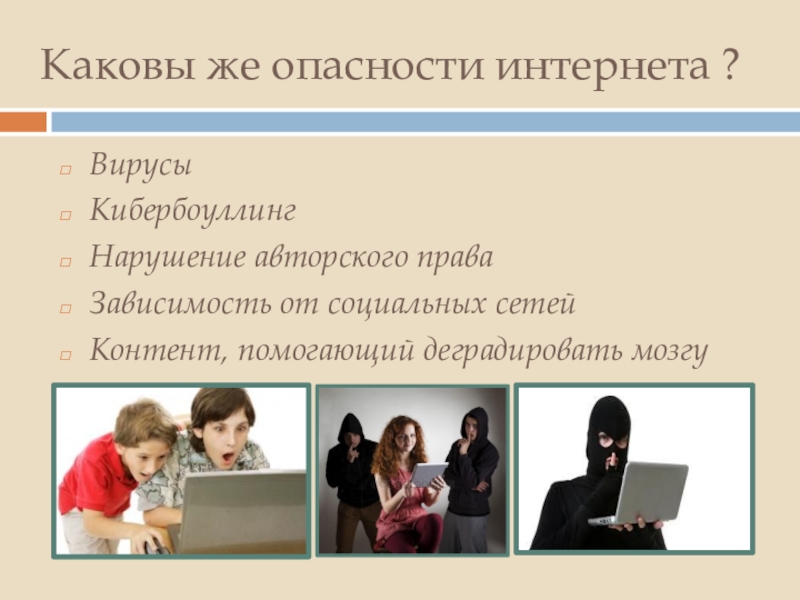

- 4. Каковы же опасности интернета ?ВирусыКибербоуллинг Нарушение авторского праваЗависимость от социальных сетейКонтент, помогающий деградировать мозгу

- 5. Вирус

- 6. Вредоносная программа (на жаргоне некоторых специалистов «вирус) — любое программное

- 7. Признаки заражения : автоматическое

- 8. Способы защиты от вредоносных программ

- 9. Способы защиты от вредоносных программ (ч.2) :

- 10. Правовые вопросы :

- 11. Нарушение авторского права

- 12. Нарушение авторского права (также контрафакция, «пиратство») — это правонарушение, суть которого

- 13. Общая характеристика

- 14. Распространённость нарушений авторских прав :

- 15. Примеры НАП’а

- 16. Примеры НАП’а

- 17. Примеры НАП’а :

- 18. Примеры НАП’а :

- 19. Примеры НАП’а :

- 20. Защита от непризнания или оспаривания авторства

- 21. Кибербоуллинг

- 22. Интернет-травля или Кибербоуллинг — намеренные оскорбления, угрозы,

- 23. Основные отличия травли в интернете от «традиционной»

- 24. К формам психологического давления,

- 25. Формы травли по классификации Нэнси Виллард :

- 26. Причины травли :

- 27. Симптомы, проявляющиеся у жертв интернет-травли Ухудшение показателей

- 28. Защита от кибербоуллинга : Как только кто-то

- 29. БУДЬТЕ ОТВЕТСТВЕННЫМИ И НАБЛЮДАТЕЛЬНЫМИ ЗА СВОИМИ БЛИЗКИМИ !!!!

- 30. Слайд 30

Слайд 2 Интернет плотно вошел в нашу жизнь. Для

Слайд 4 Каковы же опасности интернета ?

Вирусы

Кибербоуллинг

Нарушение авторского права

Зависимость от

Контент, помогающий деградировать мозгу

Слайд 6Вредоносная программа (на жаргоне некоторых специалистов «вирус) — любое программное обеспечение, предназначенное для получения

Многие антивирусы считают крэки(кряки), кейгены и прочие программы для взлома приложений вредоносными программами, или потенциально опасными.

Слайд 7 Признаки заражения :

автоматическое открытие окон с незнакомым

блокировка доступа к официальным сайтам антивирусных компаний, или же к сайтам, оказывающим услуги по «лечению» компьютеров от вредоносных программ;

появление новых неизвестных процессов в выводе диспетчера задач (например, окне «Процессы» диспетчера задач Windows);

появление в ветках реестра, отвечающих за автозапуск, новых записей;

запрет на изменение настроек компьютера в учётной записи администратора;

невозможность запустить исполняемый файл (выдаётся сообщение об ошибке);

появление всплывающих окон или системных сообщений с непривычным текстом, в том числе содержащих неизвестные веб-адреса и названия;

перезапуск компьютера во время старта какой-либо программы;

случайное и/или беспорядочное отключение компьютера;

случайное аварийное завершение программ.

Однако, следует учитывать, что несмотря на отсутствие симптомов, компьютер может быть заражен вредоносными программами.

Слайд 8Способы защиты от вредоносных программ (ч.1) :

использовать операционные системы, не дающие изменять важные файлы без ведома пользователя;

своевременно устанавливать обновления;

если существует режим автоматического обновления, включить его;

для проприетарного ПО : использовать лицензионные копии. Обновления для двоичных файлов иногда конфликтуют со взломщиками;

помимо антивирусных продуктов, использующих сигнатурные методы поиска вредоносных программ, использовать программное обеспечение, обеспечивающее проактивную защиту от угроз (необходимость использования проактивной защиты обуславливается тем, что сигнатурный антивирус не замечает новые угрозы, ещё не внесенные в антивирусные базы). Однако, его использование требует от пользователя большого опыта и знаний;

постоянно работать на персональном компьютере исключительно под правами пользователя, а не администратора, что не позволит большинству вредоносных программ инсталлироваться на персональном компьютере и изменить системные настройки. Но это не защитит персональные данные от вредоносных (Trojan-Clicker, Trojan-DDoS, Trojan-Downloader, ransomware [шифрующий файлы], шпионского ПО) и потенциально-нежелательных программ (Adware, Hoax), имеющих доступ к файлам пользователя, к которым ограниченная учетная запись имеет разрешение на запись и чтение (например, домашний каталог — подкаталоги /home в GNU/Linux, Documents and settings в Windows XP, папка «Пользователи» в Windows 7,8,8.1,10), к любым папкам, в которые разрешена запись и чтение файлов, или интерфейсу пользователя (как делают пользовательские программы для создания снимков экрана или изменения раскладки клавиатуры);

Слайд 9Способы защиты от вредоносных программ (ч.2) :

ограничить физический доступ к

использовать внешние носители информации только от проверенных источников на рабочем компьютере;

не открывать компьютерные файлы, полученные от ненадёжных источников, на рабочем компьютере;

использовать межсетевой экран (аппаратный или программный), контролирующий выход в сеть Интернет с персонального компьютера на основании политик, которые устанавливает сам пользователь;

использовать второй компьютер (не для работы) для запуска программ из малонадежных источников, на котором нет ценной информации, представляющей интерес для третьих лиц;

делать резервное копирование важной информации на внешние носители и отключать их от компьютера (вредоносное ПО может шифровать или ещё как-нибудь портить найденные им файлы).

Слайд 10 Правовые вопросы :

Уничтожение информации или нарушение работы. Таким образом, взломщик защиты от копирования — не вредоносная программа. Однако иногда во взломщики добавляют «троянских коней».

Несанкционированная работа. Определяется обычно от противного: для санкционированной работы программа должна предупредить пользователя о своей опасности и не исполнять опасные функции в неожиданные моменты. Программа форматирования диска, входящая в комплект любой ОС, уничтожает данные, но не является вредоносной, так как её запуск санкционируется пользователем.

Заведомость — явная цель несанкционированно уничтожить информацию. Программы с ошибкой могут пройти как нарушение прав потребителей или как преступная халатность — но не как вредоносные.

Стоит признать, что в РФ нарушение авторских прав часто квалифицируют как «создание и распространение вредоносных программ» — из-за более жёсткого наказания за последнее. Впрочем, создание вредоносных программ — преступление против оператора ЭВМ (владельца аппаратного обеспечения либо уполномоченного им человека), нарушение авторского права — против правообладателя.

Слайд 12Нарушение авторского права (также контрафакция, «пиратство») — это правонарушение, суть которого составляет использование произведений науки, литературы и искусства,

К числу основных способов нарушения авторских прав относится незаконное копирование и распространение произведения, а также плагиат.

Слайд 13 Общая характеристика нарушения авторских

Нарушение авторских прав подразумевает не санкционированное правообладателем распространение материала, защищённого авторским правом, такого, как программное обеспечение, музыкальные композиции, фильмы, книги, компьютерные игры. Обладание правами на интеллектуальную собственность защищено законами большинства стран.

Под нарушением авторских прав обычно понимаются следующие действия:

создание копии и её продажа;

создание копии и передача её кому-либо ещё;

в некоторых случаях перепродажа легально приобретённой копии.

Слайд 14Распространённость нарушений авторских прав :

Нарушение интересов

Основная причина широкого распространения такого нарушения в этих странах носит экономический характер:

Цены на произведения интеллектуальной собственности, распространяемые правообладателями-монополистами, могут быть неоправданно завышенными по сравнению с материальными возможностями или ожиданиями пользователей произведений;

Официальные цены на произведения интеллектуальной собственности, возможно, являются нормальными (средними, общепринятыми) в стране, где разработан продукт, но могут быть чрезмерными для некоторых других стран (по соотношению цена продукта / (средняя зарплата — обязательный налог)).

Помимо этого, несоблюдение АП может способствовать обеспечению доступа широких слоёв населения к информации, распространение которой по той или иной причине ограничено правообладателями (например, если фильм или компьютерная игра официально не выпускаются правообладателем в той или иной стране).

Слайд 15 Примеры НАП’а :

Нелегальное распространение копий фильмов и телепередач на дисках, кассетах и путём копирования через компьютерные сети. Может осуществляться как с целью получения прибыли (продажа контрафактной продукции в магазинах, на лотках), так и без (распространение копий фильмов в локальных сетях, через Интернет, обмен фильмами с друзьями на дисках). Коммерческая продукция такого рода отличается тем, что может появиться ещё до официального выхода фильма в прокат (известны случаи появления в продаже недоделанной рабочей версии фильма, украденной у съёмочной группы).

Качество записи может как весьма уступать лицензионной копии, так и практически не отличаться от него — в зависимости от способа копирования и проведённой дополнительной обработки. Существует система условных обозначений типов несанкционированных копий, распространяемых по Сети (аббревиатуры, добавляемые к именам файлов).

Слайд 16 Примеры НАП’а :

Нелегальное копирование и распространение копий музыкальных композиций. Включает в себя продажу музыкальных альбомов на аудиокассетах и компакт-дисках. К аудиопиратству относится и распространение музыкальных композиций в компьютерных сетях. Также пиратские радиостанции.

Обмен музыкальными композициями в Интернете принял воистину грандиозный масштаб благодаря развитию P2P-технологий. Существует большое количество разных пиринговых сетей, с миллионами участников и терабайтами музыкальных композиций.

Слайд 17 Примеры НАП’а :

-

Нелегальное копирование и распространение программных продуктов (в том числе компьютерных игр) на дисках и в компьютерных сетях. Включает в себя снятие разнообразных программных защит. Для этого существует специальный класс программного обеспечения — так называемые «кряки» (от англ. to crack — взламывать), специальные патчи, готовые серийные номера или их генераторы для программного продукта, которые снимают с него ограничения, связанные со встроенной защитой от нелегального использования.

Слайд 18 Примеры НАП’а :

-

Нелегальное распространение компьютерных игр имеет свою специфику — обычно в играх применяют специфические виды защиты, с привязкой копии игры к носителю (CD или DVD)

Слайд 19Примеры НАП’а :

Явление нелегального (подпольного) воспроизведения литературных произведений (в том числе и пиратство) было широко распространено в СССР и носило наименование «самиздат». Люди тиражировали и распространяли литературные произведения, не имея разрешения от авторов и издателей, тем самым нарушая закон.

В связи с появлением сетевых электронных библиотек, бесплатно предоставляющих всем желающим доступ к текстам литературных произведений, многие из них стали распространять в основном или исключительно копии произведений, авторы и издатели которых не разрешали этого делать. Несмотря на то, что интернет-библиотеки обычно обещают идти навстречу авторам и убирать произведения из открытого доступа по их просьбе, в действительности добиться этого бывает очень сложно. В некоторых случаях даже доходит до судебных исков

Слайд 20Защита от непризнания или оспаривания авторства

В соответствии

Отсюда проистекают два основных вопроса, требующих доказательства в деле об установлении авторства: чьим творческим трудом создавалось произведение и вопрос о времени его создания или времени доведения до всеобщего сведения в объективной форме. Если произведение имеет материальную форму (например, произведение живописи), то в большинстве случаев установить автора и подтвердить его творческое участие в создании произведения не сложно. В других случаях основным фактором, влияющим на признание или непризнание авторства, будет доказанный приоритет права.

Фактом, подтверждающим авторские права, приоритет авторства и существование произведения в объективной форме, может являться любой документ, надежно удостоверяющий факт существования произведения на определенную дату. Таким образом существуют следующие основные способы формирования таких доказательств:

Отправка произведения самому себе по почте с сохранением нераспечатанного конверта с почтовым штемпелем до судебного разбирательства;

Публикация произведения в открытых, общеизвестных источниках (например, публикация стихотворения в газете);

Депонирование в авторском обществе или юридической компании (использование депозитариев);

Нотариальное удостоверение даты и времени произведения (если произведение может быть представлено в печатной и понятной нотариусу форме);

Использование Интернет-сервисов по защите авторских прав (для произведений в электронной форме, при условии, что сервис представлен юридическим лицом, выдающим соответствующие документы).

Слайд 22 Интернет-травля или Кибербоуллинг — намеренные оскорбления, угрозы, диффамации и сообщение другим

Травля осуществляется в информационном пространстве через информационно-коммуникационные каналы и средства. В том числе в Интернете посредством электронной почты, программ для мгновенного обмена сообщениями в социальных сетях, а также через размещения на видеопорталах непристойных видеоматериалов, либо посредством мобильного телефона (например, с помощью SMS-сообщений или надоедливых звонков).

Лица, совершающие данные хулиганские действия, которых часто называют «Булли» или «Мобберы», действуют анонимно, - так, что жертва не знает от кого проистекают агрессивные действия.

Слайд 23Основные отличия травли в интернете от «традиционной» травли :

Слайд 24 К формам психологического давления, присущего традиционной травле, добавляются

Круглосуточное вмешательство в личную жизнь. Травля не имеет временного или географического ограничения. Нападки не заканчивается после школы или рабочего дня. Киберхулиган (моббер) круглосуточно имеет прямой доступ через технические средства к жертве: мобильный телефон или профиль в социальных сетях и электронная почта. Благодаря постоянным номерам и учётным записям жертва не защищена от нападок и дома.

С другой стороны, не очень настойчивого и способного хулигана можно занести в чёрные списки и помечать его сообщения как спам.

Неограниченность аудитории, быстрота распространения информации. Сообщения или изображения, пересылаемые электронными техническими средствами, очень трудно контролировать, как только они оказались онлайн. Например, видео легко копируются с одного интернет-портала на другой. Поэтому размер аудитории и поле распространения кибермоббинга гораздо шире «обычной» травли. Тот контент, о котором уже давно забыли, может вновь попасть на глаза общественности, и жертве будет трудно его нейтрализовать.

Анонимность преследователя. Киберпреступник не показывает себя своей жертве, может действовать анонимно, что обеспечивает ему — пусть и кажущуюся — безопасность и нередко увеличивает срок его негативной «кибер-активности». Незнание жертвой, кем является тот, «другой», кто её третирует, может запугать её и лишить покоя.

Слайд 25Формы травли по классификации Нэнси Виллард :

Оскорбление (англ. Flaming). Как правило, происходит

Домогательство (англ.Harassment). Целенаправленные, систематические кибер-атаки от незнакомых людей, пользователей социальных сетей, людей из ближайшего реального социального окружения.

Очернение и распространение слухов (англ.Denigration). Намеренное выставление жертвы в чёрном свете с помощью публикации фото- или видеоматериалов на Интернет-страницах, форумах, в новостных группах, через электронную почту, например, чтобы разрушить дружеские отношения или отомстить экс-подруге.

Использование фиктивного имени (англ. Impersonation). Намеренно выдавать себя за другого человека, используя пароль жертвы, например, для того, чтобы оскорбить учителя.

Публичное разглашение личной информации (англ.Outing and Trickery). Распространение личной информации, например, интимных фотографий, финансового положения, рода деятельности с целью оскорбить или шантажировать, например, экс-партнера.

Социальная изоляция (англ. Exclusion). Отказ общаться (как на деловом, так и на неформальном уровне), исключение из Instant-Messenger’a группы или игрового сообщества и так далее.

Продолжительное домогательство и преследование (англ.Cyberstalking). Систематическое (сексуальное) преследование кого-либо, сопровождающееся угрозами и домогательствами.

Открытая угроза физической расправы (англ.Cyberthreats). Прямые или косвенные угрозы убийства кого-либо или причинения телесных повреждений.

Слайд 26 Причины травли :

Страх: чтобы не стать

Завоевание признания: потребность «выделиться», быть на виду, завоевать влияние и престиж в группе.

Межкультурные конфликты: национальные различия в культуре, в традициях, в языке, нетипичная внешность.

Скука: например, от скуки негативно прокомментировать чью-либо фотографию.

Демонстрация силы: потребность показать своё превосходство.

Комплекс неполноценности: возможность «уклоняться» от комплекса или проецировать его на другого. Большая вероятность стать причиной насмешек из-за чувства своей ущербности.

Личностный кризис: разрыв любовных отношений, дружбы, чувство ненависти и зависти, неудачи, провалы, ошибки.

Слайд 27Симптомы, проявляющиеся у жертв интернет-травли

Ухудшение показателей здоровья. Сюда могут относиться такие

Изменение поведения. Сигналом для тревоги может послужить неожиданная замкнутость и закрытость ученика, снижение успеваемости в школе, отстраненность от реального мира, частое пребывание в мире фантазий и в мире онлайн-игр.

Пропажа личных вещей ученика. Неожиданное исчезновение любимых вещей ученика и денег, которое легко могут заметить родители.

Недооценка серьезности и умаление значение кибер-террора. Жертвы травли на первом этапе общения со взрослыми зачастую скрывают случаи кибер-травли, которые осуществляют с ними другие ученики или умаляют их значении в глазах взрослых. Если есть серьезные подозрения на наличие кибер-террора, необходимо провести повторную беседу с учеником и усилить наблюдение за ним.

Слайд 28Защита от кибербоуллинга :

Как только кто-то становится жертвой травли, так

Родители должны подробно расспросить ребёнка о случившемся прецеденте травли и информировать о нём школу. Взрослые могут также помогать детям и подросткам в противостоянии кибертеррору: например, могут сообщить полиции, выступить в качестве медиатора в разрешении конфликта.

Совершенствование знаний и понимания в области медиакомптенций родителей, педагогов и воспитателей — лучшая профилактика в борьбе с преследованием.