- Главная

- Разное

- Образование

- Спорт

- Естествознание

- Природоведение

- Религиоведение

- Французский язык

- Черчение

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, фоны, картинки для презентаций

- Экология

- Экономика

Презентация, доклад на тему Защита информации

Содержание

- 1. Защита информации

- 2. Слайд 2

- 3. Защита с использованием паролейДля защиты от несанкционированного

- 4. Защита с использованием пароля используется при загрузке

- 5. От несанкционированного доступа может быть защищен каждый

- 6. Биометрические системы защитыВ настоящее время часто используются

- 7. К биометрическим системам защиты информации относятся системы

- 8. Идентификация по отпечаткам пальцев.Оптические сканеры считывания отпечатков

- 9. Идентификация по характеристикам речи. . Идентификация человека

- 10. Идентификация по радужной оболочке глаза.Радужная оболочка глаза

- 11. Идентификация по радужной оболочке глаза.Изображение глаза выделяется

- 12. Идентификация по изображению лица.Для идентификации личности часто

- 13. Идентификация по ладони руки. В биометрике в

- 14. Как защищается информация в компьютере с использованием паролей?Какие существуют биометрические методы защиты информации?

Защита с использованием паролейДля защиты от несанкционированного доступа к программам и данным, хранящимся на компьютере, используются пароли. Компьютер разрешает доступ к своим ресурсам только тем пользователям, которые зарегистрированы и ввели правильный пароль. При этом может производиться

Слайд 3Защита с использованием паролей

Для защиты от несанкционированного доступа к программам и

данным, хранящимся на компьютере, используются пароли.

Компьютер разрешает доступ к своим ресурсам только тем пользователям, которые зарегистрированы и ввели правильный пароль.

При этом может производиться регистрация всех попыток несанкционированного доступа.

Компьютер разрешает доступ к своим ресурсам только тем пользователям, которые зарегистрированы и ввели правильный пароль.

При этом может производиться регистрация всех попыток несанкционированного доступа.

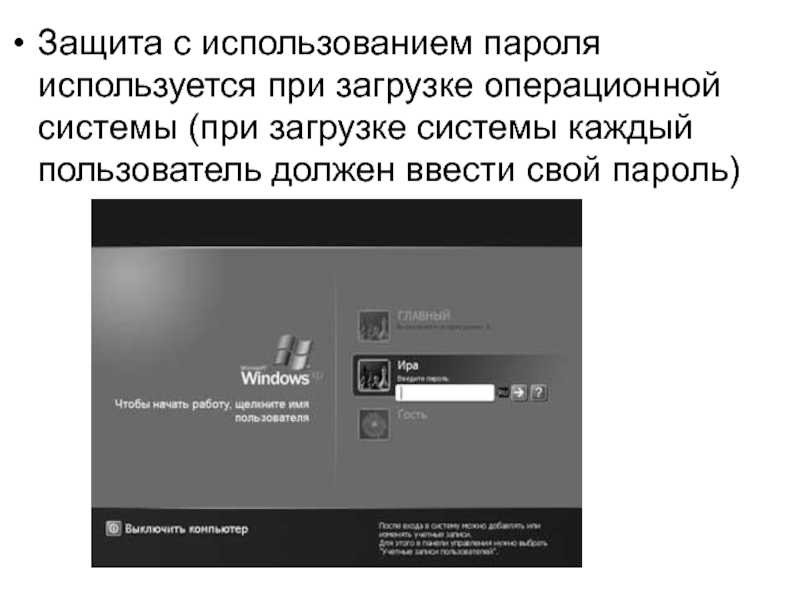

Слайд 4Защита с использованием пароля используется при загрузке операционной системы (при загрузке

системы каждый пользователь должен ввести свой пароль)

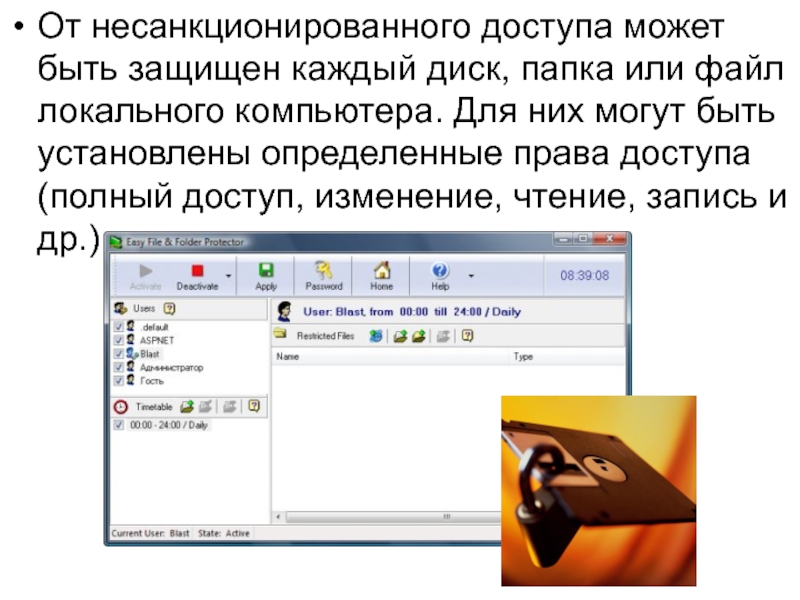

Слайд 5От несанкционированного доступа может быть защищен каждый диск, папка или файл

локального компьютера. Для них могут быть установлены определенные права доступа (полный доступ, изменение, чтение, запись и др.)

Слайд 6Биометрические системы защиты

В настоящее время часто используются биометрические системы идентификации.

Используемые в

этих системах характеристики являются неотъемлемыми качествами личности человека и поэтому не могут быть утерянными и подделанными.

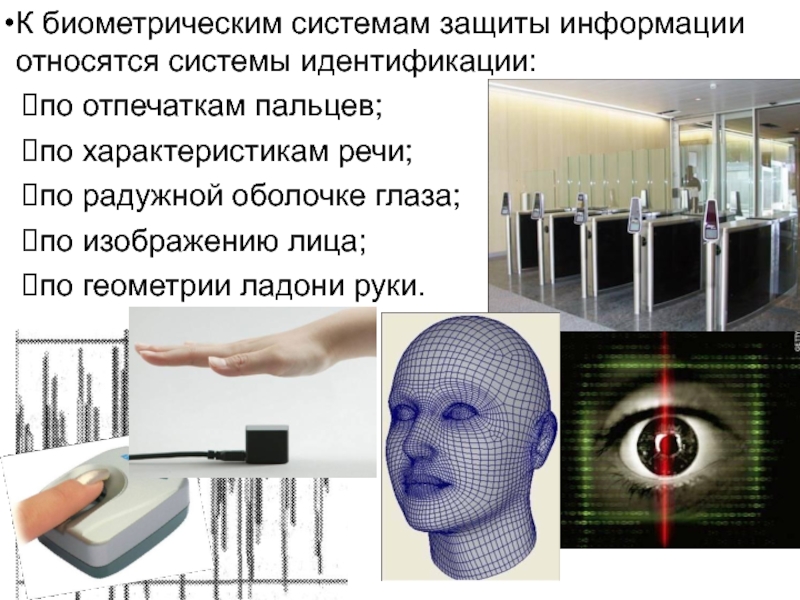

Слайд 7К биометрическим системам защиты информации относятся системы идентификации:

по отпечаткам пальцев;

по характеристикам

речи;

по радужной оболочке глаза;

по изображению лица;

по геометрии ладони руки.

по радужной оболочке глаза;

по изображению лица;

по геометрии ладони руки.

Слайд 8Идентификация по отпечаткам пальцев.

Оптические сканеры считывания отпечатков пальцев устанавливаются на ноутбуки,

мыши, клавиатуры, флэш-диски, а также применяются в виде отдельных внешних устройств и терминалов (например, в аэропортах и банках)

Если узор отпечатка пальца не совпадает с узором допущенного к информации пользователя, то доступ к информации

невозможен.

Если узор отпечатка пальца не совпадает с узором допущенного к информации пользователя, то доступ к информации

невозможен.

Слайд 9Идентификация по характеристикам речи.

. Идентификация человека по голосу — один

из традиционных способов распознавания. Голосовая идентификация бесконтактна и существуют системы ограничения доступа к информации на основании частотного анализа речи

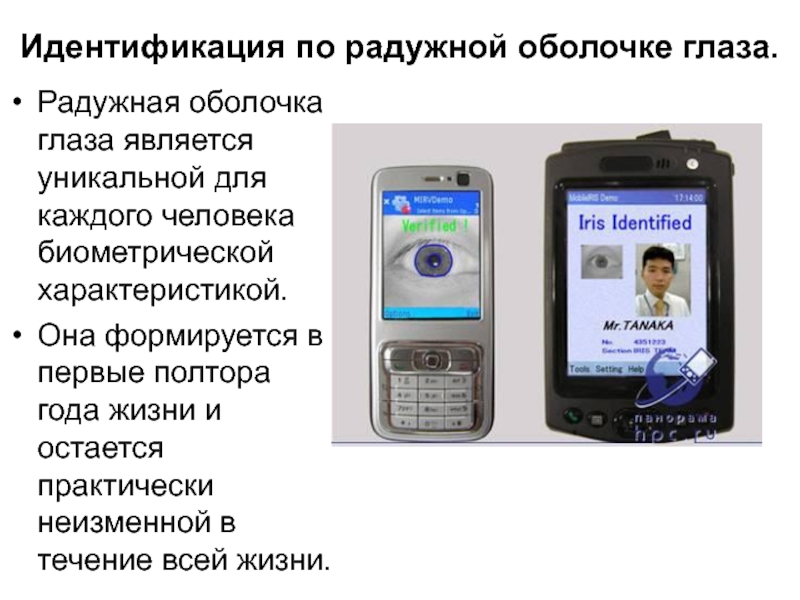

Слайд 10Идентификация по радужной оболочке глаза.

Радужная оболочка глаза является уникальной для каждого

человека биометрической характеристикой.

Она формируется в первые полтора года жизни и остается практически неизменной в течение всей жизни.

Она формируется в первые полтора года жизни и остается практически неизменной в течение всей жизни.

Слайд 11Идентификация по радужной оболочке глаза.

Изображение глаза выделяется из изображения лица и

на него накладывается специальная маска штрих-кодов.

Результатом является матрица, индивидуальная для каждого человека

Результатом является матрица, индивидуальная для каждого человека

Слайд 12Идентификация по изображению лица.

Для идентификации личности часто используется технологии распознавания по

лицу.

Они ненавязчивы, так как распознавание человека происходит на расстоянии, без задержек и отвлечения внимания и не ограничивают пользователя в свободе перемещений.

В настоящее время идет выдача новых загранпаспортов, в микросхеме которых хранится цифровая фотография владельца.

Они ненавязчивы, так как распознавание человека происходит на расстоянии, без задержек и отвлечения внимания и не ограничивают пользователя в свободе перемещений.

В настоящее время идет выдача новых загранпаспортов, в микросхеме которых хранится цифровая фотография владельца.

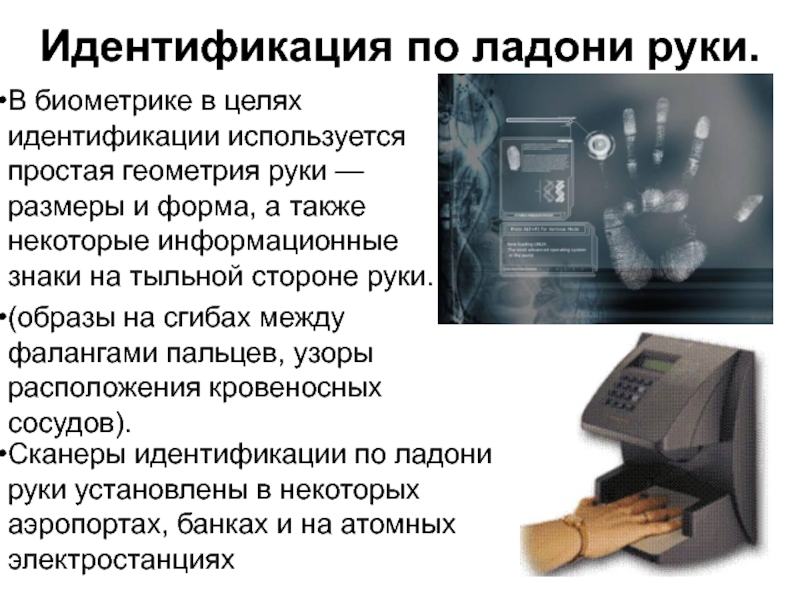

Слайд 13Идентификация по ладони руки.

В биометрике в целях идентификации используется простая

геометрия руки — размеры и форма, а также некоторые информационные знаки на тыльной стороне руки.

(образы на сгибах между фалангами пальцев, узоры расположения кровеносных сосудов).

(образы на сгибах между фалангами пальцев, узоры расположения кровеносных сосудов).

Сканеры идентификации по ладони руки установлены в некоторых аэропортах, банках и на атомных электростанциях

Слайд 14Как защищается информация в компьютере с использованием паролей?

Какие существуют биометрические методы

защиты информации?