- Главная

- Разное

- Образование

- Спорт

- Естествознание

- Природоведение

- Религиоведение

- Французский язык

- Черчение

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, фоны, картинки для презентаций

- Экология

- Экономика

Презентация, доклад на тему Урок-презентация по теме: Информационное общество

Содержание

- 1. Урок-презентация по теме: Информационное общество

- 2. 1. Проблемы безопасности и правовое регулирование в информационной сфере

- 3. Информационное правоИНФОРМАЦИОННОЕ ПРАВО — отрасль права, регулирующая

- 4. Информационное право Цель:Обеспечение безопасного удовлетворения информационных потребностей

- 5. Информационная безопасностьИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ — защищенность информации и

- 6. Принципы информационной безопасностицелостность данных — защита от

- 7. Проблемы информационной безопасности В настоящее время

- 8. Факторы и условия, которые необходимо учитывать при

- 9. Правовые нормы, относящиеся к информацииВиды ответственности за

- 10. Основные документыЗакон о правовой охране программ для

- 11. ФЗ РФ №3523-I «О правовой охране программ

- 12. ФЗ РФ от 27 июля 2006 г.

- 13. Федеральный закон от 27 июля 2006 г.

- 14. Федеральный закон от 10 января 2002 г.

- 15. Преступления в сфере компьютерной информацииВ Уголовный кодексе

- 16. Выписка из Уголовного кодекса Российской Федерации Глава 28. Преступления в сфере компьютерной информации

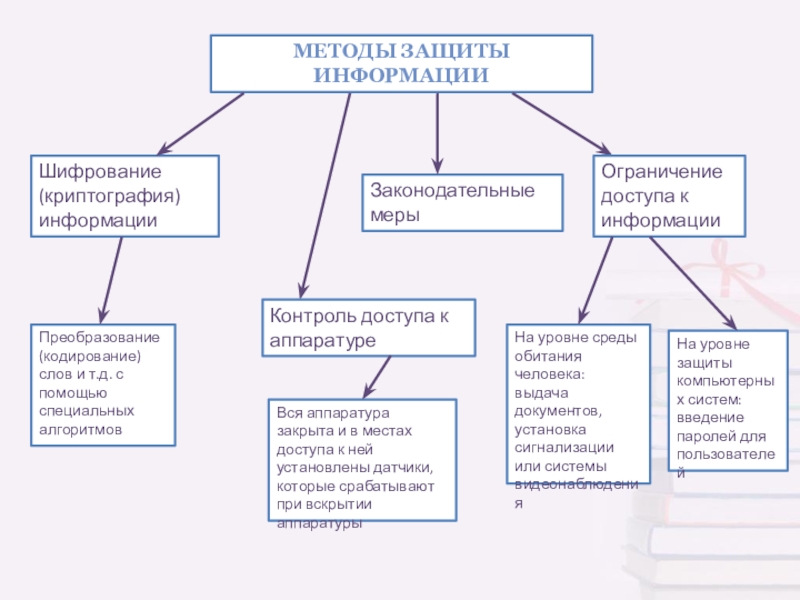

- 17. Статья 272. Неправомерный доступ к компьютерной информации

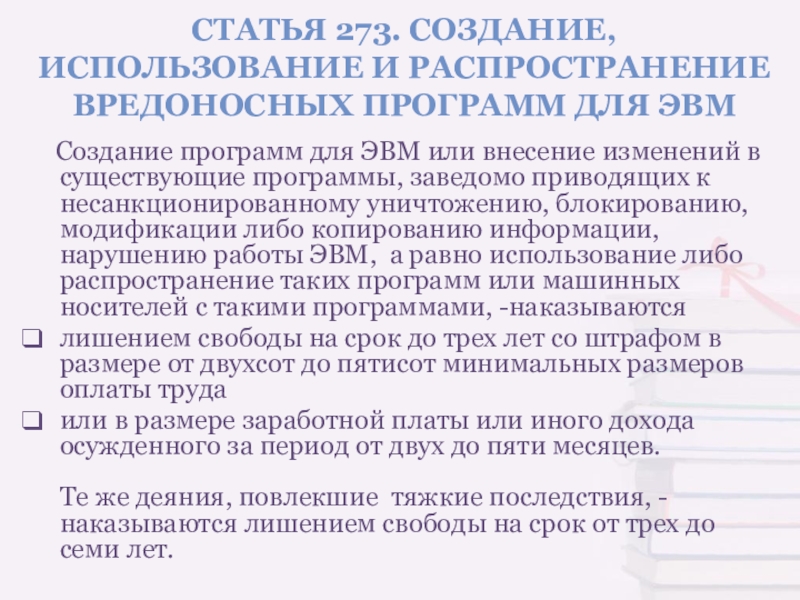

- 18. Статья 273. Создание, использование и распространение

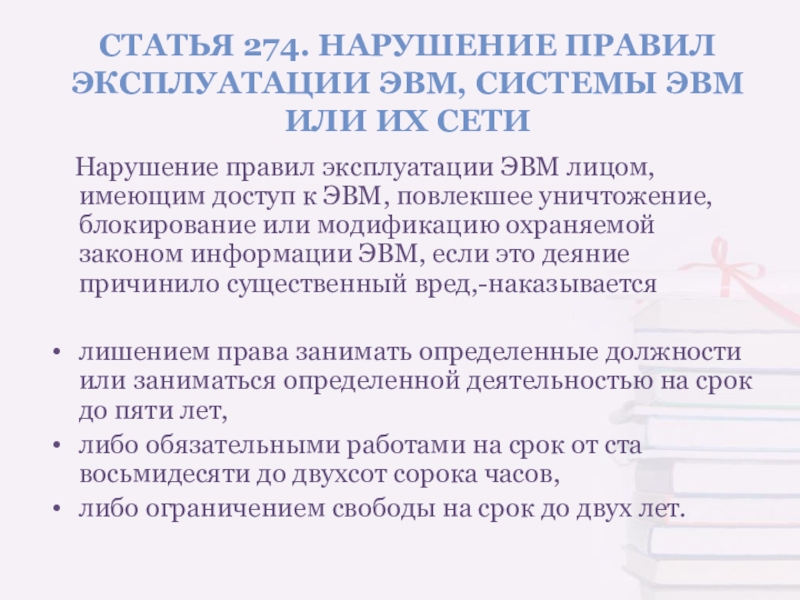

- 19. Нарушение правил эксплуатации

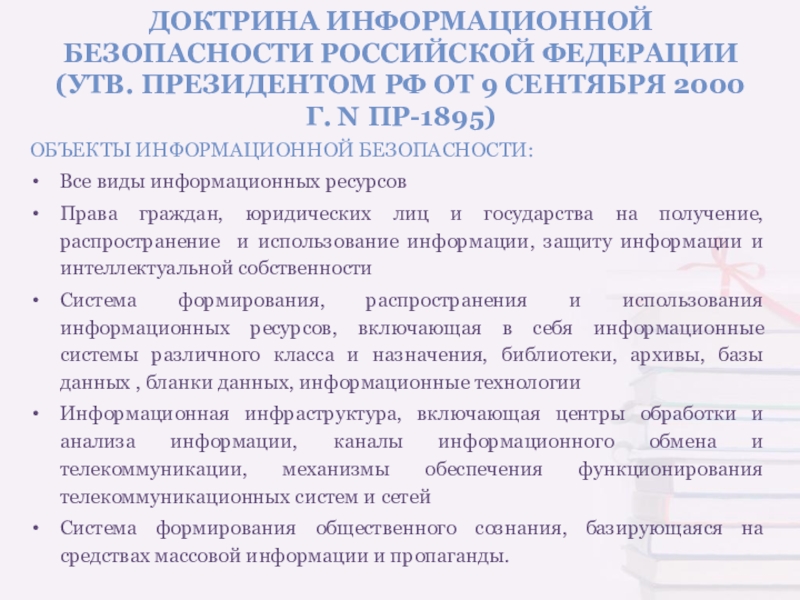

- 20. Доктрина информационной безопасности Российской Федерации (утв. Президентом

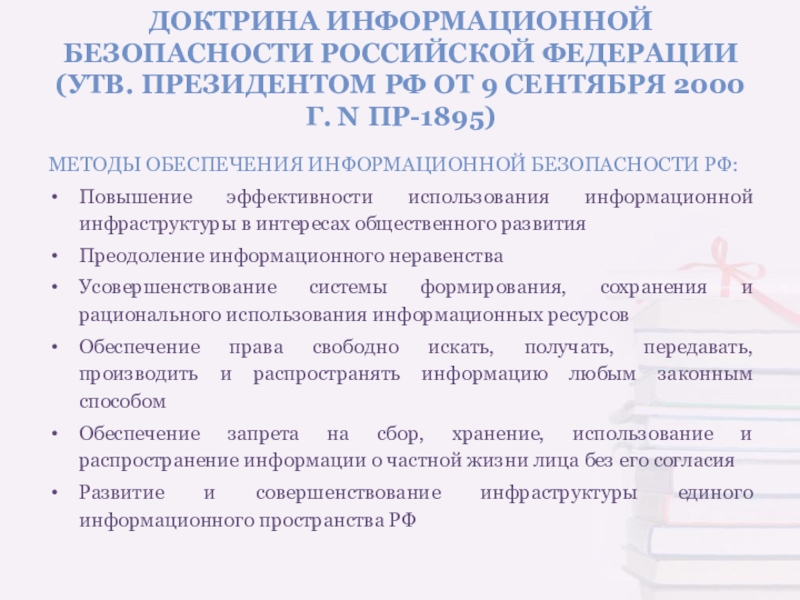

- 21. Доктрина информационной безопасности Российской Федерации (утв. Президентом

- 22. 2. Правовая охрана программ и данных

- 23. ОХРАНА ПРОГРАММ И БАЗ ДАННЫХПравовая охрана распространяется

- 24. ОХРАНА ПРОГРАММ И БАЗ ДАННЫХДля признания и

- 25. Авторское правоАвторское право на компьютерную программу слагается

- 26. Правила использования объектов, защищенных авторским правомСвободное воспроизведение

- 27. Правила использования объектов, защищенных авторским правомДопускается без

- 28. Правила использования объектов, защищенных авторским правомИспользование произведений

- 29. ОХРАНА ПРОГРАММ И БАЗ ДАННЫХАвтору программы принадлежит

- 30. ОХРАНА ПРОГРАММ И БАЗ ДАННЫХЛицензии на программное

- 31. ОХРАНА ПРОГРАММ И БАЗ ДАННЫХВ отличие от

- 32. ОХРАНА ПРОГРАММ И БАЗ ДАННЫХКопилефт — концепция

- 33. ЛИЦЕНЗИОННЫЕ, УСЛОВНО-БЕСПЛАТНЫЕ ПРОГРАММЫЛицензионные программы распространяются разработчиками

- 34. БЕСПЛАТНЫЕ ПРОГРАММЫНемалую долю на рынке программного обеспечения

- 35. Сommercial software – коммерческое программное обеспечение (англ.

- 36. Abandonware — (англ. abandon — покинуть, оставить;

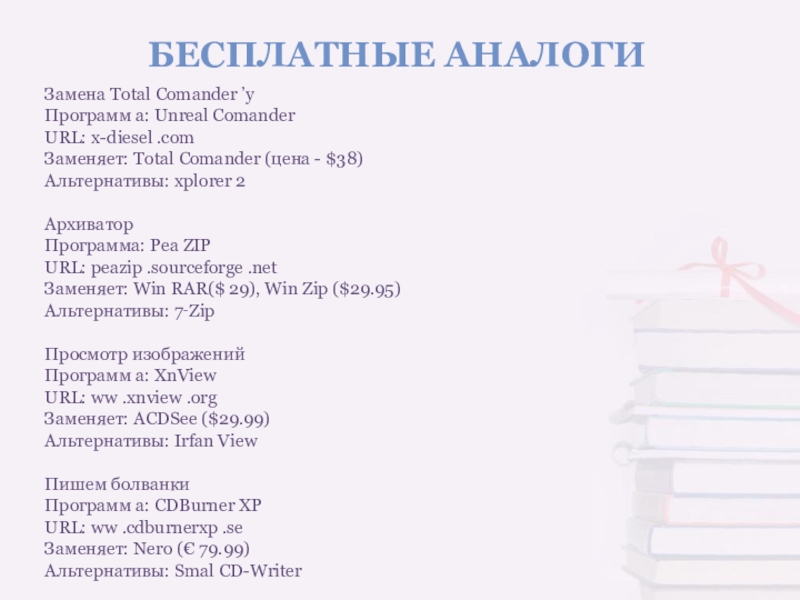

- 37. Замена Total Comander ’уПрограмм а: Unreal ComanderURL:

- 38. Что такое «компьютерное пиратство»? Действия с компьютерной

- 39. «Последствия …» При выявлении правонарушения, выражающегося в

- 40. ЭЛЕКТРОННАЯ ПОДПИСЬВ 2002 году был принят Закон

- 41. ЭЛЕКТРОННАЯ ПОДПИСЬ При регистрации электронно-цифровой подписи в

- 42. 3. Защита информации

- 43. Защита информации – это комплекс мероприятий, направленных

- 44. - возможность за приемлемое время получить требуемую информационную услугу.Доступность

- 45. - актуальность и непротиворечивость информации, ее защищенность от разрушения и несанкционированного изменения.Целостность

- 46. - защита от несанкционированного доступа к информации.Конфиденциальность

- 47. Угроза – потенциальная возможность определенным образом нарушить

- 48. Самыми частыми и самыми опасными с точки зрения размера ущерба являются непреднамеренные ошибки штатных пользователей.Угрозы доступности

- 49. Повреждение или разрушение оборудования (в том числе носителей данных).Угрозы доступности

- 50. Программные атаки на доступность:SYN-наводнение.XSS-атака.DDoS-атака.Вредоносные программы (вирусы).Угрозы доступности

- 51. Кражи и подлоги.Дублирование данных.Внесение дополнительных сообщений.Нарушение целостности программ (внедрение вредоносного кода).Угрозы целостности

- 52. Раскрытие паролей.Перехват данных.Кража оборудования.Маскарад – выполнение действий

- 53. Защита информацииЗащита от несанкционированного доступаЗащита программ от

- 54. Слайд 54

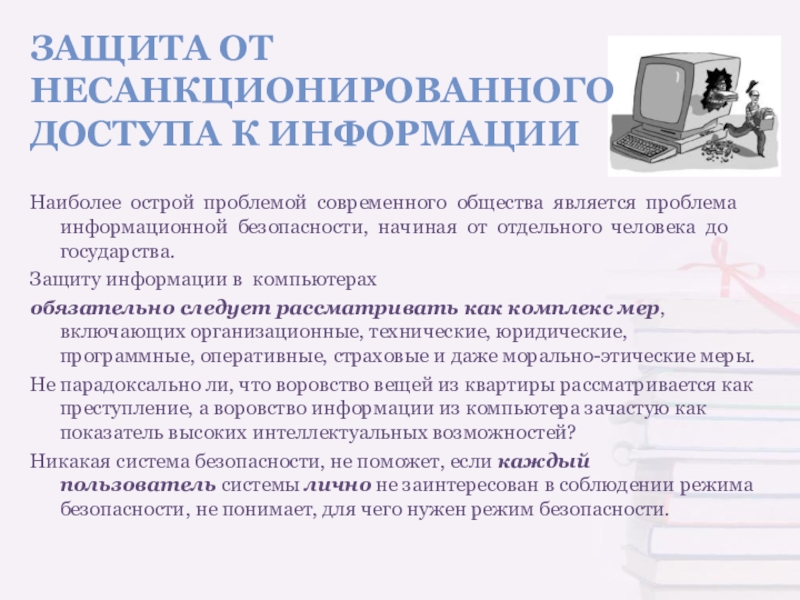

- 55. Наиболее острой проблемой современного общества является проблема

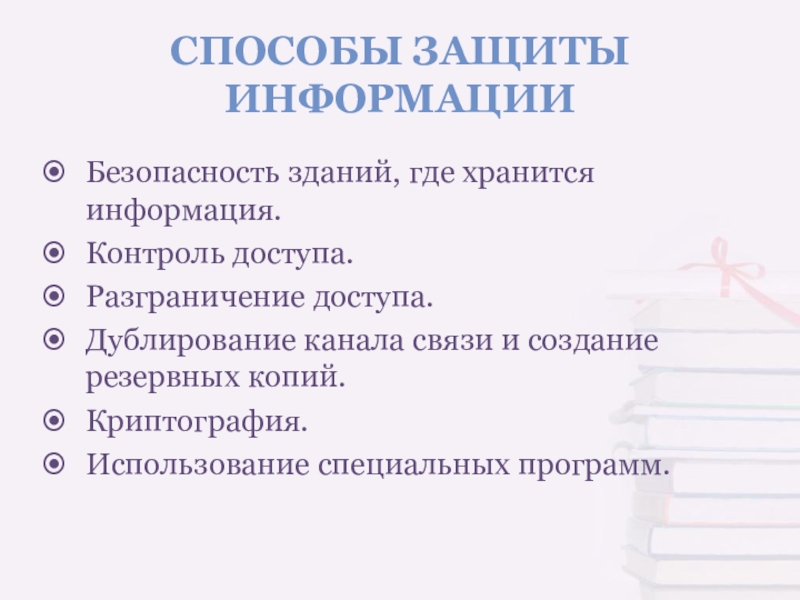

- 56. Безопасность зданий, где хранится информация.Контроль доступа.Разграничение доступа.Дублирование

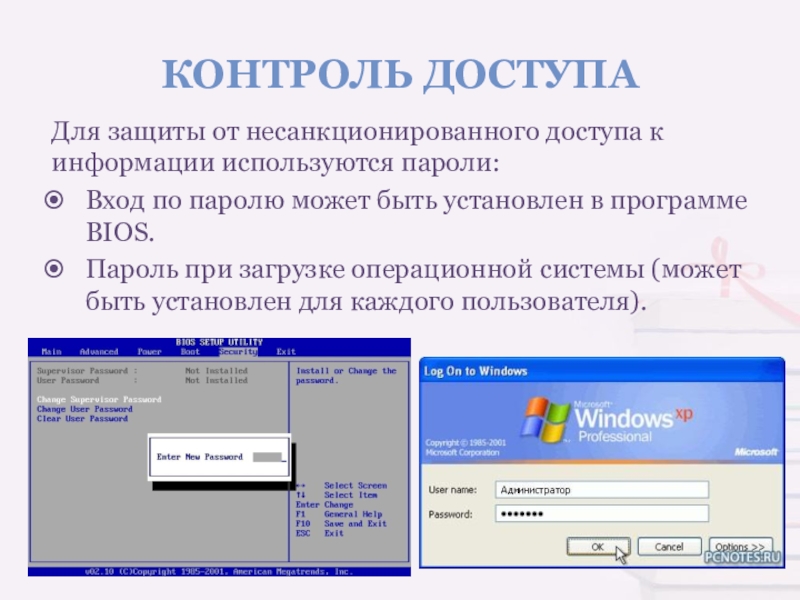

- 57. Для защиты от несанкционированного доступа к информации

- 58. Что же такое пароль? С точки

- 59. Пароли на компьютере Информация о создании и

- 60. Храните пароль в надежном месте. Будьте внимательны,

- 61. Биометрические системы защитыБиометрическая идентификация - это способ идентификации личности

- 62. Отпечатки пальцев Дактилоскопия (распознавание отпечатков пальцев) — наиболее

- 63. Каждый человек имеет уникальный папиллярный узор отпечатков

- 64. Радужная оболочкаРадужная оболочка глаза является уникальной характеристикой

- 65. Система идентификации личности по радужной оболочке логически

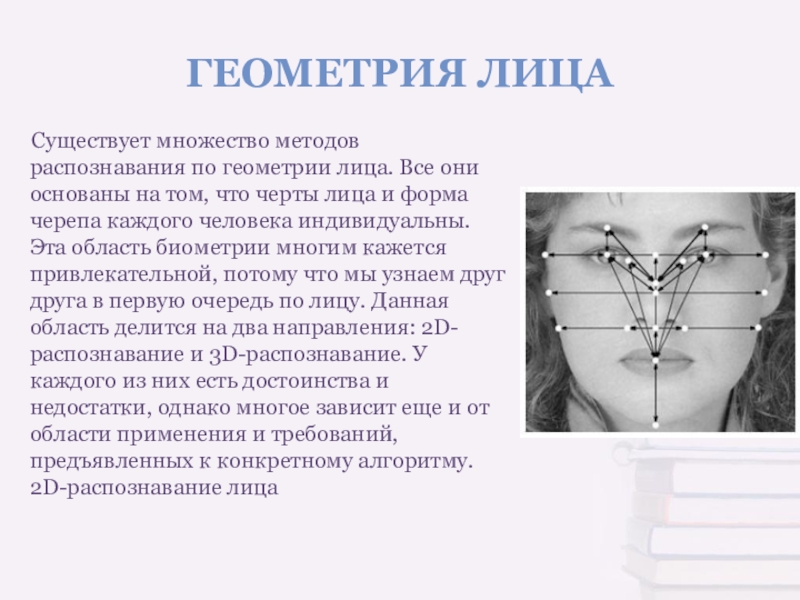

- 66. Геометрия лица Существует множество методов распознавания по геометрии

- 67. 2D-распознавание лица — один из самых статистически

- 68. Венозный рисунок руки Это новая технология в сфере

- 69. Сетчатка глаза До последнего времени считалось, что самый

- 70. Идентификация по голосуИспользует уникальные акустические особенности речи.

- 71. Идентификация по подписи и др. основаны на

- 72. От несанкционированного доступа может быть защищен каждый

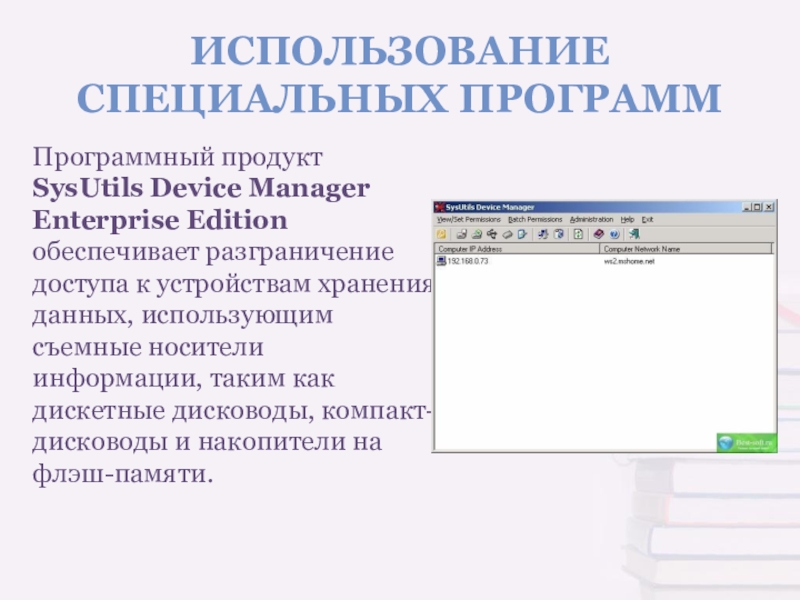

- 73. Программный продукт SysUtils Device Manager Enterprise Edition

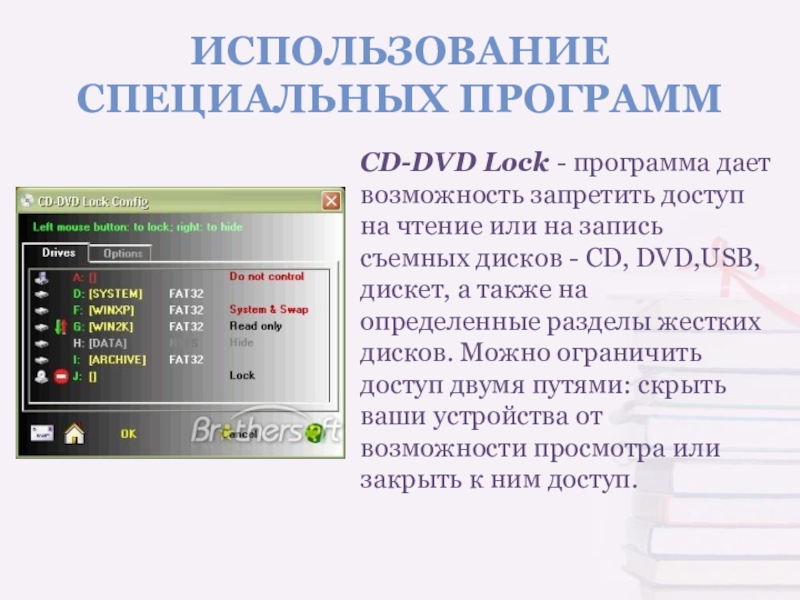

- 74. CD-DVD Lock - программа дает возможность запретить

- 75. Paragon Disk Wiper не допустит утечку значимой

- 76. TimeBoss - программа предназначена для управления временем

- 77. Lock 2.0 - предназначена для блокирования запуска

- 78. 4. Сетевой этикет

- 79. Информационная культура Информационная культура - умение целенаправленно и с

- 80. Основные принципы «цивилизованного» использования информации из Интернета:Признаками

- 81. Информационная этикаИНФОРМАЦИОННАЯ ЭТИКА — дисциплина, исследующая моральные

- 82. Информационная этикаИнформационные моральные дилеммы становятся особенно важными

- 83. Этикет - это правила хорошего тона, принятые

- 84. Стиль общения Используйте обращения и приветствияНачинайте предложение

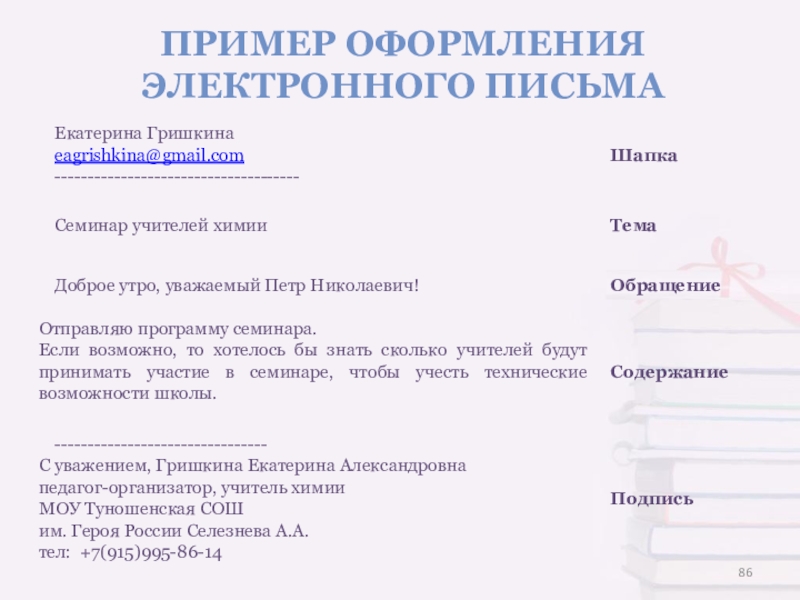

- 85. Оформление электронного письма Кому (E–mail адрес получателя).

- 86. Пример оформления электронного письма

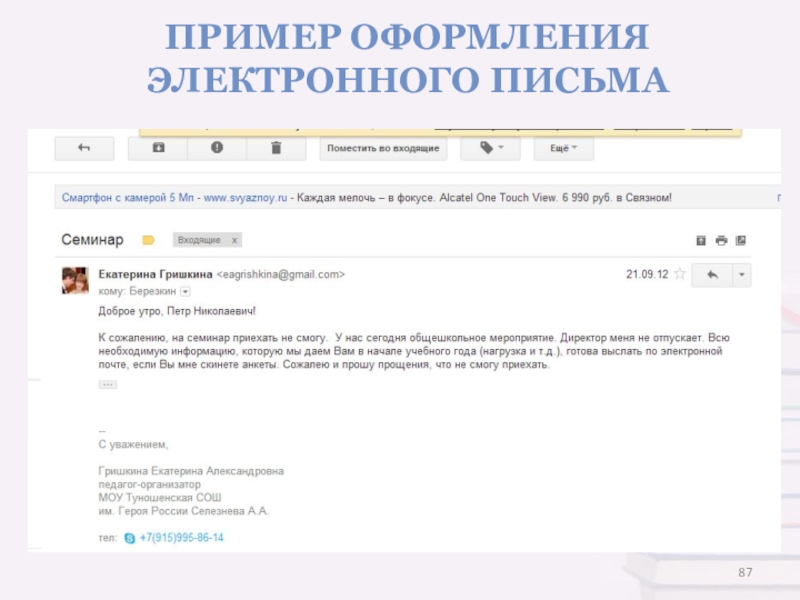

- 87. Пример оформления электронного письма

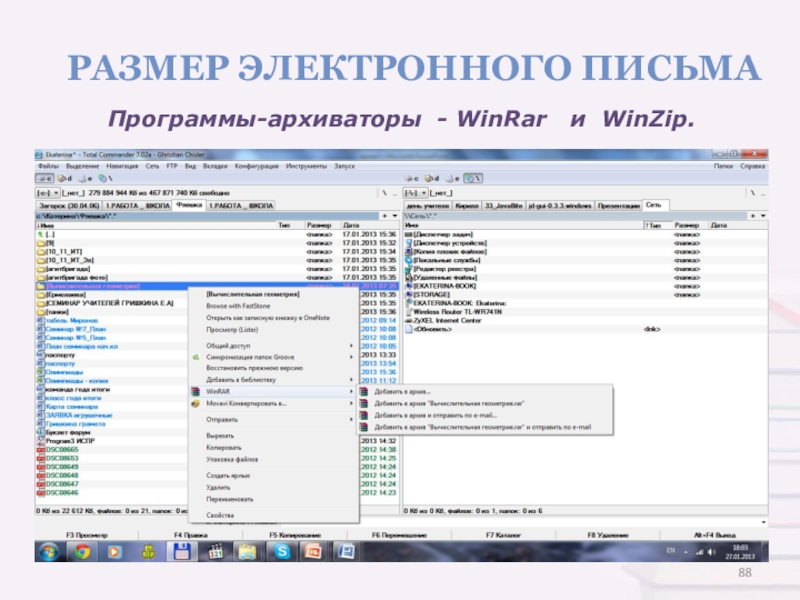

- 88. Размер электронного письмаПрограммы-архиваторы - WinRar и WinZip.

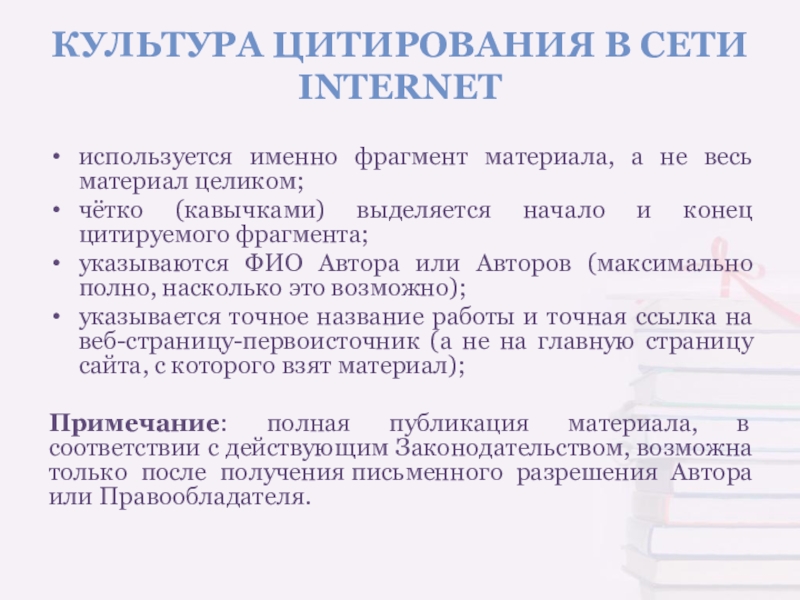

- 89. Культура цитирования в сети Internet используется именно

- 90. Использование смайликов:-) улыбающийся :-))) смеющийся :-D радостно

- 91. Электронная подпись Электронная подпись не должна

- 92. Правила сетевого этикетаПравило 1: Помните, что Вы

- 93. Информационные ресурсыhttp://ru.wikipedia.orghttp://www.allpravo.ru/library/ http://www.rg.ruhttp://www.gib2d.ruhttp://dehack.ruhttp://www.google.ruhttp://www.ib1.ru/http://all-ib.ru/http://www.labrate.ru

Слайд 1Информационное общество

Мбоу Одинцовская гимназия №13

Учитель информатики:

Гришкина Екатерина Александровна

Слайд 3Информационное право

ИНФОРМАЦИОННОЕ ПРАВО — отрасль права, регулирующая общественные отношения в информационной

Слайд 4Информационное право

Цель:

Обеспечение безопасного удовлетворения информационных потребностей граждан

Предмет:

Общественные отношения в

Методы:

Императивные методы (основаны на неравенстве участников правоотношений) - повеление, запрет

Диспозитивные методы (основаны на равенстве участников правоотношений и в их возможности самостоятельно выбирать модель возможного поведения) – дозволение, согласование, рекомендация, поощрение

Слайд 5Информационная безопасность

ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ — защищенность информации и поддерживающей инфраструктуры от случайных

Слайд 6Принципы информационной безопасности

целостность данных — защита от сбоев, ведущих к потере

конфиденциальность информации

доступность информации для всех авторизованных пользователей

Слайд 7Проблемы информационной безопасности

В настоящее время информационная безопасность является одной из

В начале 80-х гг. XX века защита информации могла быть эффективно обеспечена при помощи специально разработанных организационных мер и программно - аппаратах средств шифрования. С изобретением локальных и глобальных сетей, каналов спутниковой связи вопрос об информационной безопасности встал наиболее остро.

Проблемы информационной безопасности постоянно усугубляются процессами проникновения во все сферы общества технических средств обработки и передачи данных и, прежде всего, вычислительных систем.

Слайд 8Факторы и условия, которые необходимо учитывать при разработке методов

защиты информации

Расширение

Высокая степень концентрации информации в центрах ее обработки

Расширение доступа пользователя к мировым информационным ресурсам

Усложнение программного обеспечения вычислительного процесса на компьютере

Слайд 9Правовые нормы, относящиеся к информации

Виды ответственности за правонарушения в области защиты

дисциплинарная (замечание; выговор; увольнение) Трудовой кодекс РФ

гражданская (возмещение причинённого ущерба) Гражданский кодекс РФ

административная (предупреждение, административный штраф) КоАП, Трудовой кодекс РФ

уголовная (штраф, лишение свободы) Уголовный кодекс РФ

Слайд 10Основные документы

Закон о правовой охране программ для ЭВМ и баз данных

Закон

ГК. Раздел «Интеллектуальная собственность» (часть IV)

Закон «О персональных данных»

Закон «Об электронной цифровой подписи»

УК, раздел «Преступления в сфере компьютерной информации»

Доктрина информационной безопасности

Слайд 11ФЗ РФ №3523-I «О правовой охране программ для ЭВМ и баз

- регламентирует юридические вопросы, связанные с авторскими правами на программные продукты и базы данных.

Он определяет:

Авторское право распространяется на указанные объекты, являющиеся результатом творческой деятельности автора.

Автор имеет исключительное право на выпуск в свет программ и БД, их распространение, модификацию и т.д.

Имущественные права на указанные объекты, созданные в порядке выполнения служебных обязанностей или по заданию работодателя, принадлежат работодателю

Слайд 12ФЗ РФ от 27 июля 2006 г. N 149-ФЗ «Об информации,

Регулирует отношения, возникающие при осуществлении права на поиск, получение, передачу и производство информационных технологий, обеспечении защиты информации (право гражданина на получение официальных источников информации затрагивающей его права и свободы).

Позволяет защищать информационные ресурсы (личные и общественные) от искажения, порчи, уничтожения .

Использует принцип неприкосновенности частной жизни, недопустимость сбора, хранения, использования, распространения информации о частной жизни лица без его согласия.

с 01.01.2008г. вместо этого документа действует ч.4 ГК РФ Права на результаты интеллектуальной деятельности и средства индивидуализации.

Слайд 13Федеральный закон от 27 июля 2006 г. N 152-ФЗ "О персональных

Обеспечивает защиту прав и свобод человека и гражданина при обработке его персональных данных (с использованием средств автоматизации или без использования таких), в том числе прав на неприкосновенность частной жизни, личную и семейную тайну.

Слайд 14Федеральный закон от 10 января 2002 г. N 1-ФЗ "Об электронной

- Регламентирует обеспечение правовых условий использования электронной цифровой подписи в электронных документах, при соблюдении которых электронная цифровая подпись в электронном документе признается равнозначной собственноручной подписи в документе на бумажном носителе.

Слайд 15Преступления в сфере компьютерной информации

В Уголовный кодексе РФ в 2006 г.

Неправомерный доступ к компьютерной информации

Создание, использование и распространение вредоносных программ для ЭВМ

Умышленное нарушение правил эксплуатации ЭВМ и их сетей

Слайд 16Выписка из Уголовного кодекса Российской Федерации

Глава 28. Преступления в сфере компьютерной

Слайд 17Статья 272. Неправомерный доступ к компьютерной информации

Неправомерный доступ

штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда

или в размере заработной платы или иного дохода осужденного за период от двух до пяти месяцев,

либо исправительными работами на срок от шести месяцев до одного года,

либо лишением свободы на срок до двух лет.

Слайд 18

Статья 273. Создание, использование и распространение вредоносных программ для ЭВМ

лишением свободы на срок до трех лет со штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда

или в размере заработной платы или иного дохода осужденного за период от двух до пяти месяцев. Те же деяния, повлекшие тяжкие последствия, -наказываются лишением свободы на срок от трех до семи лет.

Слайд 19

Нарушение правил эксплуатации ЭВМ лицом, имеющим доступ к ЭВМ,

лишением права занимать определенные должности или заниматься определенной деятельностью на срок до пяти лет,

либо обязательными работами на срок от ста восьмидесяти до двухсот сорока часов,

либо ограничением свободы на срок до двух лет.

Статья 274. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети

Слайд 20Доктрина информационной безопасности Российской Федерации (утв. Президентом РФ от 9 сентября 2000

Объекты информационной безопасности:

Все виды информационных ресурсов

Права граждан, юридических лиц и государства на получение, распространение и использование информации, защиту информации и интеллектуальной собственности

Система формирования, распространения и использования информационных ресурсов, включающая в себя информационные системы различного класса и назначения, библиотеки, архивы, базы данных , бланки данных, информационные технологии

Информационная инфраструктура, включающая центры обработки и анализа информации, каналы информационного обмена и телекоммуникации, механизмы обеспечения функционирования телекоммуникационных систем и сетей

Система формирования общественного сознания, базирующаяся на средствах массовой информации и пропаганды.

Слайд 21Доктрина информационной безопасности Российской Федерации (утв. Президентом РФ от 9 сентября 2000

Методы обеспечения информационной безопасности рф:

Повышение эффективности использования информационной инфраструктуры в интересах общественного развития

Преодоление информационного неравенства

Усовершенствование системы формирования, сохранения и рационального использования информационных ресурсов

Обеспечение права свободно искать, получать, передавать, производить и распространять информацию любым законным способом

Обеспечение запрета на сбор, хранение, использование и распространение информации о частной жизни лица без его согласия

Развитие и совершенствование инфраструктуры единого информационного пространства РФ

Слайд 23ОХРАНА ПРОГРАММ И БАЗ ДАННЫХ

Правовая охрана распространяется на все виды программ

Однако правовая охрана не распространяется на идеи и принципы, лежащие в основе программы для компьютера, в том числе на идеи и принципы организации интерфейса и алгоритма.

Слайд 24ОХРАНА ПРОГРАММ И БАЗ ДАННЫХ

Для признания и осуществления авторского права на

Для оповещения о своих правах разработчик программы может, начиная с первого выпуска в свет программы, использовать знак охраны авторского права, состоящий из трех элементов:

буквы С в окружности или круглых скобках ©;

наименования правообладателя;

года первого выпуска программы в свет.

Например: ©Корпорация Microsoft, 1983-2003

Слайд 25Авторское право

Авторское право на компьютерную программу слагается из личных (неимущественных) прав

©- знак охраны авторского права

Слайд 26Правила использования объектов, защищенных авторским правом

Свободное воспроизведение для судебных целей допускается

Свободная запись краткосрочного пользования, производимая организациями эфирного вещания может быть произведена без согласия автора и без выплаты дополнительного, но при этом организация обязана уничтожить такую запись в течение шести месяцев после ее изготовления, если более продолжительный срок не был согласован с автором записанного произведения. Такая запись может быть сохранена без согласия автора произведения в официальных архивах, если запись носит исключительно документальный характер

Закон об авторском праве и смежных правах

Слайд 27Правила использования объектов, защищенных авторским правом

Допускается без согласия автора и без

Но запрещается:

воспроизведение произведений архитектуры в форме зданий и аналогичных сооружений

воспроизведение баз данных или существенных частей из них

воспроизведение программ для ЭВМ

репродуцирование книг (полностью) и нотных текстов

Слайд 28Правила использования объектов, защищенных авторским правом

Использование произведений путем репродуцирования допускается без

Свободное использование произведений, постоянно расположенных в местах, открытых для свободного посещения, за исключением случаев, когда изображение произведения является основным объектом передачи в эфир или сообщения для всеобщего сведения по кабелю или когда изображение произведения используется для коммерческих целей

Свободное публичное исполнение допускается без согласия автора и без выплаты авторского вознаграждения во время официальных и религиозных церемоний

Слайд 29ОХРАНА ПРОГРАММ И БАЗ ДАННЫХ

Автору программы принадлежит исключительное право осуществлять воспроизведение

Лицензия на программное обеспечение — это правовой инструмент, определяющий использование и распространение программного обеспечения, защищённого авторским правом.

Слайд 30ОХРАНА ПРОГРАММ И БАЗ ДАННЫХ

Лицензии на программное обеспечение в целом делятся

Основной характеристикой проприетарных лицензий является то, что издатель ПО в лицензии даёт разрешение её получателю использовать одну или несколько копий программы, но при этом сам остаётся правообладателем всех этих копий.

Слайд 31ОХРАНА ПРОГРАММ И БАЗ ДАННЫХ

В отличие от проприетарных, свободные и открытые

Примером свободной лицензии является GNU General Public License (GPL), которая даёт пользователю право самому распространять ПО под этой лицензией, участвовать в его обратной разработке или изменять другими способами.

Принцип „наследования“ прав называется «копилефт»

Слайд 32ОХРАНА ПРОГРАММ И БАЗ ДАННЫХ

Копилефт — концепция и практика использования законов

В противоположность традиционному подходу к авторскому праву, при котором ограничивается свобода копирования произведений, копилефт стремится использовать законы об авторском праве для расширения прав и свобод людей.

Слайд 33ЛИЦЕНЗИОННЫЕ,

УСЛОВНО-БЕСПЛАТНЫЕ ПРОГРАММЫ

Лицензионные программы распространяются разработчиками на основании договоров с пользователями

Условно-бесплатные программы (trialware) предлагаются пользователям фирмами – разработчики программного обеспечения в целях их рекламы и продвижения на рынок. Пользователю предоставляется версия программы с ограниченным сроком действия или с ограниченными функциональными возможностями.

Слайд 34БЕСПЛАТНЫЕ ПРОГРАММЫ

Немалую долю на рынке программного обеспечения занимают программы с открытым

Свободно распространяемые программы могут распространяться, устанавливаться и использоваться на любых компьютерах дома, в офисах, школах, вузах, а также коммерческих и государственных учреждениях без ограничений.

Слайд 35Сommercial software – коммерческое программное обеспечение (англ. commercial software) — программное

Freeware (от англ. free [free of charge] — «бесплатный» и software — «программное обеспечение») — это программное обеспечение, лицензионное соглашение которого не требует каких-либо выплат правообладателю.

Условно-бесплатное программное обеспечение (англ. Shareware) тип программного обеспечения, обусловленный особенностями распространения таких программ.

Классификация ПО по способу распространения

(доставки, оплаты, ограничения в использовании):

Commercial Software, Freeware, Shareware, Abandonware, Adware, Free Software, Careware и т.д.

Слайд 36Abandonware — (англ. abandon — покинуть, оставить; и software — программное

Adware (англ. Ad, Advertisement — реклама и Software — программное обеспечение) — программное обеспечение, содержащее рекламу.

Free Software - свободное программное обеспечение — широкий спектр программных решений, в которых права пользователя («свободы») на неограниченные запуск, изучение, распространение и изменение (совершенствование) программ защищены юридически при помощи свободных лицензий.

Careware (от англ. care — забота и англ. software — программное обеспечение) — вид условно-бесплатного программного обеспечения shareware. Автор данного вида ПО требует, чтобы оплата за него шла на благотворительность. Синоним charityware.

Слайд 37Замена Total Comander ’у

Программ а: Unreal Comander

URL: x-diesel .com

Заменяет: Total Comander

Альтернативы: xplorer 2

Архиватор

Программа: Pea ZIP

URL: peazip .sourceforge .net

Заменяет: Win RAR($ 29), Win Zip ($29.95)

Альтернативы: 7‑Zip

Просмотр изображений

Программ а: XnView

URL: ww .xnview .org

Заменяет: ACDSee ($29.99)

Альтернативы: Irfan View

Пишем болванки

Программ а: CDBurner XP

URL: ww .cdburnerxp .se

Заменяет: Nero (€ 79.99)

Альтернативы: Smal CD-Writer

Редактор графический

Программ а: The Gimp

URL: ww .gimp .org

Заменяет: Adobe Photoshop ($999)

Альтернативы: Paint .NET, Inkscape для

векторной графики

Работаем со звуком

Программ а: Audacit y

URL: audacit y.sourceforge .net

Заменяет: Adobe Audition (€ 425.78),SOUND FORGE ($299.95)

Альтернативы: mp 3Direct Cut

Антивирусы

Программ а: Avast ! Home

URL: ww .avast .com

Заменяет: Антивирус Касперского, NOD32,

Dr.Web и прочие

Альтернативы: Avira Anti Vir , avast ! Home

Edition

Бесплатные аналоги

Слайд 38Что такое «компьютерное пиратство»?

Действия с компьютерной программой без лицензионного соглашения или

Слайд 39«Последствия …»

При выявлении правонарушения, выражающегося в использовании нелицензированного ПО, отсрочек исполнения

гражданско-правовая (возмещение убытков правообладателю либо в размере двукратной стоимости лицензии, либо в размере от 10 тысяч до 5 миллионов рублей);

административная (для частных лиц - конфискацией контрафактных экземпляров ПО, оборудования и материалов, используемых для их воспроизведения и иных орудий совершения административного правонарушения, а также штрафом в размере 15-20 минимальных размеров оплаты труда (MP0T);

уголовная (штрафом в размере до двухсот тысяч рублей или в размере заработной платы или иного дохода осужденного за период до восемнадцати месяцев, либо обязательными работами на срок от ста восьмидесяти до двухсот сорока часов, либо лишением свободы на срок до двух лет...).

Слайд 40ЭЛЕКТРОННАЯ ПОДПИСЬ

В 2002 году был принят Закон РФ “Об электронно-цифровой подписи”,

По этому закону электронная цифровая подпись в электронном документе признается юридически равнозначной подписи в документе на бумажном носителе.

Слайд 41ЭЛЕКТРОННАЯ ПОДПИСЬ

При регистрации электронно-цифровой подписи в специализированных центрах корреспондент получает

Слайд 43Защита информации – это комплекс мероприятий, направленных на обеспечение информационной безопасности.

Информационная

Слайд 45- актуальность и непротиворечивость информации, ее защищенность от разрушения и несанкционированного

Целостность

Слайд 47Угроза – потенциальная возможность определенным образом нарушить информационную безопасность.

Попытка реализации угрозы

Угрозы

Слайд 48Самыми частыми и самыми опасными с точки зрения размера ущерба являются

Угрозы доступности

Слайд 50Программные атаки на доступность:

SYN-наводнение.

XSS-атака.

DDoS-атака.

Вредоносные программы (вирусы).

Угрозы доступности

Слайд 51Кражи и подлоги.

Дублирование данных.

Внесение дополнительных сообщений.

Нарушение целостности программ (внедрение вредоносного кода).

Угрозы

Слайд 52Раскрытие паролей.

Перехват данных.

Кража оборудования.

Маскарад – выполнение действий под видом лица, обладающим

Угрозы конфиденциальности

Слайд 53Защита информации

Защита от несанкционированного доступа

Защита программ от нелегального копирования и использования

Физическая

Защита информации в Интернете:

Организационные меры (резервное копирование, проверка всех внешних носителей и электронной почты, обновление антивирусной базы)

Антивирусные программы

Защита от нежелательной корреспонденции

Персональные сетевые фильтры

Слайд 55Наиболее острой проблемой современного общества является проблема информационной безопасности, начиная от

Защиту информации в компьютерах

обязательно следует рассматривать как комплекс мер, включающих организационные, технические, юридические, программные, оперативные, страховые и даже морально-этические меры.

Не парадоксально ли, что воровство вещей из квартиры рассматривается как преступление, а воровство информации из компьютера зачастую как показатель высоких интеллектуальных возможностей?

Никакая система безопасности, не поможет, если каждый пользователь системы лично не заинтересован в соблюдении режима безопасности, не понимает, для чего нужен режим безопасности.

Защита от несанкционированного доступа к информации

Слайд 56Безопасность зданий, где хранится информация.

Контроль доступа.

Разграничение доступа.

Дублирование канала связи и создание

Криптография.

Использование специальных программ.

Способы защиты информации

Слайд 57Для защиты от несанкционированного доступа к информации используются пароли:

Вход по паролю

Пароль при загрузке операционной системы (может быть установлен для каждого пользователя).

Контроль доступа

Слайд 58Что же такое пароль?

С точки зрения компьютерной безопасности:

"пароль -

Пароль может применяться для различных целей:

- определения "свой - чужой" - подтверждение личности владельца ключевого элемента (например, кредитной или магнитной карточки); - прав работы в системе и допуска к информации; - получения специальных прав на выполнение особо важных операций; - ключ для системы шифрования или электронной подписи и т.д.

Слайд 59Пароли на компьютере

Информация о создании и изменении учетных записей, защищенных паролями,

Слайд 60Храните пароль в надежном месте. Будьте внимательны, если записали пароль на

Регулярно меняйте пароли. Это может ввести злоумышленников в заблуждение.

Чем надежнее пароль, тем дольше можно его использовать. Пароль из 8 и менее символов можно применять в течении недели, в то время как комбинация из 14 и более символов может служить несколько лет, если она составлена по всем правилам.

Самый лучший пароль - случайный и бессмысленный набор символов.

Слайд 61Биометрические системы защиты

Биометрическая идентификация - это способ идентификации личности по отдельным специфическим биометрическим

К ним относятся системы идентификации по:

Отпечаткам пальцев.

Характеристикам речи.

Радужной оболочке глаз.

Изображению лица.

Геометрии ладони руки.

Слайд 62Отпечатки пальцев

Дактилоскопия (распознавание отпечатков пальцев) — наиболее разработанный на сегодняшний день

Слайд 63Каждый человек имеет уникальный папиллярный узор отпечатков пальцев, благодаря чему и

Особенности папиллярного узора преобразовываются в уникальный код, который сохраняет информативность изображения отпечатка. И именно «коды отпечатков пальцев» хранятся в базе данных, используемой для поиска и сравнения. Время перевода изображения отпечатка пальца в код и его идентификация обычно не превышают 1с, в зависимости от размера базы. Время, затраченное на поднесение руки, не учитывается.

Слайд 64Радужная оболочка

Радужная оболочка глаза является уникальной характеристикой человека. Рисунок радужки формируется

Слайд 65Система идентификации личности по радужной оболочке логически делится на две части:

Слайд 66Геометрия лица

Существует множество методов распознавания по геометрии лица. Все они основаны

Слайд 672D-распознавание лица — один из самых статистически неэффективных методов биометрии. Появился

Слайд 68Венозный рисунок руки

Это новая технология в сфере биометрии. Инфракрасная камера делает

Технология сравнима по надежности с распознаванием по радужной оболочке глаза, но имеет ряд минусов, указанных ниже.

Слайд 69Сетчатка глаза

До последнего времени считалось, что самый надежный метод биометрической идентификации

Минусы: человек должен значительное время не двигаться, пока система наводится, что вызывает неприятные ощущения

Слайд 70Идентификация по голосу

Использует уникальные акустические особенности речи. Они отражают анатомию человека:

Слайд 71Идентификация по подписи и др. основаны на измерении поведенческих характеристик человека.

Другие поведенческие биометрические технологии

Слайд 72От несанкционированного доступа может быть защищен каждый диск, папка или файл.

Разграничение доступа

Слайд 73Программный продукт SysUtils Device Manager Enterprise Edition обеспечивает разграничение доступа к

Использование специальных программ

Слайд 74CD-DVD Lock - программа дает возможность запретить доступ на чтение или

Использование специальных программ

Слайд 75Paragon Disk Wiper не допустит утечку значимой для Вас информации. С

Использование специальных программ

Слайд 76TimeBoss - программа предназначена для управления временем работы пользователей, зарегистрированных в

Использование специальных программ

Слайд 77Lock 2.0 - предназначена для блокирования запуска приложений, графических и текстовых

Использование специальных программ

Слайд 79Информационная культура

Информационная культура - умение целенаправленно и с пользой работать с информацией

Информационная культура современного человека проявляется:

в навыках использования технических устройств ( от телефона до ПК и компьютерных сетей);

в способности использовать в работе компьютерные технологии;

в умении извлекать информацию из различных источников (от печатных до цифровых ресурсов);

в знании методов обработки информации;

в умении работать с разными видами информации.

Слайд 80Основные принципы «цивилизованного» использования информации из Интернета:

Признаками требований автора или владельца

Необходимо соблюдать требования автора на использование информации. Даже если автор запрещает какое-либо использование информации, это требование следует соблюдать

Даже если автор в явном виде этого не требует, при использовании информации, если не оговорено обратное, необходимо делать ссылку на первоисточник, причем не только для информации, взятой из Интернета, но и для текста и изображений из обычных публикаций, а также звуковых и видео фрагментов, из которых готовятся цифровые копии.

В неясных случаях необходимо связываться с автором или собственником информации для выяснения условий, на которых она может быть использована

Слайд 81Информационная этика

ИНФОРМАЦИОННАЯ ЭТИКА — дисциплина, исследующая моральные проблемы, возникающие в связи

Слайд 82Информационная этика

Информационные моральные дилеммы становятся особенно важными в «информационном обществе». Уже

Информационная этика рассматривает проблемы:

Собственности информации

Доступа информации

Прайвеси (тайны) информации

Безопасности информации

Общности информации

Слайд 83Этикет - это правила хорошего тона, принятые в той или иной

Сетевой этикет - это набор предписаний о том, как себя вести в сети.

Слайд 84Стиль общения

Используйте обращения и приветствия

Начинайте предложение с прописной буквы

Ставьте точки

Не

Используйте пропуски (пустые строки) или многоточие для отделения одной мысли от другой

Формула обращения:

«Добрый день, уважаемый (уважаемая) + имя, отчество адресата».

Слайд 85Оформление электронного

письма

Кому (E–mail адрес получателя).

«Шапка» в корпоративном стиле.

Приветствие.

Содержание, цель обращения.

Прощание.

Личная подпись с указанием контактов.

Ссылка на сайт организации.

Логотип, если это необходимо.

Слайд 89Культура цитирования в сети Internet

используется именно фрагмент материала, а не весь

чётко (кавычками) выделяется начало и конец цитируемого фрагмента;

указываются ФИО Автора или Авторов (максимально полно, насколько это возможно);

указывается точное название работы и точная ссылка на веб-страницу-первоисточник (а не на главную страницу сайта, с которого взят материал);

Примечание: полная публикация материала, в соответствии с действующим Законодательством, возможна только после получения письменного разрешения Автора или Правообладателя.

Слайд 90Использование смайликов

:-) улыбающийся

:-))) смеющийся

:-D радостно смеющийся

:-| задумчивый, нейтральный

:-( грустный

:-/ недовольный или озадаченный

:-О удивлённый (рот открыт)

Слайд 91Электронная подпись

Электронная подпись не должна превышать

5

Количество символов в строке не должно быть более 70-ти.

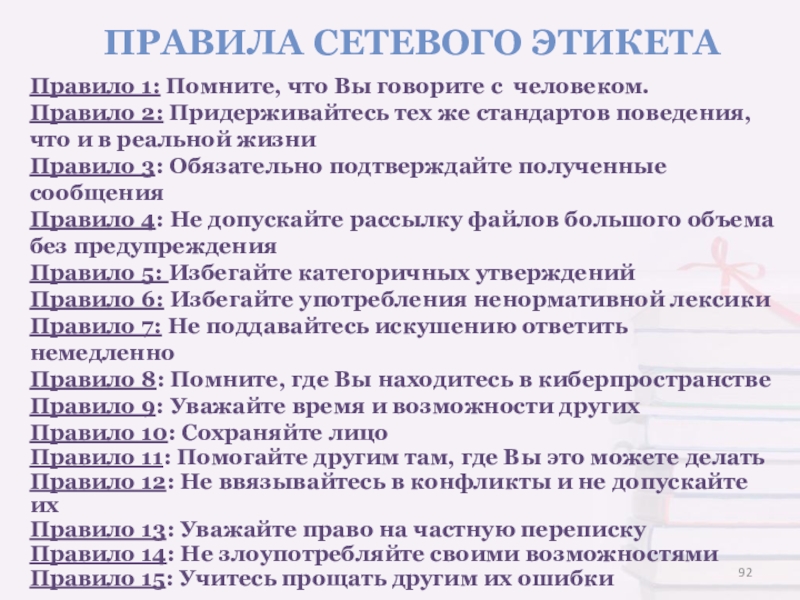

Слайд 92Правила сетевого этикета

Правило 1: Помните, что Вы говорите с человеком.

Правило 2:

Правило 3: Обязательно подтверждайте полученные сообщения

Правило 4: Не допускайте рассылку файлов большого объема без предупреждения

Правило 5: Избегайте категоричных утверждений

Правило 6: Избегайте употребления ненормативной лексики

Правило 7: Не поддавайтесь искушению ответить немедленно

Правило 8: Помните, где Вы находитесь в киберпространстве

Правило 9: Уважайте время и возможности других

Правило 10: Сохраняйте лицо

Правило 11: Помогайте другим там, где Вы это можете делать

Правило 12: Не ввязывайтесь в конфликты и не допускайте их

Правило 13: Уважайте право на частную переписку

Правило 14: Не злоупотребляйте своими возможностями

Правило 15: Учитесь прощать другим их ошибки