- Главная

- Разное

- Образование

- Спорт

- Естествознание

- Природоведение

- Религиоведение

- Французский язык

- Черчение

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, фоны, картинки для презентаций

- Экология

- Экономика

Презентация, доклад на тему Информационная безопасность

Содержание

- 1. Информационная безопасность

- 2. информационная безопасность автоматизированных системИнформационная безопасностьЦели информационной безопасностиИнформационные

- 3. ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ АВТОМАТИЗИРОВАННЫХ СИСТЕМ

- 4. ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ АВТОМАТИЗИРОВАННЫХ СИСТЕМэто динамично развивающаяся область

- 5. ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ – совокупность мер по защите информационной среды общества и человека

- 6. защитить национальные интересы;Обеспечить человека и общество достоверной

- 7. Информационные угрозыСлучайные:Ошибки пользователяОшибки в программированииОтказ, сбой аппаратурыФорс-мажорные обстоятельстваПреднамеренные:Хищение информацииКомпьютерные вирусыФизическое воздействие на аппаратуру

- 8. Каналы, по которым можно осуществить хищение, изменение

- 9. КАК МОЖНО СОХРАНИТЬИНФОРМАЦИЮ?

- 10. Методы защиты:Ограничить доступа к информации;Шифрование информации;Контроль доступа к аппаратуре;Законодательные меры

- 11. СОБЛЮДЕНИЕ РЕЖИМА ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ СПЕЦИАЛИСТОМ: законодательный уровень:

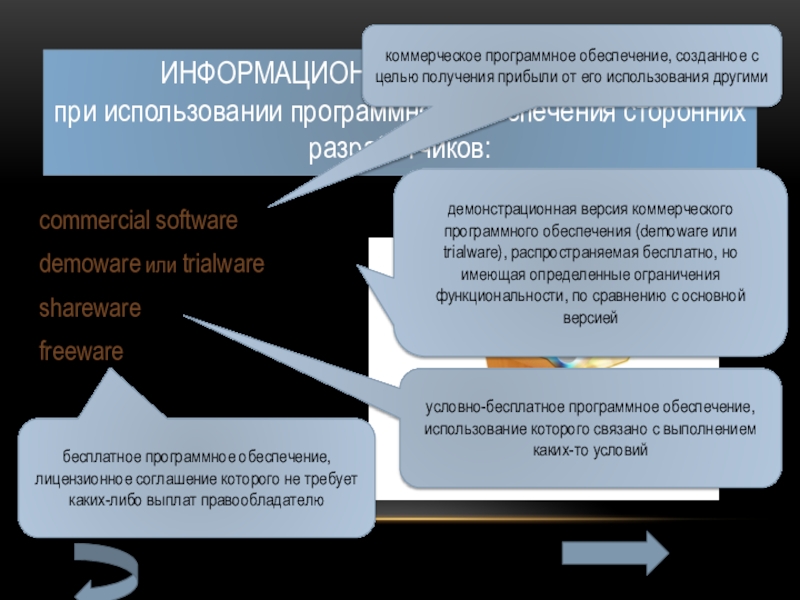

- 12. ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬпри использовании программного обеспечения сторонних разработчиков:commercial

- 13. commercial softwaredemoware или trialwaresharewarefreewareкоммерческое программное обеспечение, созданное

- 14. Во время работы с информацией в сети

- 15. ПОМНИТЕ!ВАША ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ ЗАВИСИТ ТОЛЬКО ОТ ВАС!Мы

Слайд 1ГБПОУ Краснодарского края

«Армавирский машиностроительный техникум»

“ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ АВТОМАТИЗИРОВАННЫХ СИСТЕМ”

Подготовил

Студент гр. 17-БАС-9

Чабанец

Слайд 2информационная безопасность автоматизированных систем

Информационная безопасность

Цели информационной безопасности

Информационные угрозы

Каналы, по которым

Соблюдение режима информационной безопасности

Во время работы с интернет

Заключение

Содержание

Слайд 4ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ АВТОМАТИЗИРОВАННЫХ СИСТЕМ

это динамично развивающаяся область науки и техники, охватывающая

Слайд 5ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ –

совокупность мер по защите информационной среды общества и человека

Слайд 6защитить национальные интересы;

Обеспечить человека и общество достоверной и полной информацией;

правовая защита

ЦЕЛИ СПЕЦИАЛИСТА

ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

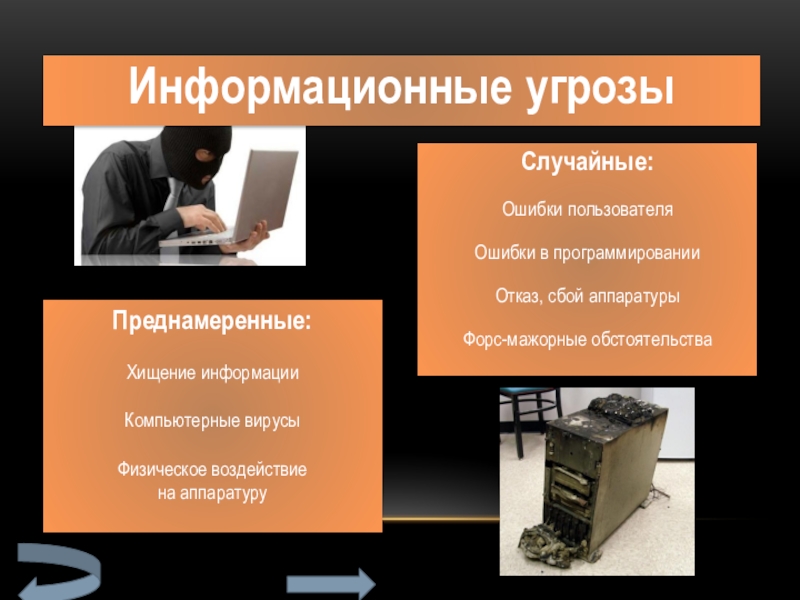

Слайд 7Информационные угрозы

Случайные:

Ошибки пользователя

Ошибки в программировании

Отказ, сбой аппаратуры

Форс-мажорные обстоятельства

Преднамеренные:

Хищение информации

Компьютерные вирусы

Физическое воздействие

на аппаратуру

Слайд 8Каналы, по которым можно осуществить хищение, изменение или уничтожение информации:

Через

хищение носителей информации;

чтение информации с экрана или клавиатуры;

чтение информации из распечатки.

Через программу:

перехват паролей;

дешифровка зашифрованной информации;

копирование информации с носителя.

Через аппаратуру:

подключение специально разработанных аппаратных средств, обеспечивающих доступ к информации;

перехват побочных электромагнитных излучений от аппаратуры, линий связи, сетей электропитания и т.д

Слайд 10Методы защиты:

Ограничить доступа к информации;

Шифрование информации;

Контроль доступа к аппаратуре;

Законодательные меры

Слайд 11СОБЛЮДЕНИЕ РЕЖИМА ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ СПЕЦИАЛИСТОМ:

законодательный уровень: законы, нормативные акты, стандарты

морально-этический уровень: нормы поведения, несоблюдение которых ведет к падению престижа конкретного человека или целой организации;

административный уровень: действия общего характера, предпринимаемые руководством организации;

физический уровень: механические, электро- и электронно-механические препятствия на возможных путях проникновения потенциальных нарушителей;

аппаратно-программный уровень: электронные устройства и специальные программы защиты информации.

Слайд 12ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ

при использовании программного обеспечения сторонних разработчиков:

commercial software

demoware или trialware

shareware

freeware

коммерческое программное

демонстрационная версия коммерческого программного обеспечения (demoware или trialware), распространяемая бесплатно, но имеющая определенные ограничения функциональности, по сравнению с основной версией

условно-бесплатное программное обеспечение, использование которого связано с выполнением каких-то условий

бесплатное программное обеспечение, лицензионное соглашение которого не требует каких-либо выплат правообладателю

Слайд 13commercial software

demoware или trialware

shareware

freeware

коммерческое программное обеспечение, созданное с целью получения прибыли

демонстрационная версия коммерческого программного обеспечения (demoware или trialware), распространяемая бесплатно, но имеющая определенные ограничения функциональности, по сравнению с основной версией

условно-бесплатное программное обеспечение, использование которого связано с выполнением каких-то условий

бесплатное программное обеспечение, лицензионное соглашение которого не требует каких-либо выплат правообладателю

ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ:

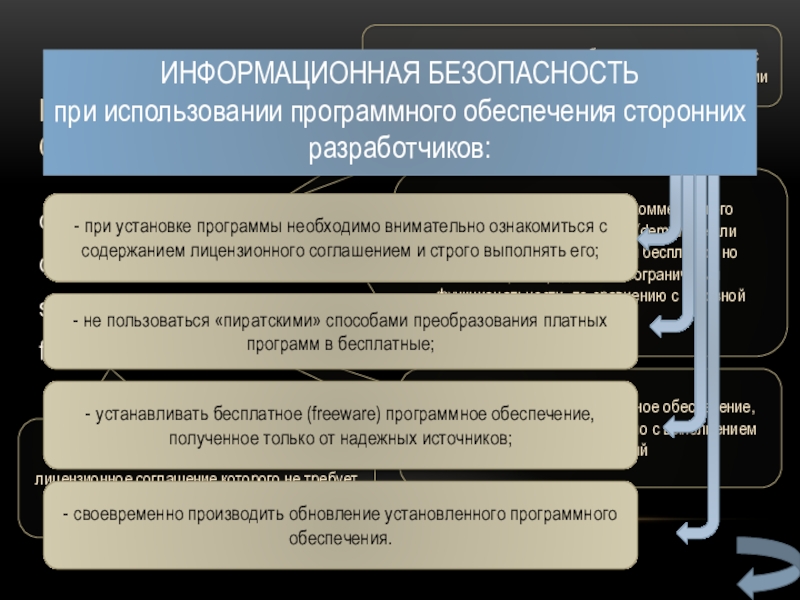

ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ

при использовании программного обеспечения сторонних разработчиков:

- при установке программы необходимо внимательно ознакомиться с содержанием лицензионного соглашением и строго выполнять его;

- не пользоваться «пиратскими» способами преобразования платных программ в бесплатные;

- устанавливать бесплатное (freeware) программное обеспечение, полученное только от надежных источников;

- своевременно производить обновление установленного программного обеспечения.

Слайд 14Во время работы с информацией в сети ИНТЕРНЕТ специалист должен остерегаться:

провайдеров интернет-служб или работодателей, отслеживающих посещенные вами страницы;

вредоносных программ, отслеживающих нажатия клавиш;

сбора данных скрытыми клиентскими приложениями;

«скаченной» информации не прошедшей проверку антивирусной программой.

Слайд 15ПОМНИТЕ!

ВАША ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ ЗАВИСИТ ТОЛЬКО ОТ ВАС!

Мы живем в мире машин,