С.,

учитель информатики

- Главная

- Разное

- Образование

- Спорт

- Естествознание

- Природоведение

- Религиоведение

- Французский язык

- Черчение

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, фоны, картинки для презентаций

- Экология

- Экономика

Презентация, доклад на тему Военная криптография, историческая справка

Содержание

- 1. Военная криптография, историческая справка

- 2. "Во время второй мировой войны шифрование большей

- 3. Германия. Шифровальная машина «Энигма»В конце 1920-х — начале

- 4. «Машина Лоренца» С 1940 года высшее германское

- 5. Япония. Шифр «Пурпурный код»На вооружении Японии стояло

- 6. СССР. Шифровальная машина М-209 В армии и

- 7. США. Машина М-209 Американская шифровальная машина M-209

- 8. Краткий обзор машины М-209 Слева - направо:

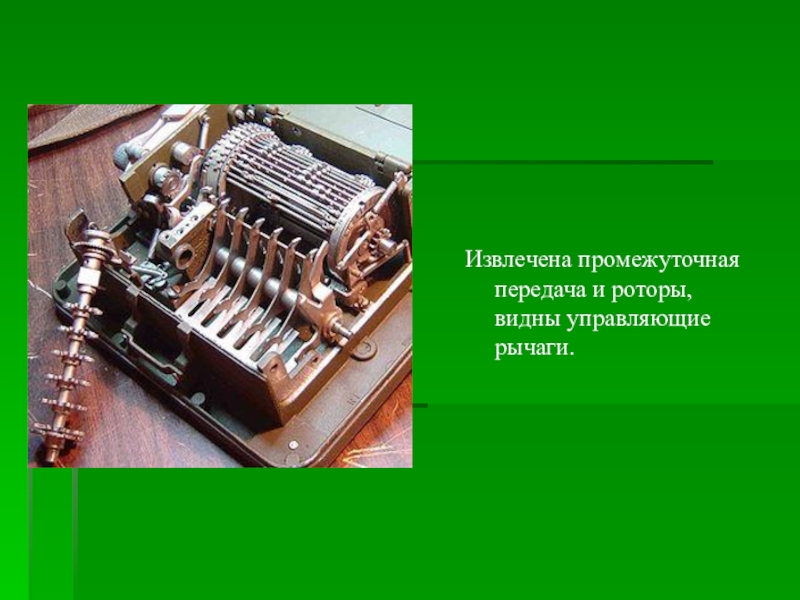

- 9. Извлечена промежуточная передача и роторы, видны управляющие рычаги.

- 10. Видно в каких положениях может находиться управляющий

- 11. Слева управляющий рычаг взаимодействует с активным штырём.

- 12. Использование М-209М-209 была хорошо для

- 13. Спасибо за внимание!

"Во время второй мировой войны шифрование большей части военных сообщений осуществлялось с помощью электромеханических шифрующих устройств. Их активно использовали все воюющие стороны"

Слайд 1Использование

электромеханических шифрующих устройств во время Второй Мировой войны.

Выполнила :

Хисматова А.

Слайд 2 "Во время второй мировой войны шифрование большей части военных сообщений осуществлялось с

помощью электромеханических шифрующих устройств. Их активно использовали все воюющие стороны"

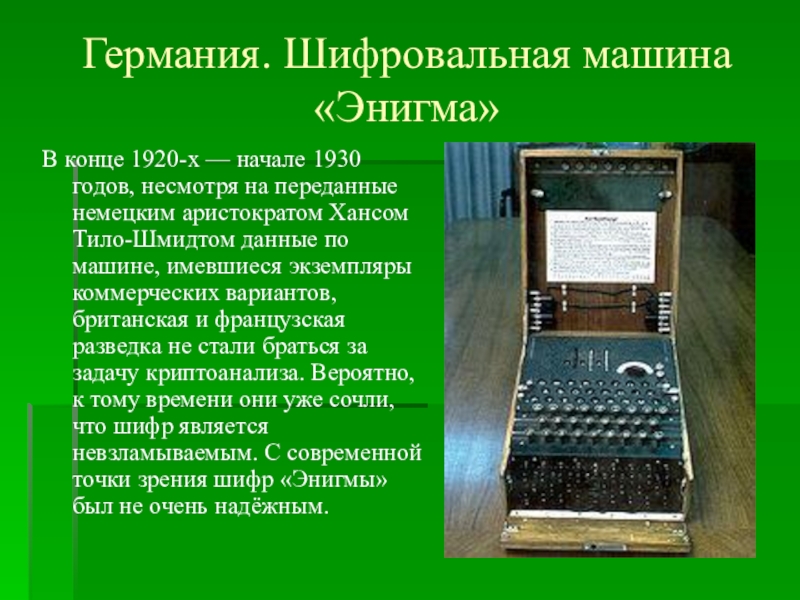

Слайд 3Германия. Шифровальная машина «Энигма»

В конце 1920-х — начале 1930 годов, несмотря на

переданные немецким аристократом Хансом Тило-Шмидтом данные по машине, имевшиеся экземпляры коммерческих вариантов, британская и французская разведка не стали браться за задачу криптоанализа. Вероятно, к тому времени они уже сочли, что шифр является невзламываемым. С современной точки зрения шифр «Энигмы» был не очень надёжным.

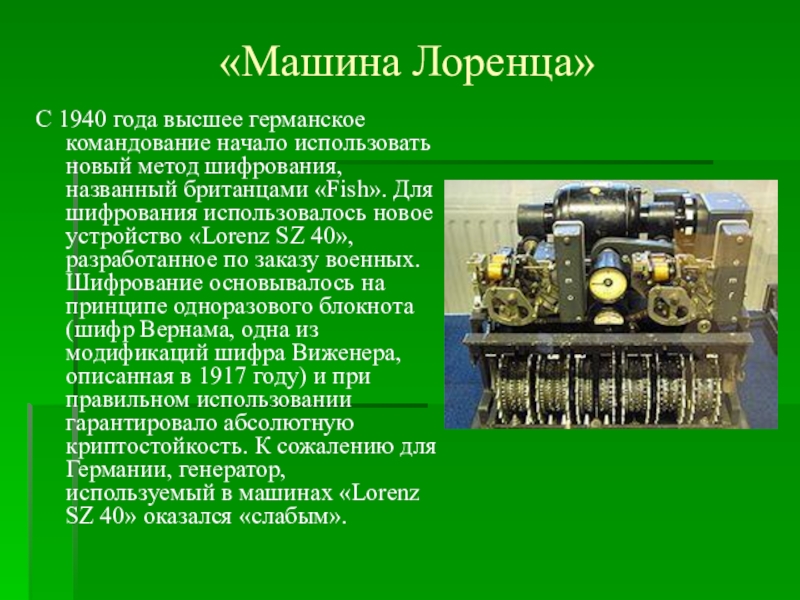

Слайд 4«Машина Лоренца»

С 1940 года высшее германское командование начало использовать новый метод

шифрования, названный британцами «Fish». Для шифрования использовалось новое устройство «Lorenz SZ 40», разработанное по заказу военных. Шифрование основывалось на принципе одноразового блокнота (шифр Вернама, одна из модификаций шифра Виженера, описанная в 1917 году) и при правильном использовании гарантировало абсолютную криптостойкость. К сожалению для Германии, генератор, используемый в машинах «Lorenz SZ 40» оказался «слабым».

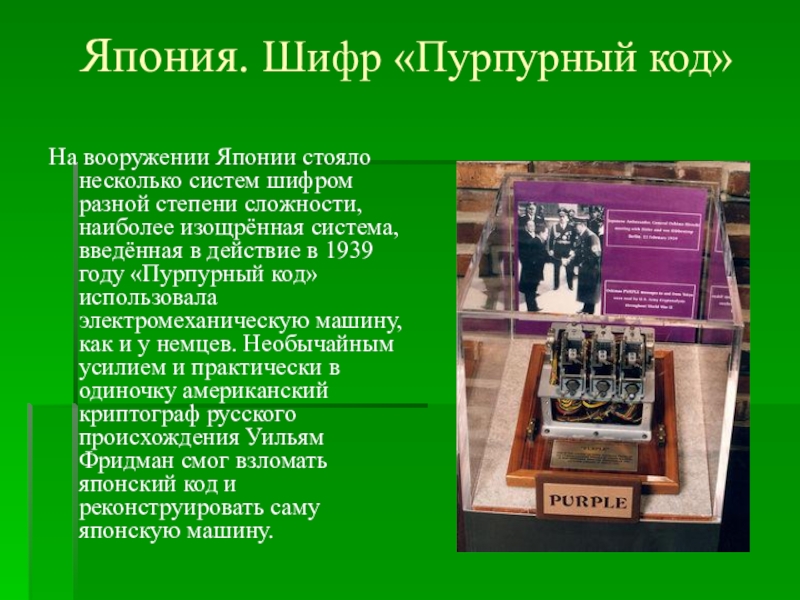

Слайд 5Япония. Шифр «Пурпурный код»

На вооружении Японии стояло несколько систем шифром разной

степени сложности, наиболее изощрённая система, введённая в действие в 1939 году «Пурпурный код» использовала электромеханическую машину, как и у немцев. Необычайным усилием и практически в одиночку американский криптограф русского происхождения Уильям Фридман смог взломать японский код и реконструировать саму японскую машину.

Слайд 6СССР. Шифровальная машина М-209

В армии и флоте СССР использовались шифры с

кодами различной длины — от двух символов (фронт) до пяти (стратегические сообщения). Коды менялись часто, хотя иногда и повторялись на другом участке фронта. По ленд-лизу СССР получил несколько M-209, которые использовались как основа для создания своих собственных шифровальных машин, хотя об их использовании неизвестно.

Слайд 7США. Машина М-209

Американская шифровальная машина M-209 (CSP-1500) являлась заменой M-94 (CSP-885)

для передачи тактических сообщений. Была разработана шведским изобретателем российского происхождения Борисом Хагелиным в конце 1930-х годов. Несколько экземпляров было приобретено для армии США. Впервые машина была использована в Североафриканской кампании во время наступления в ноябре 1942 года. До начала 1960-х годов компанией Smith Corona было изготовлено около 125 тысяч устройств.

Слайд 8Краткий обзор машины М-209

Слева - направо: полоска с цифрами - указывает

в какие положения можно выставлять насадки на спицы; барабан со спицами; промежуточная передача; роторы. Снизу видна полоска бумаги на которую печатается текст.

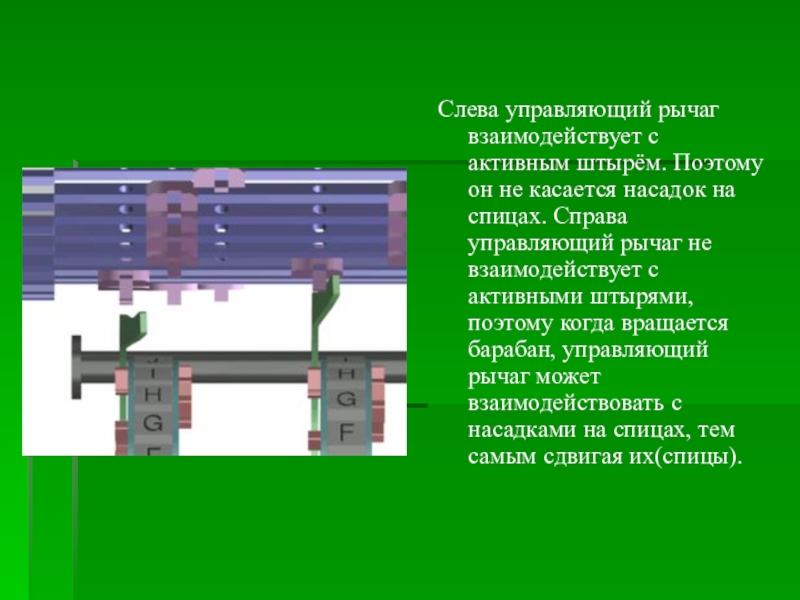

Слайд 10

Видно в каких положениях может находиться управляющий рычаг, в зависимости от

того взаимодействует он с активными или не активными штырями.

Слайд 11Слева управляющий рычаг взаимодействует с активным штырём. Поэтому он не касается

насадок на спицах. Справа управляющий рычаг не взаимодействует с активными штырями, поэтому когда вращается барабан, управляющий рычаг может взаимодействовать с насадками на спицах, тем самым сдвигая их(спицы).

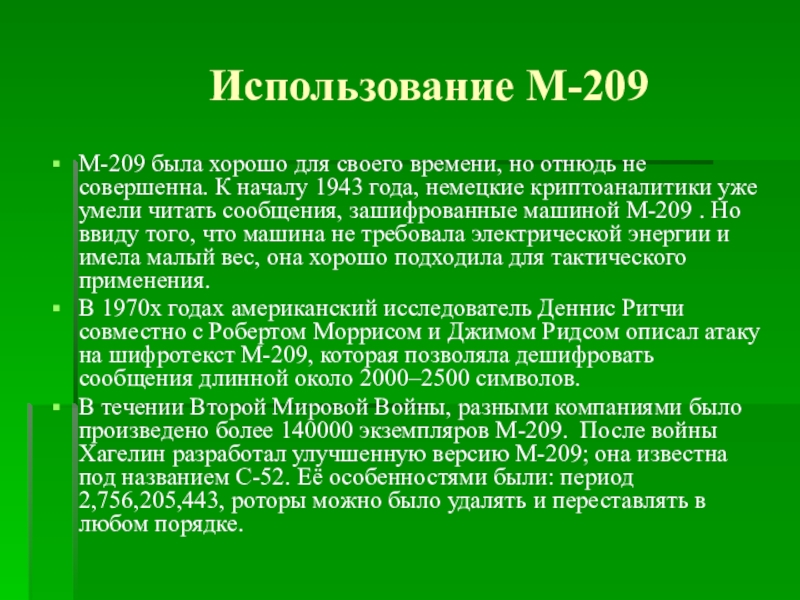

Слайд 12 Использование М-209

М-209 была хорошо для своего времени, но отнюдь

не совершенна. К началу 1943 года, немецкие криптоаналитики уже умели читать сообщения, зашифрованные машиной М-209 . Но ввиду того, что машина не требовала электрической энергии и имела малый вес, она хорошо подходила для тактического применения.

В 1970х годах американский исследователь Деннис Ритчи совместно с Робертом Моррисом и Джимом Ридсом описал атаку на шифротекст М-209, которая позволяла дешифровать сообщения длинной около 2000–2500 символов.

В течении Второй Мировой Войны, разными компаниями было произведено более 140000 экземпляров М-209. После войны Хагелин разработал улучшенную версию М-209; она известна под названием С-52. Её особенностями были: период 2,756,205,443, роторы можно было удалять и переставлять в любом порядке.

В 1970х годах американский исследователь Деннис Ритчи совместно с Робертом Моррисом и Джимом Ридсом описал атаку на шифротекст М-209, которая позволяла дешифровать сообщения длинной около 2000–2500 символов.

В течении Второй Мировой Войны, разными компаниями было произведено более 140000 экземпляров М-209. После войны Хагелин разработал улучшенную версию М-209; она известна под названием С-52. Её особенностями были: период 2,756,205,443, роторы можно было удалять и переставлять в любом порядке.