- Главная

- Разное

- Образование

- Спорт

- Естествознание

- Природоведение

- Религиоведение

- Французский язык

- Черчение

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, фоны, картинки для презентаций

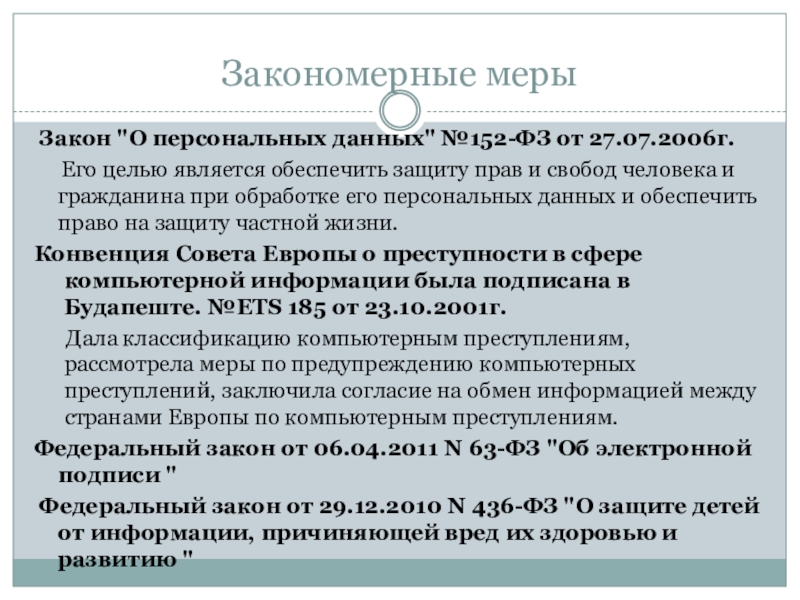

- Экология

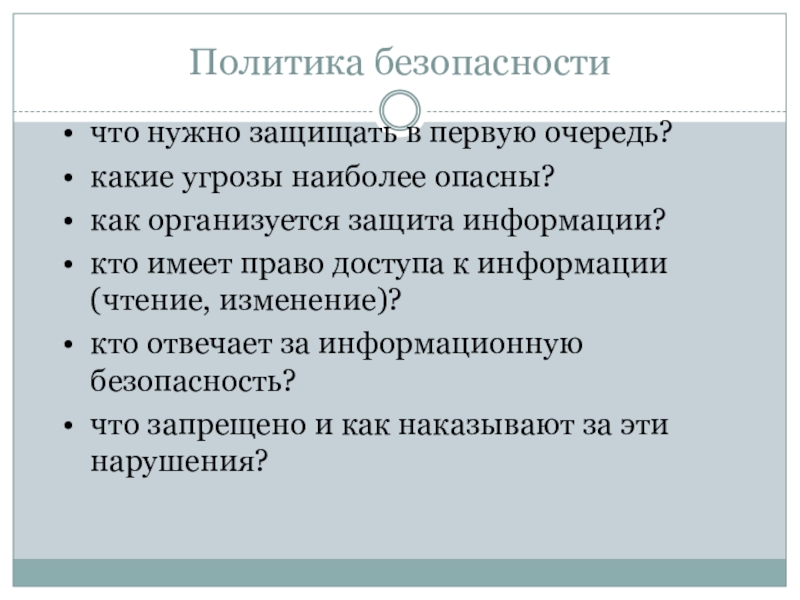

- Экономика

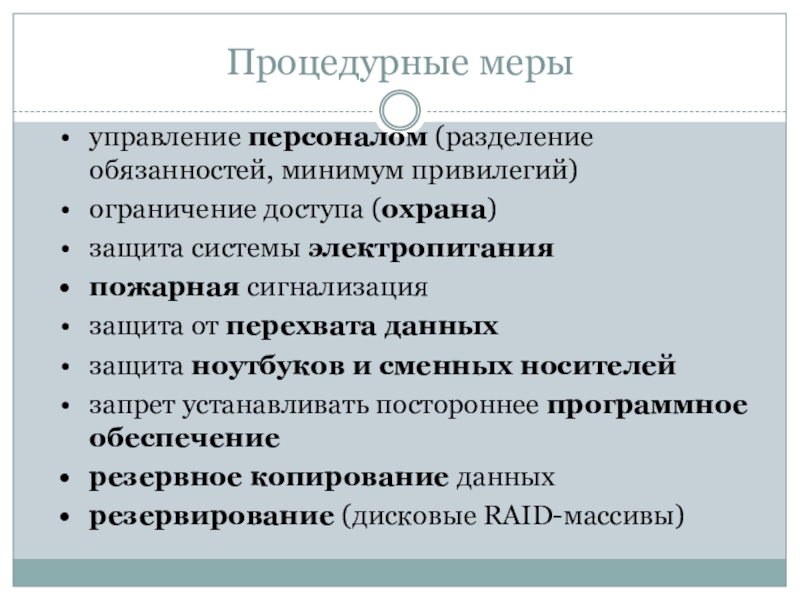

Презентация, доклад по информатике по теме Информационная культура (11 класс)

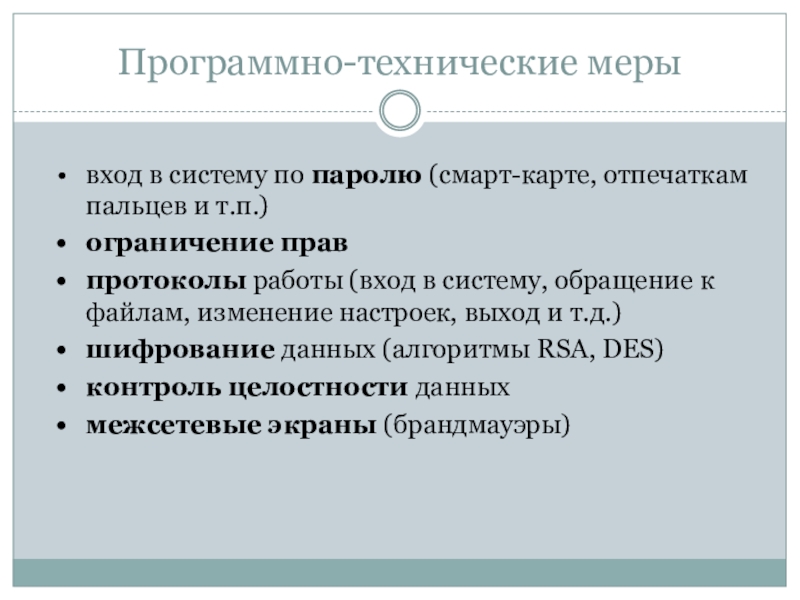

Содержание

- 1. Презентация по информатике по теме Информационная культура (11 класс)

- 2. 11 классИнформатикаИнформатика и ИКТ. Макарова Н.В.Тема: «Информационная культура»Этап урока: Объяснение нового материала.

- 3. Задачи урока: сформировать у учащихся понятия информационной

- 4. План лекцииИнформационная культураЭтические и правовые нормы информационной деятельности человека.Информационная безопасность.

- 5. Информационная культураПонятие информационной культуры связано с двумя

- 6. В рамках информологического подхода под информационной культурой подразумевается совокупность знаний, умений и

- 7. При использовании культурологического подхода содержание понятия «информационная культура» расширяется, так как вся накопленная человечеством информация является достоянием мировой культуры.

- 8. Информационная культура — это умение целенаправленно работать с информацией и использовать

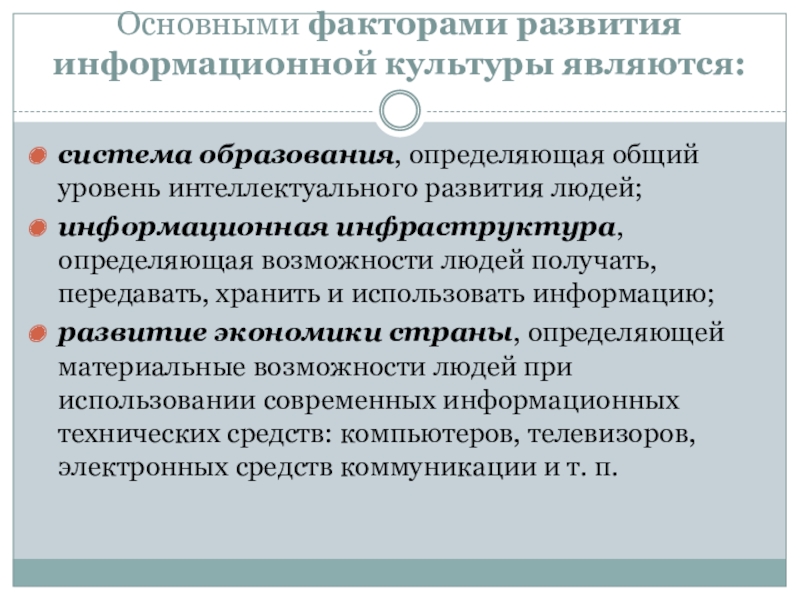

- 9. Основными факторами развития информационной культуры являются:система образования, определяющая

- 10. Одним из существенных показателей информационной культуры в

- 11. Для активной и плодотворной жизни в информационном

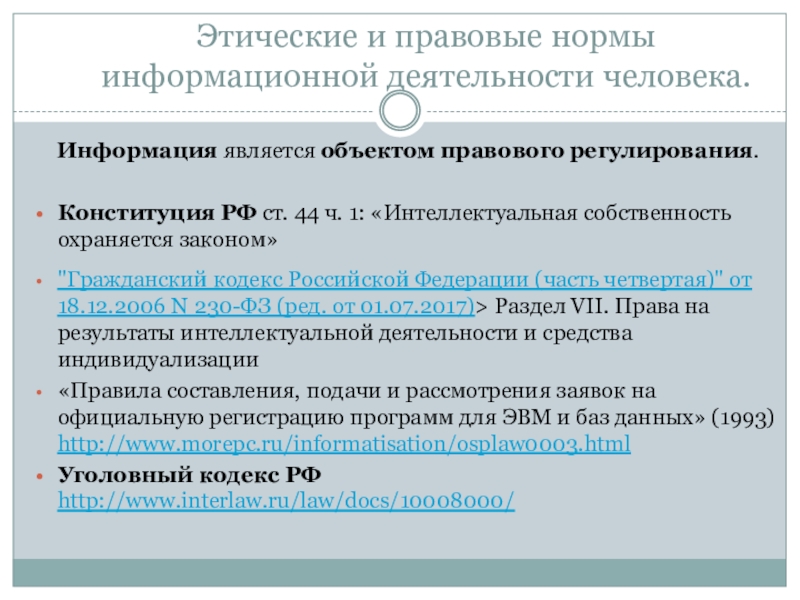

- 12. Этические и правовые нормы информационной деятельности человека.

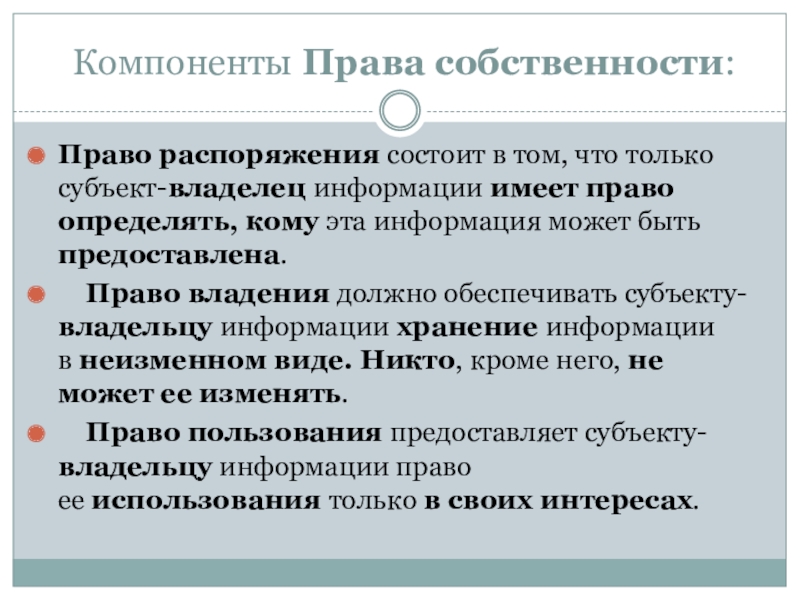

- 13. Компоненты Права собственности:Право распоряжения состоит в том, что

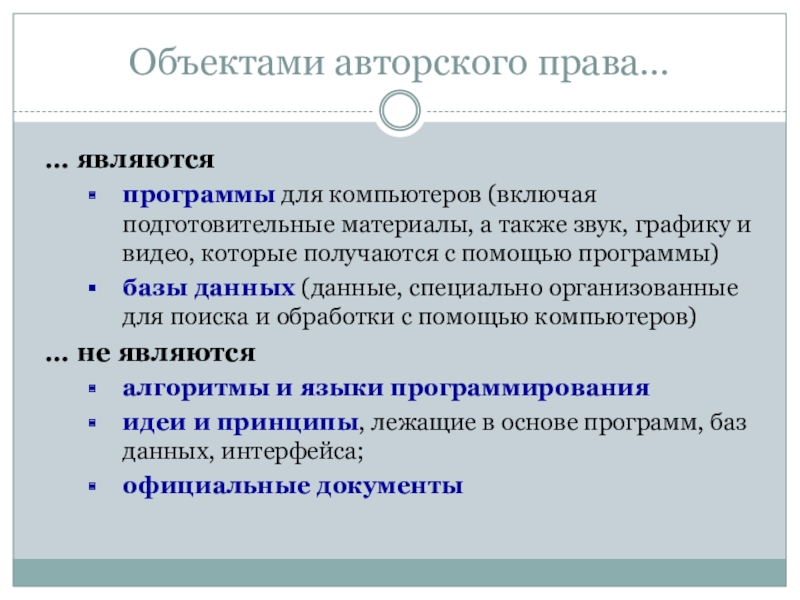

- 14. Объектами авторского права…… являютсяпрограммы для компьютеров (включая

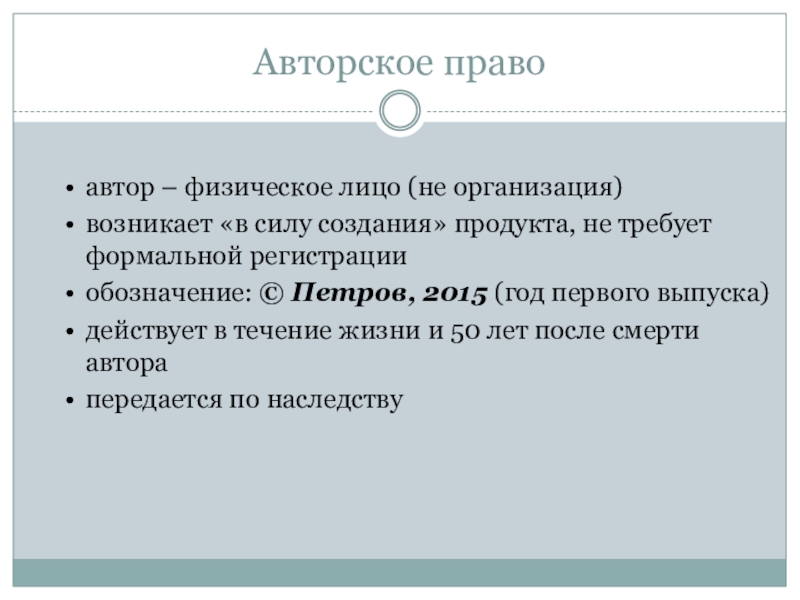

- 15. Авторское правоавтор – физическое лицо (не организация)возникает

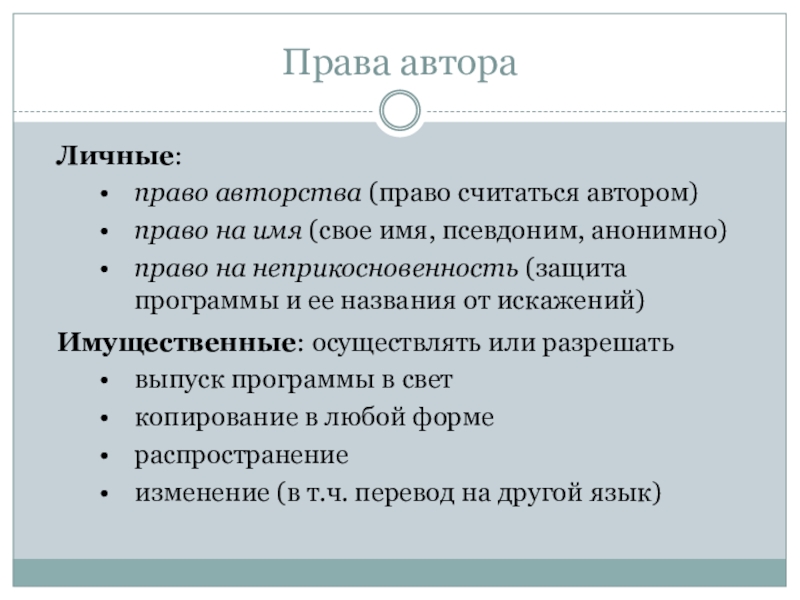

- 16. Права автораЛичные:право авторства (право считаться автором)право на

- 17. Использование программ и БДОснования: договор в письменной

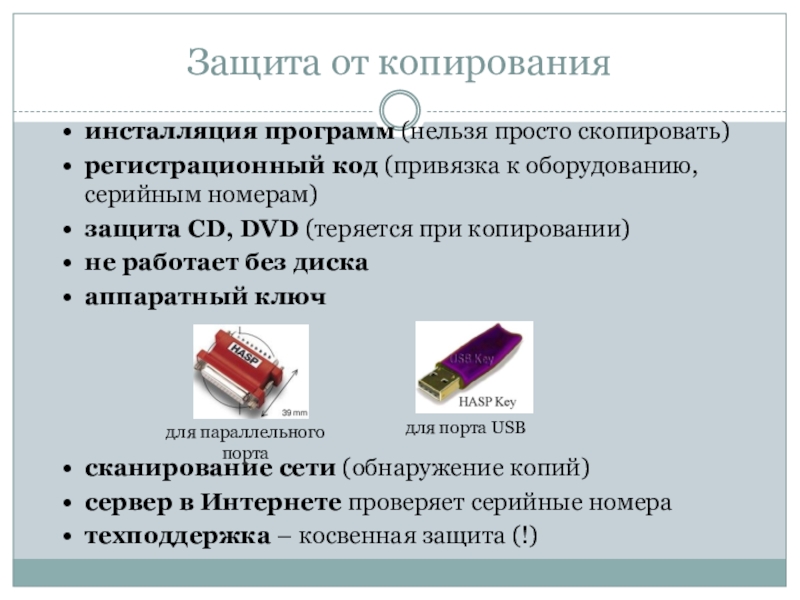

- 18. Защита от копированияинсталляция программ (нельзя просто скопировать)регистрационный

- 19. Компьютерные преступленияЭкономическиеобогащение путем взлома информационных системкомпьютерный шпионажкража

- 20. Уголовный кодекс РФСтатья 146. Нарушение авторских и

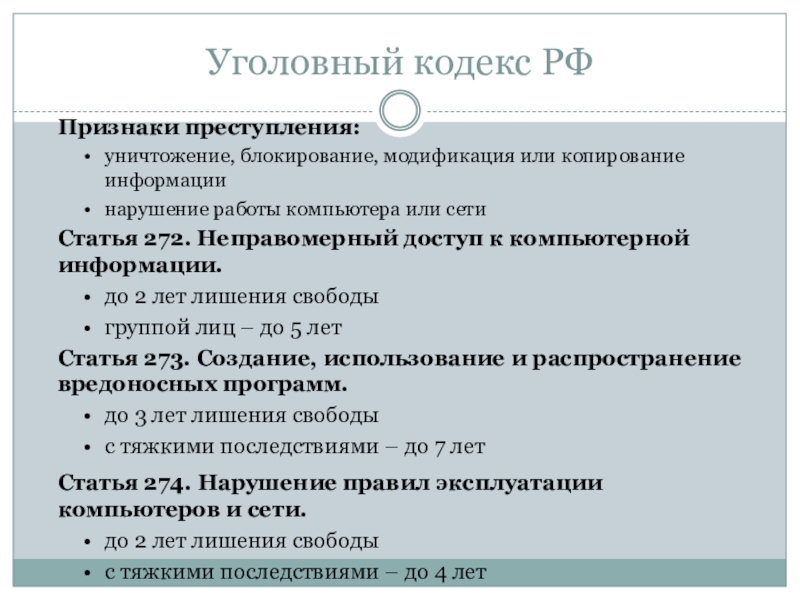

- 21. Уголовный кодекс РФПризнаки преступления: уничтожение, блокирование, модификация

- 22. Авторские права в ИнтернетеПри нелегальном использовании:всегда есть

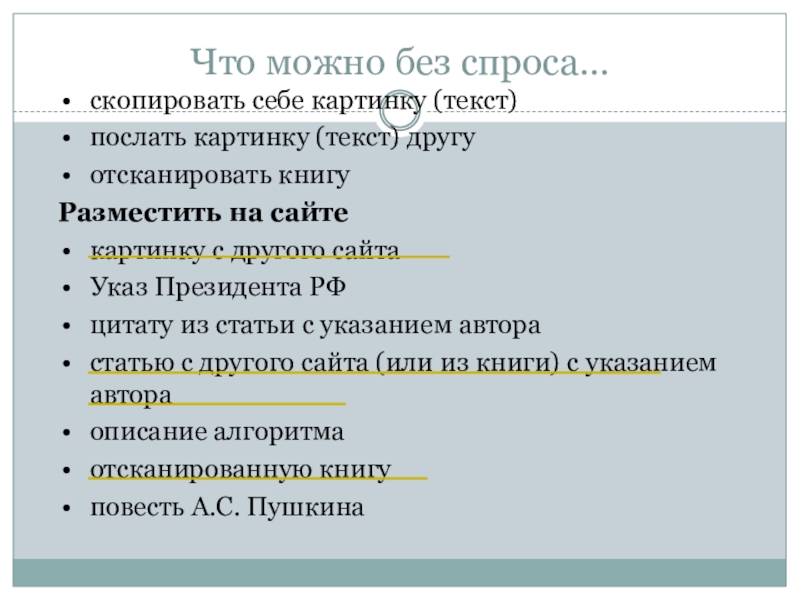

- 23. Что можно без спроса…скопировать себе картинку (текст)послать

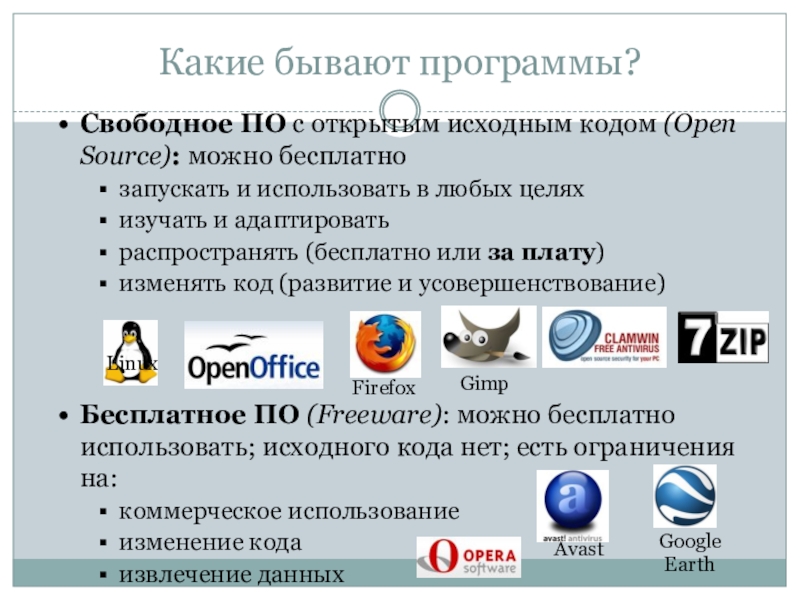

- 24. Какие бывают программы?Свободное ПО с открытым исходным

- 25. Какие бывают программы?Условно-бесплатное ПО (Shareware): бесплатное ПО

- 26. Лицензия GNU GPLGNU General Public Licence:программное обеспечение

- 27. Защита информацииИнформационная безопасность – это защищенность информации

- 28. Угрозысбои оборудованияошибки в программном обеспечениивредоносные программы (вирусы,

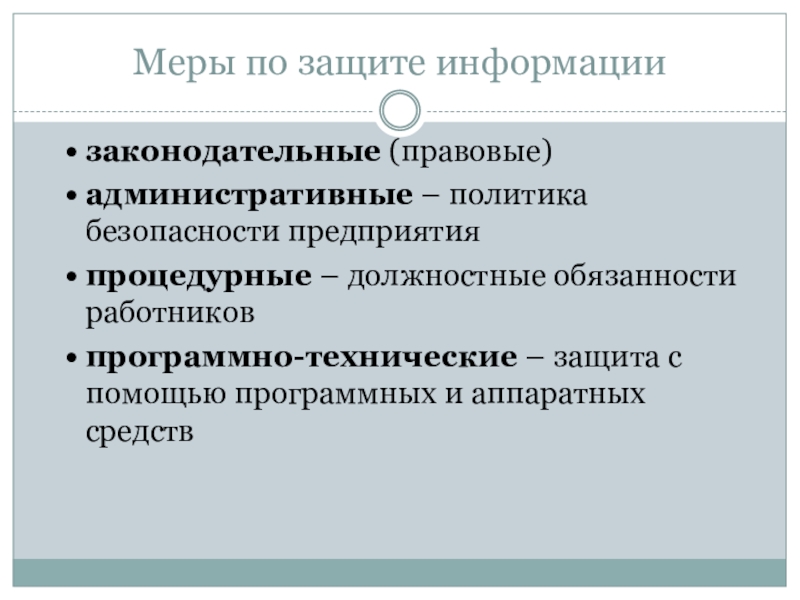

- 29. Меры по защите информациизаконодательные (правовые)административные – политика

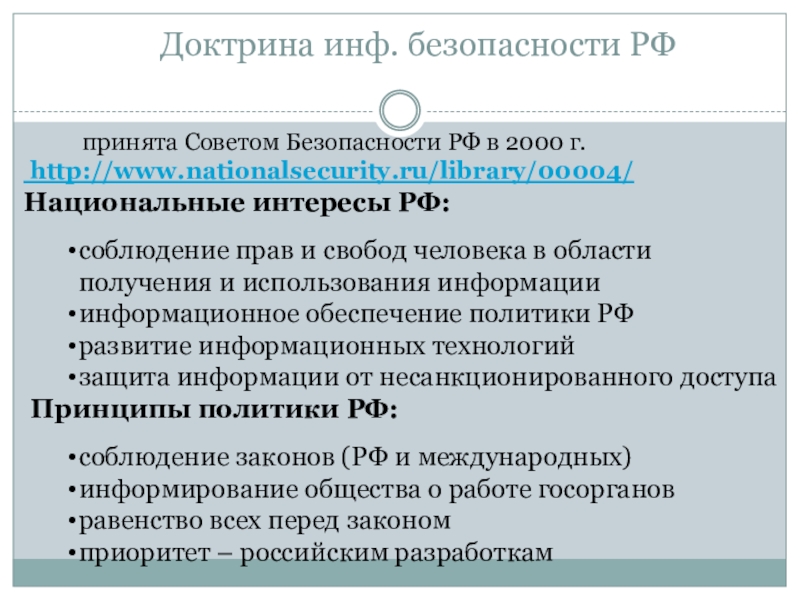

- 30. Доктрина инф. безопасности РФ

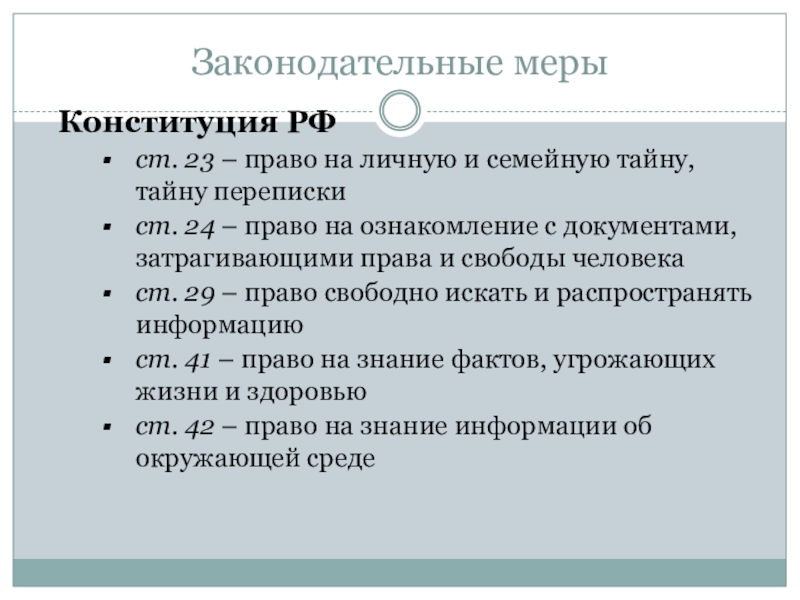

- 31. Законодательные мерыКонституция РФст. 23 – право на

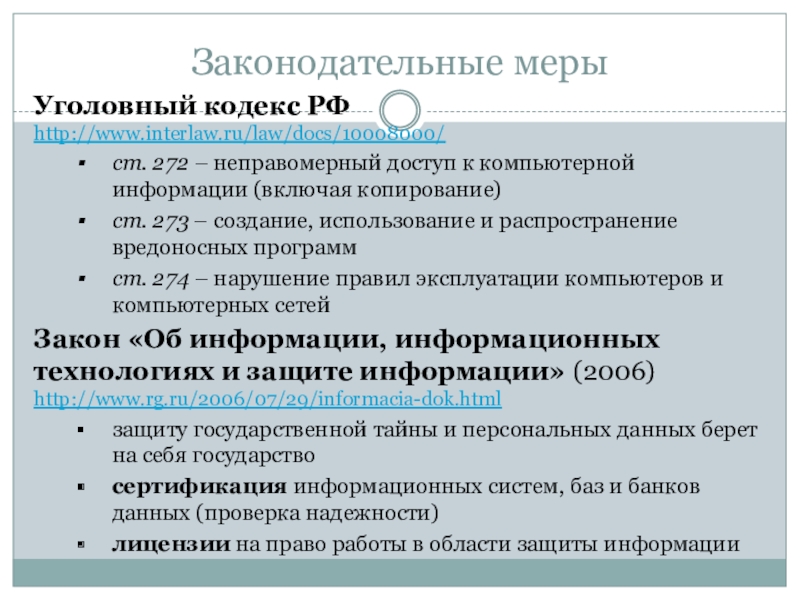

- 32. Законодательные мерыУголовный кодекс РФ http://www.interlaw.ru/law/docs/10008000/ ст. 272

- 33. Закономерные меры Закон "О персональных данных" №152-ФЗ

- 34. Политика безопасностичто нужно защищать в первую очередь?какие

- 35. Процедурные мерыуправление персоналом (разделение обязанностей, минимум привилегий)ограничение

- 36. Программно-технические мерывход в систему по паролю (смарт-карте,

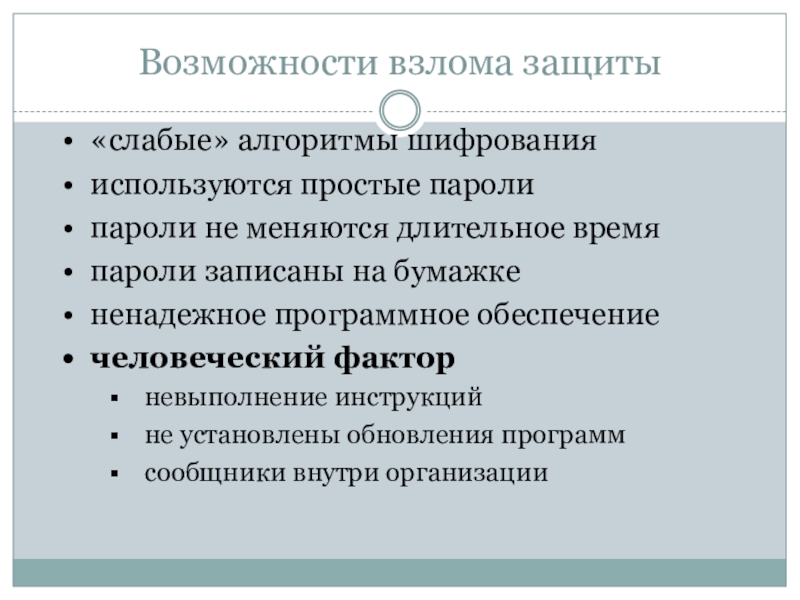

- 37. Возможности взлома защиты«слабые» алгоритмы шифрованияиспользуются простые паролипароли

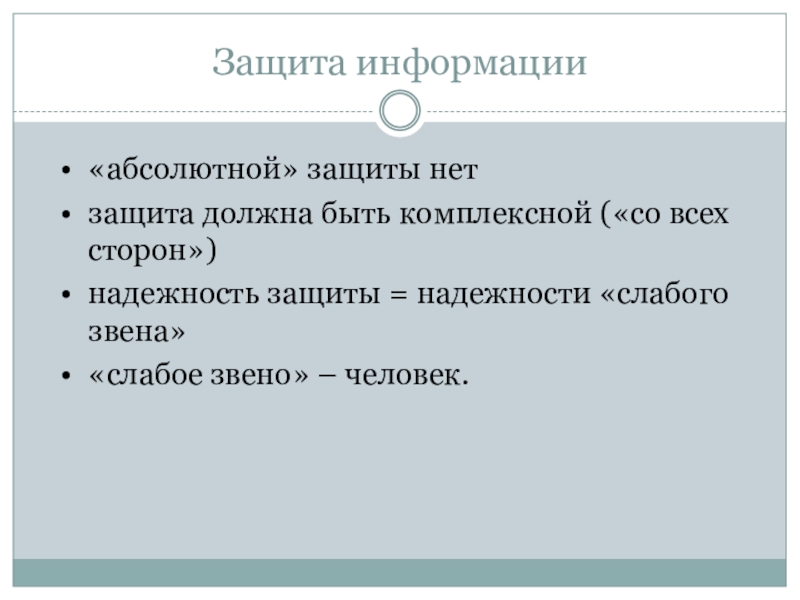

- 38. Защита информации «абсолютной» защиты нетзащита должна быть

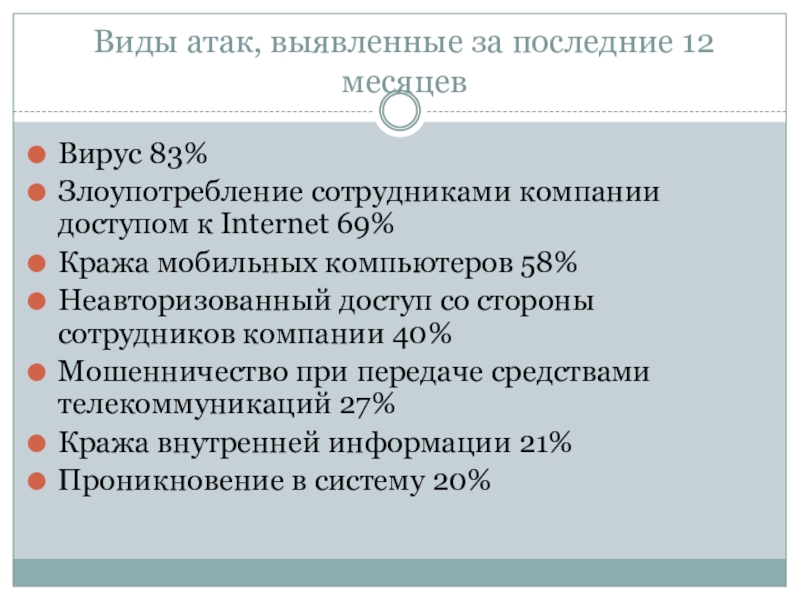

- 39. Виды атак, выявленные за последние 12 месяцев

- 40. Наиболее счастливо живет не то общество, в

- 41. Список литературы и интернет-ресурсыИнформатика и ИКТ. Учебник

11 классИнформатикаИнформатика и ИКТ. Макарова Н.В.Тема: «Информационная культура»Этап урока: Объяснение нового материала.

Слайд 1

Дронова Ирина владиславовна

Учитель информатики

МКОУ «Частоозерская сош»

ИНФОРМАЦИОННАЯ КУЛЬТУРА

Слайд 2

11 класс

Информатика

Информатика и ИКТ. Макарова Н.В.

Тема: «Информационная культура»

Этап урока:

Объяснение нового

материала.

Слайд 3Задачи урока:

сформировать у учащихся понятия информационной культуры, этических и правовых норм

информационной деятельности человека и информационной безопасности, видах угроз для информации и методах ее защиты;

способствовать развитию познавательной деятельности учащихся, умению анализировать полученную информацию;

способствовать формированию недопустимости действий, нарушающих правовые и этические нормы работы с информацией.

способствовать развитию познавательной деятельности учащихся, умению анализировать полученную информацию;

способствовать формированию недопустимости действий, нарушающих правовые и этические нормы работы с информацией.

Слайд 4План лекции

Информационная культура

Этические и правовые нормы информационной деятельности человека.

Информационная безопасность.

Слайд 5Информационная культура

Понятие информационной культуры связано с двумя фундаментальными понятиями — «информация»

и «культура», «информационная культура»

поэтому при определении понятия «информационная культура» выделяются два аспекта: информологический и культурологический.

поэтому при определении понятия «информационная культура» выделяются два аспекта: информологический и культурологический.

Слайд 6В рамках информологического подхода под информационной культурой подразумевается совокупность знаний, умений и навыков поиска, отбора, хранения,

анализа информации, то есть всего, что включается в информационную деятельность, направленную на удовлетворение информационных потребностей.

Слайд 7При использовании культурологического подхода содержание понятия «информационная культура» расширяется, так как вся накопленная человечеством

информация является достоянием мировой культуры.

Слайд 8Информационная культура — это умение целенаправленно работать с информацией и использовать для ее получения, обработки и передачи

компьютерную информационную технологию, современные технические средства и методы.

Слайд 9Основными факторами развития информационной культуры являются:

система образования, определяющая общий уровень интеллектуального развития

людей;

информационная инфраструктура, определяющая возможности людей получать, передавать, хранить и использовать информацию;

развитие экономики страны, определяющей материальные возможности людей при использовании современных информационных технических средств: компьютеров, телевизоров, электронных средств коммуникации и т. п.

информационная инфраструктура, определяющая возможности людей получать, передавать, хранить и использовать информацию;

развитие экономики страны, определяющей материальные возможности людей при использовании современных информационных технических средств: компьютеров, телевизоров, электронных средств коммуникации и т. п.

Слайд 10Одним из существенных показателей информационной культуры в нашей стране является знание

английского языка. Сложившаяся ситуация в компьютерной индустрии такова, что практически все современные версии программных продуктов, определяющих информационную технологию, представлены на английском языке.

Слайд 11Для активной и плодотворной жизни в информационном обществе необходимо начинать приобщаться

к информационной культуре с детства, сначала с помощью электронных игрушек, а затем привлекая персональный компьютер и изучая современные информационные технологии.

Слайд 12Этические и правовые нормы информационной деятельности человека.

Информация является объектом правового регулирования.

Конституция

РФ ст. 44 ч. 1: «Интеллектуальная собственность охраняется законом»

"Гражданский кодекс Российской Федерации (часть четвертая)" от 18.12.2006 N 230-ФЗ (ред. от 01.07.2017)> Раздел VII. Права на результаты интеллектуальной деятельности и средства индивидуализации

«Правила составления, подачи и рассмотрения заявок на официальную регистрацию программ для ЭВМ и баз данных» (1993) http://www.morepc.ru/informatisation/osplaw0003.html

Уголовный кодекс РФ http://www.interlaw.ru/law/docs/10008000/

"Гражданский кодекс Российской Федерации (часть четвертая)" от 18.12.2006 N 230-ФЗ (ред. от 01.07.2017)> Раздел VII. Права на результаты интеллектуальной деятельности и средства индивидуализации

«Правила составления, подачи и рассмотрения заявок на официальную регистрацию программ для ЭВМ и баз данных» (1993) http://www.morepc.ru/informatisation/osplaw0003.html

Уголовный кодекс РФ http://www.interlaw.ru/law/docs/10008000/

Слайд 13 Компоненты Права собственности:

Право распоряжения состоит в том, что только субъект-владелец информации имеет право

определять, кому эта информация может быть предоставлена.

Право владения должно обеспечивать субъекту-владельцу информации хранение информации в неизменном виде. Никто, кроме него, не может ее изменять.

Право пользования предоставляет субъекту-владельцу информации право ее использования только в своих интересах.

Право владения должно обеспечивать субъекту-владельцу информации хранение информации в неизменном виде. Никто, кроме него, не может ее изменять.

Право пользования предоставляет субъекту-владельцу информации право ее использования только в своих интересах.

Слайд 14Объектами авторского права…

… являются

программы для компьютеров (включая подготовительные материалы, а также

звук, графику и видео, которые получаются с помощью программы)

базы данных (данные, специально организованные для поиска и обработки с помощью компьютеров)

… не являются

алгоритмы и языки программирования

идеи и принципы, лежащие в основе программ, баз данных, интерфейса;

официальные документы

базы данных (данные, специально организованные для поиска и обработки с помощью компьютеров)

… не являются

алгоритмы и языки программирования

идеи и принципы, лежащие в основе программ, баз данных, интерфейса;

официальные документы

Слайд 15Авторское право

автор – физическое лицо (не организация)

возникает «в силу создания» продукта,

не требует формальной регистрации

обозначение: © Петров, 2015 (год первого выпуска)

действует в течение жизни и 50 лет после смерти автора

передается по наследству

обозначение: © Петров, 2015 (год первого выпуска)

действует в течение жизни и 50 лет после смерти автора

передается по наследству

Слайд 16Права автора

Личные:

право авторства (право считаться автором)

право на имя (свое имя, псевдоним,

анонимно)

право на неприкосновенность (защита программы и ее названия от искажений)

Имущественные: осуществлять или разрешать

выпуск программы в свет

копирование в любой форме

распространение

изменение (в т.ч. перевод на другой язык)

право на неприкосновенность (защита программы и ее названия от искажений)

Имущественные: осуществлять или разрешать

выпуск программы в свет

копирование в любой форме

распространение

изменение (в т.ч. перевод на другой язык)

Слайд 17Использование программ и БД

Основания:

договор в письменной форме

при массовом распространении –

лицензионное соглашение на экземпляре

Можно без разрешения автора:

хранить в памяти 1 компьютера (или по договору)

вносить изменения, необходимые для работы на компьютере пользователя (но не распространять!)

исправлять явные ошибки

изготовить копию для архивных целей

перепродать программу

Можно без разрешения автора:

хранить в памяти 1 компьютера (или по договору)

вносить изменения, необходимые для работы на компьютере пользователя (но не распространять!)

исправлять явные ошибки

изготовить копию для архивных целей

перепродать программу

Слайд 18Защита от копирования

инсталляция программ (нельзя просто скопировать)

регистрационный код (привязка к оборудованию,

серийным номерам)

защита CD, DVD (теряется при копировании)

не работает без диска

аппаратный ключ

сканирование сети (обнаружение копий)

сервер в Интернете проверяет серийные номера

техподдержка – косвенная защита (!)

защита CD, DVD (теряется при копировании)

не работает без диска

аппаратный ключ

сканирование сети (обнаружение копий)

сервер в Интернете проверяет серийные номера

техподдержка – косвенная защита (!)

для параллельного

порта

для порта USB

Слайд 19Компьютерные преступления

Экономические

обогащение путем взлома информационных систем

компьютерный шпионаж

кража программ («пиратство»)

Против личных прав

ложная

информация

незаконный сбор информации

разглашение банковской и врачебной тайны

Против общественных и государственных интересов

разглашение государственной тайны

утечка информации

искажение информации (подсчет голосов)

вывод из строя информационных систем (диверсии)

незаконный сбор информации

разглашение банковской и врачебной тайны

Против общественных и государственных интересов

разглашение государственной тайны

утечка информации

искажение информации (подсчет голосов)

вывод из строя информационных систем (диверсии)

Слайд 20Уголовный кодекс РФ

Статья 146. Нарушение авторских и смежных прав.

только при крупном

ущербе (50000 р.)

присвоение авторства (плагиат) – до 6 месяцев лишения свободы

незаконное использование, а также приобретение, хранение, перевозка в целях сбыта – до 2 лет

группой лиц, в особо крупном размере (250000 р.) или с использованием служебного положения – до 5 лет

присвоение авторства (плагиат) – до 6 месяцев лишения свободы

незаконное использование, а также приобретение, хранение, перевозка в целях сбыта – до 2 лет

группой лиц, в особо крупном размере (250000 р.) или с использованием служебного положения – до 5 лет

Слайд 21Уголовный кодекс РФ

Признаки преступления:

уничтожение, блокирование, модификация или копирование информации

нарушение работы

компьютера или сети

Статья 272. Неправомерный доступ к компьютерной информации.

до 2 лет лишения свободы

группой лиц – до 5 лет

Статья 273. Создание, использование и распространение вредоносных программ.

до 3 лет лишения свободы

с тяжкими последствиями – до 7 лет

Статья 274. Нарушение правил эксплуатации компьютеров и сети.

до 2 лет лишения свободы

с тяжкими последствиями – до 4 лет

Статья 272. Неправомерный доступ к компьютерной информации.

до 2 лет лишения свободы

группой лиц – до 5 лет

Статья 273. Создание, использование и распространение вредоносных программ.

до 3 лет лишения свободы

с тяжкими последствиями – до 7 лет

Статья 274. Нарушение правил эксплуатации компьютеров и сети.

до 2 лет лишения свободы

с тяжкими последствиями – до 4 лет

Слайд 22Авторские права в Интернете

При нелегальном использовании:

всегда есть косвенная выгода (достижение своих

целей);

ущерб авторам, снижение дохода;

снижение посещаемости и цитируемости сайтов снижение дохода.

Правила:

при использовании материалов в учебных работах ссылаться на источник;

для публикации в Интернете текста или фотографии получить разрешение автора или издателя.

ущерб авторам, снижение дохода;

снижение посещаемости и цитируемости сайтов снижение дохода.

Правила:

при использовании материалов в учебных работах ссылаться на источник;

для публикации в Интернете текста или фотографии получить разрешение автора или издателя.

Слайд 23Что можно без спроса…

скопировать себе картинку (текст)

послать картинку (текст) другу

отсканировать книгу

Разместить

на сайте

картинку с другого сайта

Указ Президента РФ

цитату из статьи с указанием автора

статью с другого сайта (или из книги) с указанием автора

описание алгоритма

отсканированную книгу

повесть А.С. Пушкина

картинку с другого сайта

Указ Президента РФ

цитату из статьи с указанием автора

статью с другого сайта (или из книги) с указанием автора

описание алгоритма

отсканированную книгу

повесть А.С. Пушкина

Слайд 24Какие бывают программы?

Свободное ПО с открытым исходным кодом (Open Source): можно

бесплатно

запускать и использовать в любых целях

изучать и адаптировать

распространять (бесплатно или за плату)

изменять код (развитие и усовершенствование)

Бесплатное ПО (Freeware): можно бесплатно использовать; исходного кода нет; есть ограничения на:

коммерческое использование

изменение кода

извлечение данных

запускать и использовать в любых целях

изучать и адаптировать

распространять (бесплатно или за плату)

изменять код (развитие и усовершенствование)

Бесплатное ПО (Freeware): можно бесплатно использовать; исходного кода нет; есть ограничения на:

коммерческое использование

изменение кода

извлечение данных

Linux

Gimp

Avast

Google

Earth

Firefox

Слайд 25Какие бывают программы?

Условно-бесплатное ПО (Shareware): бесплатное ПО с ограничениями:

отключены некоторые функции

ограничен

срок действия (30 дней)

ограничено количество запусков

раздражающие сообщения

принудительная реклама

Платная регистрация снимает ограничения.

Коммерческое ПО:

плата за каждую копию

бесплатная техническая поддержка (!)

запрет на изменение кода и извлечение данных

быстрое внесение изменений (сервис-паки, новые версии)

ограничено количество запусков

раздражающие сообщения

принудительная реклама

Платная регистрация снимает ограничения.

Коммерческое ПО:

плата за каждую копию

бесплатная техническая поддержка (!)

запрет на изменение кода и извлечение данных

быстрое внесение изменений (сервис-паки, новые версии)

Nero Burning

Rom

TheBat

Слайд 26Лицензия GNU GPL

GNU General Public Licence:

программное обеспечение поставляется с исходным кодом

авторские

права принадлежат разработчикам

можно свободно и без оплаты

запускать программы

изучать и изменять код

распространять бесплатно или за плату

улучшать и распространять улучшения

можно использовать код в своих разработках, но они могут распространяться только по лицензии GPL

программы распространяются без гарантий

за настройку и сопровождение можно брать плату

можно свободно и без оплаты

запускать программы

изучать и изменять код

распространять бесплатно или за плату

улучшать и распространять улучшения

можно использовать код в своих разработках, но они могут распространяться только по лицензии GPL

программы распространяются без гарантий

за настройку и сопровождение можно брать плату

Слайд 27Защита информации

Информационная безопасность – это защищенность информации от случайных и намеренных

действий, способных нанести недопустимый ущерб. Включает

доступность информации за приемлемое время (управление производством, продажа билетов, банковские расчеты)

целостность – непротиворечивость, актуальность (рецепт, описание процесса)

конфиденциальность – защита от несанкционированного доступа (сведения о зарплате, пароли)

Защита информации – мероприятия, направленные на обеспечение информационной безопасности.

доступность информации за приемлемое время (управление производством, продажа билетов, банковские расчеты)

целостность – непротиворечивость, актуальность (рецепт, описание процесса)

конфиденциальность – защита от несанкционированного доступа (сведения о зарплате, пароли)

Защита информации – мероприятия, направленные на обеспечение информационной безопасности.

Слайд 28Угрозы

сбои оборудования

ошибки в программном обеспечении

вредоносные программы (вирусы, «черви»)

хакерские атаки

ошибки персонала

диверсии («обиженные

работники»)

информационный шпионаж

подделка информации

«дыры в головах» – неграмотность пользователей

информационный шпионаж

подделка информации

«дыры в головах» – неграмотность пользователей

Слайд 29Меры по защите информации

законодательные (правовые)

административные – политика безопасности предприятия

процедурные – должностные

обязанности работников

программно-технические – защита с помощью программных и аппаратных средств

программно-технические – защита с помощью программных и аппаратных средств

Слайд 30Доктрина инф. безопасности РФ

принята Советом Безопасности

РФ в 2000 г.

http://www.nationalsecurity.ru/library/00004/

Национальные интересы РФ:

соблюдение прав и свобод человека в области получения и использования информации

информационное обеспечение политики РФ

развитие информационных технологий

защита информации от несанкционированного доступа

Принципы политики РФ:

соблюдение законов (РФ и международных)

информирование общества о работе госорганов

равенство всех перед законом

приоритет – российским разработкам

http://www.nationalsecurity.ru/library/00004/

Национальные интересы РФ:

соблюдение прав и свобод человека в области получения и использования информации

информационное обеспечение политики РФ

развитие информационных технологий

защита информации от несанкционированного доступа

Принципы политики РФ:

соблюдение законов (РФ и международных)

информирование общества о работе госорганов

равенство всех перед законом

приоритет – российским разработкам

Слайд 31Законодательные меры

Конституция РФ

ст. 23 – право на личную и семейную тайну,

тайну переписки

ст. 24 – право на ознакомление с документами, затрагивающими права и свободы человека

ст. 29 – право свободно искать и распространять информацию

ст. 41 – право на знание фактов, угрожающих жизни и здоровью

ст. 42 – право на знание информации об окружающей среде

ст. 24 – право на ознакомление с документами, затрагивающими права и свободы человека

ст. 29 – право свободно искать и распространять информацию

ст. 41 – право на знание фактов, угрожающих жизни и здоровью

ст. 42 – право на знание информации об окружающей среде

Слайд 32Законодательные меры

Уголовный кодекс РФ

http://www.interlaw.ru/law/docs/10008000/

ст. 272 – неправомерный доступ к компьютерной

информации (включая копирование)

ст. 273 – создание, использование и распространение вредоносных программ

ст. 274 – нарушение правил эксплуатации компьютеров и компьютерных сетей

Закон «Об информации, информационных технологиях и защите информации» (2006) http://www.rg.ru/2006/07/29/informacia-dok.html

защиту государственной тайны и персональных данных берет на себя государство

сертификация информационных систем, баз и банков данных (проверка надежности)

лицензии на право работы в области защиты информации

ст. 273 – создание, использование и распространение вредоносных программ

ст. 274 – нарушение правил эксплуатации компьютеров и компьютерных сетей

Закон «Об информации, информационных технологиях и защите информации» (2006) http://www.rg.ru/2006/07/29/informacia-dok.html

защиту государственной тайны и персональных данных берет на себя государство

сертификация информационных систем, баз и банков данных (проверка надежности)

лицензии на право работы в области защиты информации

Слайд 33Закономерные меры

Закон "О персональных данных" №152-ФЗ от 27.07.2006г.

Его целью является обеспечить защиту прав и свобод человека и гражданина при обработке его персональных данных и обеспечить право на защиту частной жизни.

Конвенция Совета Европы о преступности в сфере компьютерной информации была подписана в Будапеште. №ЕТS 185 от 23.10.2001г.

Дала классификацию компьютерным преступлениям, рассмотрела меры по предупреждению компьютерных преступлений, заключила согласие на обмен информацией между странами Европы по компьютерным преступлениям.

Федеральный закон от 06.04.2011 N 63-ФЗ "Об электронной подписи "

Федеральный закон от 29.12.2010 N 436-ФЗ "О защите детей от информации, причиняющей вред их здоровью и развитию "

Конвенция Совета Европы о преступности в сфере компьютерной информации была подписана в Будапеште. №ЕТS 185 от 23.10.2001г.

Дала классификацию компьютерным преступлениям, рассмотрела меры по предупреждению компьютерных преступлений, заключила согласие на обмен информацией между странами Европы по компьютерным преступлениям.

Федеральный закон от 06.04.2011 N 63-ФЗ "Об электронной подписи "

Федеральный закон от 29.12.2010 N 436-ФЗ "О защите детей от информации, причиняющей вред их здоровью и развитию "

Слайд 34Политика безопасности

что нужно защищать в первую очередь?

какие угрозы наиболее опасны?

как организуется

защита информации?

кто имеет право доступа к информации (чтение, изменение)?

кто отвечает за информационную безопасность?

что запрещено и как наказывают за эти нарушения?

кто имеет право доступа к информации (чтение, изменение)?

кто отвечает за информационную безопасность?

что запрещено и как наказывают за эти нарушения?

Слайд 35Процедурные меры

управление персоналом (разделение обязанностей, минимум привилегий)

ограничение доступа (охрана)

защита системы электропитания

пожарная

сигнализация

защита от перехвата данных

защита ноутбуков и сменных носителей

запрет устанавливать постороннее программное обеспечение

резервное копирование данных

резервирование (дисковые RAID-массивы)

защита от перехвата данных

защита ноутбуков и сменных носителей

запрет устанавливать постороннее программное обеспечение

резервное копирование данных

резервирование (дисковые RAID-массивы)

Слайд 36Программно-технические меры

вход в систему по паролю (смарт-карте, отпечаткам пальцев и т.п.)

ограничение

прав

протоколы работы (вход в систему, обращение к файлам, изменение настроек, выход и т.д.)

шифрование данных (алгоритмы RSA, DES)

контроль целостности данных

межсетевые экраны (брандмауэры)

протоколы работы (вход в систему, обращение к файлам, изменение настроек, выход и т.д.)

шифрование данных (алгоритмы RSA, DES)

контроль целостности данных

межсетевые экраны (брандмауэры)

Слайд 37Возможности взлома защиты

«слабые» алгоритмы шифрования

используются простые пароли

пароли не меняются длительное время

пароли

записаны на бумажке

ненадежное программное обеспечение

человеческий фактор

невыполнение инструкций

не установлены обновления программ

сообщники внутри организации

ненадежное программное обеспечение

человеческий фактор

невыполнение инструкций

не установлены обновления программ

сообщники внутри организации

Слайд 38Защита информации

«абсолютной» защиты нет

защита должна быть комплексной («со всех сторон»)

надежность

защиты = надежности «слабого звена»

«слабое звено» – человек.

«слабое звено» – человек.

Слайд 39Виды атак, выявленные за последние 12 месяцев

Вирус 83%

Злоупотребление сотрудниками компании доступом

к Internet 69%

Кража мобильных компьютеров 58%

Неавторизованный доступ со стороны сотрудников компании 40%

Мошенничество при передаче средствами телекоммуникаций 27%

Кража внутренней информации 21%

Проникновение в систему 20%

Кража мобильных компьютеров 58%

Неавторизованный доступ со стороны сотрудников компании 40%

Мошенничество при передаче средствами телекоммуникаций 27%

Кража внутренней информации 21%

Проникновение в систему 20%

Слайд 40Наиболее счастливо живет не то общество, в котором все действия людей

регламентированы, а наказания за все дурные поступки прописаны, а то, которое руководствуется, в первую очередь, соображениями этического порядка.

Слайд 41Список литературы и интернет-ресурсы

Информатика и ИКТ. Учебник для 11 класса. Базовый уровень. Под

ред. Макаровой Н.В.

Информатика: Учебник / Под ред. Проф. Н.В. Макаровой - м.: Финансы и статистика -2006. - 768 с.

Семакин И.Г. Информатика и ИКТ. Базовый уровень: учебник для 10-11 классов / И.Г. Семакин, Е.К. Хеннер. – 4-е изд., испр. - М.: БИНОМ. Лаборатория знаний, 2008. – 246 с.: ил.

Википедия - https://ru.wikipedia.org/wiki/Информационная_культура

http://legalacts.ru/kodeks/GK-RF-chast-4/razdel-vii/

https://refdb.ru/look/1323859-p5.html

Сайт экономики, математики и информационных технологий

http://emit.do.am/index/tema_1_2/0-46

https://multiurok.ru/blog/informatsionnaia-kultura-1.html

Информатика: Учебник / Под ред. Проф. Н.В. Макаровой - м.: Финансы и статистика -2006. - 768 с.

Семакин И.Г. Информатика и ИКТ. Базовый уровень: учебник для 10-11 классов / И.Г. Семакин, Е.К. Хеннер. – 4-е изд., испр. - М.: БИНОМ. Лаборатория знаний, 2008. – 246 с.: ил.

Википедия - https://ru.wikipedia.org/wiki/Информационная_культура

http://legalacts.ru/kodeks/GK-RF-chast-4/razdel-vii/

https://refdb.ru/look/1323859-p5.html

Сайт экономики, математики и информационных технологий

http://emit.do.am/index/tema_1_2/0-46

https://multiurok.ru/blog/informatsionnaia-kultura-1.html