- Главная

- Разное

- Образование

- Спорт

- Естествознание

- Природоведение

- Религиоведение

- Французский язык

- Черчение

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, фоны, картинки для презентаций

- Экология

- Экономика

Презентация, доклад по информатике на тему Компьютерные вирусы

Содержание

- 1. Презентация по информатике на тему Компьютерные вирусы

- 2. Введение Вирус, по сути

- 3. Первые создатели Роберт Моррис, 23-летний

- 4. Определение вируса по Д.Н. Лозинскому

- 5. Откуда берутся компьютерные вирусы

- 6. Проявление наличия вируса - некоторые программы перестают

- 7. Цикл функционирования вирусов Первоначально он внедрен

- 8. Признаки появления вирусовпрекращение работы или неправильная работа

- 9. Классификация компьютерных вирусов среда обитания; операционная система (OC); особенности алгоритма работы; деструктивные возможности.

- 10. Загрузочные вирусы Заражая дискету,

- 11. Файловые вирусы Он ищет новый объект для

- 12. Загрузочно - файловые вирусыОсновное разрушительное действие -

- 13. Полиморфные вирусы Полиморфные вирусы -

- 14. Companion К вирусам данного

- 15. Сетевые черви Основным признаком, по

- 16. Троянские программы Троянский конь

- 17. Антивирусные программы Антивирус

- 18. Виды антивирусных программпрограммы - детекторы;программы - доктора

- 19. ADinf Для лечения

- 20. Doctor Web В

- 21. Dr Solomon's AntiVirus Toolkit Звание

- 22. F-Prot Professional Почти безупречное обнаружение

- 23. ThunderByte AntiVirus Utilities Вы можете

- 24. Panda Internet Security Panda

- 25. Меры защиты от компьютерных вирусовНеобходимо оснастить ЭВМ

- 26. Заключение Исходя из вышесказанного,

Введение Вирус, по сути дела, сравним, с какой ни будь простудой, так или иначе он распространяется в сети, т. е. на улице. Если кто-нибудь, захочет выйти погулять (пользователь в Интернет), то он может

Слайд 2Введение

Вирус, по сути дела, сравним, с какой ни

будь простудой, так или иначе он распространяется в сети, т. е. на улице. Если кто-нибудь, захочет выйти погулять (пользователь в Интернет), то он может заразиться (подхватить вирус) и привести к смертельному исходу (форматированию)!

Запомните, всегда держите при себе антивирусную программу. И не забывайте антивирусную программу обновлять.

Представьте, что вирус это ваш враг, и к нему надо относится с уважением, т. е. создателям этой программы.

Если вы просыпаетесь, а ваш компьютер самовольно перезагружается, не пугайтесь на вашем компьютере просто вирус.

Запомните, всегда держите при себе антивирусную программу. И не забывайте антивирусную программу обновлять.

Представьте, что вирус это ваш враг, и к нему надо относится с уважением, т. е. создателям этой программы.

Если вы просыпаетесь, а ваш компьютер самовольно перезагружается, не пугайтесь на вашем компьютере просто вирус.

Слайд 3Первые создатели

Роберт Моррис, 23-летний студент Корнельского университета, сын

эксперта по вопросам компьютерной безопасности, решил поставить эксперимент, имеющий целью, в написании особого, 99- строчного кода, который экспериментатор запустил в Интернет.

Результат превзошел все ожидания — в виртуальной среде программа, подобно монстру из фильма ужасов, начала быстро размножаться, выводя из строя программное обеспечение «зараженных» систем. Компьютеры переставали отзываться на команды, а многие системные администраторы, не зная как бороться с подобным бедствием, отчаявшись, были вынуждены отключиться от Интернета.

Результат превзошел все ожидания — в виртуальной среде программа, подобно монстру из фильма ужасов, начала быстро размножаться, выводя из строя программное обеспечение «зараженных» систем. Компьютеры переставали отзываться на команды, а многие системные администраторы, не зная как бороться с подобным бедствием, отчаявшись, были вынуждены отключиться от Интернета.

Слайд 4Определение вируса по Д.Н. Лозинскому

Предположим, что некий злоумышленник

тайком прокрадывается в контору и подкладывает в стопку бумаг лист, на котором написано следующее: «Переписать этот лист два раза и положить копии в стопку заданий соседей» Что сделает клерк? Дважды перепишет лист, положит его соседям на стол, уничтожит оригинал и перейдет к выполнению второго листа из стопки, т.е. продолжит выполнять свою настоящую работу. Что сделают соседи, являясь такими же аккуратными клерками, обнаружив новое задание? То же, что и первый: перепишут его по два раза и раздадут другим клеркам. Итого, в конторе бродят уже четыре копии первоначального документа, которые и дальше будут копироваться, и раздаваться на другие столы.

Примерно так же работает и компьютерный вирус, только стопками бумаг-указаний являются программы, а клерком - компьютер.

Примерно так же работает и компьютерный вирус, только стопками бумаг-указаний являются программы, а клерком - компьютер.

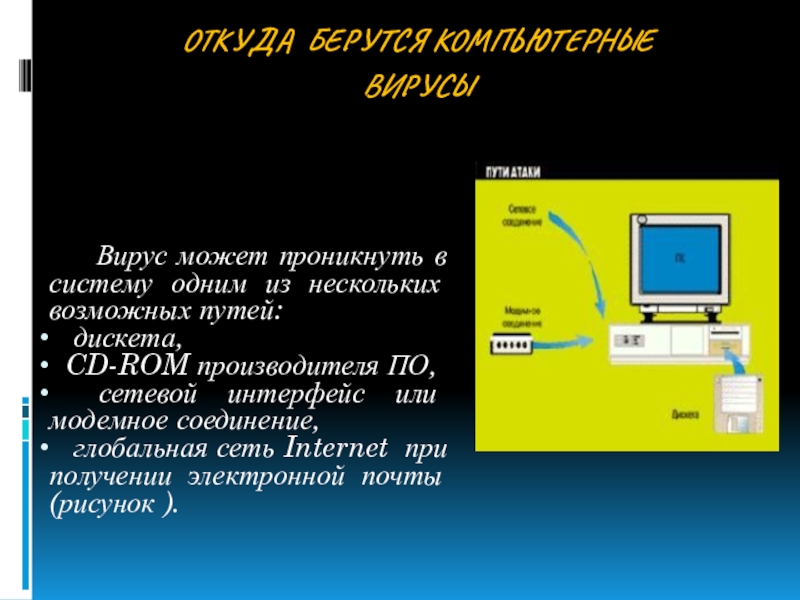

Слайд 5Откуда берутся компьютерные вирусы

Вирус может проникнуть в систему

одним из нескольких возможных путей:

дискета,

CD-ROM производителя ПО,

сетевой интерфейс или модемное соединение,

глобальная сеть Internet при получении электронной почты (рисунок ).

дискета,

CD-ROM производителя ПО,

сетевой интерфейс или модемное соединение,

глобальная сеть Internet при получении электронной почты (рисунок ).

Слайд 6Проявление наличия вируса

- некоторые программы перестают работать или начинают работать

неправильно;

- на экран выводятся посторонние сообщения, символы и т.д.;

- работа на компьютере существенно замедляется;

- некоторые файлы оказываются испорченными и т.д.

- на экран выводятся посторонние сообщения, символы и т.д.;

- работа на компьютере существенно замедляется;

- некоторые файлы оказываются испорченными и т.д.

Слайд 7Цикл функционирования вирусов

Первоначально он внедрен в тело исполняемого файла

или находится в загрузочном секторе диска и “ждет” своего часа.

Второй этап жизнедеятельности вируса - это этап активного размножения, поэтому вирусная программа стремится максимально скрыть от пользователя ПК результаты своей деятельности.

Третий этап, связанный с внешними проявлениями работы вируса. Ваш компьютер вдруг начнет вести себя странно: зазвучит ли музыкальная фраза, или начнут “сыпаться” символы на экране дисплея.

Второй этап жизнедеятельности вируса - это этап активного размножения, поэтому вирусная программа стремится максимально скрыть от пользователя ПК результаты своей деятельности.

Третий этап, связанный с внешними проявлениями работы вируса. Ваш компьютер вдруг начнет вести себя странно: зазвучит ли музыкальная фраза, или начнут “сыпаться” символы на экране дисплея.

Слайд 8Признаки появления вирусов

прекращение работы или неправильная работа ранее успешно функционировавших программ;

медленная

работа компьютера;

невозможность загрузки операционной системы;

исчезновение файлов и каталогов или искажение их содержимого;

изменение даты и времени модификации файлов;

изменение размеров файлов;

неожиданное значительное увеличение количества файлов на диске;

существенное уменьшение размера свободной оперативной памяти;

вывод на экран непредусмотренных сообщений или изображений;

подача непредусмотренных звуковых сигналов;

частые зависания и сбои в работе компьютера.

невозможность загрузки операционной системы;

исчезновение файлов и каталогов или искажение их содержимого;

изменение даты и времени модификации файлов;

изменение размеров файлов;

неожиданное значительное увеличение количества файлов на диске;

существенное уменьшение размера свободной оперативной памяти;

вывод на экран непредусмотренных сообщений или изображений;

подача непредусмотренных звуковых сигналов;

частые зависания и сбои в работе компьютера.

Слайд 9Классификация компьютерных вирусов

среда обитания;

операционная система (OC);

особенности алгоритма

работы;

деструктивные возможности.

деструктивные возможности.

Слайд 10Загрузочные вирусы

Заражая дискету, вирус производит следующие действия:

выделяет некоторую

область диска и помечает ее как недоступную операционной системе, это можно сделать по-разному, в простейшем и традиционном случае занятые вирусом секторы помечаются как сбойные (bad);

копирует в выделенную область диска свой хвост и оригинальный (здоровый) загрузочный сектор;

замещает программу начальной загрузки в загрузочном секторе (настоящем) своей головой;

организует цепочку передачи управления согласно схеме.

копирует в выделенную область диска свой хвост и оригинальный (здоровый) загрузочный сектор;

замещает программу начальной загрузки в загрузочном секторе (настоящем) своей головой;

организует цепочку передачи управления согласно схеме.

Слайд 11Файловые вирусы

Он ищет новый объект для заражения - подходящий по типу

файл, который еще не заражен. Заражая файл, вирус внедряется в его код, чтобы получить управление при запуске этого файла.

Кроме своей основной функции - размножения, вирус вполне может сделать что-нибудь замысловатое (сказать, спросить, сыграть) - это уже зависит от фантазии автора вируса.

Кроме своей основной функции - размножения, вирус вполне может сделать что-нибудь замысловатое (сказать, спросить, сыграть) - это уже зависит от фантазии автора вируса.

Слайд 12Загрузочно - файловые вирусы

Основное разрушительное действие - шифрование секторов винчестера. При

каждом запуске вирус шифрует очередную порцию секторов, а, зашифровав половину жесткого диска, радостно сообщает об этом.

Слайд 13Полиморфные вирусы

Полиморфные вирусы - вирусы, модифицирующие свой код

в зараженных программах таким образом, что два экземпляра одного и того же вируса могут не совпадать ни в одном бите.

Такие вирусы не только шифруют свой код, используя различные пути шифрования, но и содержат код генерации шифровщика и расшифровщика, что отличает их от обычных шифровальных вирусов, которые также могут шифровать участки своего кода, но имеют при этом постоянный код шифровальщика и расшифровщика.

Такие вирусы не только шифруют свой код, используя различные пути шифрования, но и содержат код генерации шифровщика и расшифровщика, что отличает их от обычных шифровальных вирусов, которые также могут шифровать участки своего кода, но имеют при этом постоянный код шифровальщика и расшифровщика.

Слайд 14Companion

К вирусам данного типа относятся те из

них, которые при заражении переименовывают файл в какое-либо другое имя, запоминают его (для последующего запуска файла-хозяина) и записывают свой код на диск под именем заражаемого файла. Например, файл NOTEPAD.EXE переименовывается в NOTEPAD.EXD, а вирус записывается под именем NOTEPAD.EXE. При запуске управление получает код вируса, который затем запускает оригинальный NOTEPAD.

Слайд 15Сетевые черви

Основным признаком, по которому типы червей различаются

между собой, является способ распространения червя — каким способом он передает свою копию на удаленные компьютеры. Другими признаками различия КЧ между собой являются способы запуска копии червя на заражаемом компьютере, методы внедрения в систему, а также полиморфизм, «стелс» и прочие характеристики, присущие и другим типам вредоносного программного обеспечения (вирусам и троянским программам).

Слайд 16Троянские программы

Троянский конь – это программа, содержащая в

себе некоторую разрушающую функцию, которая активизируется при наступлении некоторого условия срабатывания. Обычно такие программы маскируются под какие-нибудь полезные утилиты. Вирусы могут нести в себе троянских коней или "троянизировать" другие программы – вносить в них разрушающие функции.

Слайд 17 Антивирусные программы

Антивирус - это тоже программа,

конечно, написанная профессионалом, антивирус против конкретного вируса может быть написан только в том случае, когда у программиста есть в наличии хотя бы один экземпляр этого вируса. Вот и идет эта бесконечная война между авторами вирусов и антивирусов

Слайд 18Виды антивирусных программ

программы - детекторы;

программы - доктора или фаги;

программы - ревизоры;

программы

- фильтры;

программы - вакцины или иммунизаторы.

программы - вакцины или иммунизаторы.

Слайд 19ADinf

Для лечения заражённых файлов применяется модуль ADinf

Cure Module, не входящий в пакет ADinf и поставляющийся отдельно. Принцип работы модуля - сохранение небольшой базы данных, описывающей контролируемые файлы. Работая совместно, эти программы позволяют обнаружить и удалить около 97% файловых вирусов и 100% вирусов в загрузочном секторе. К примеру, нашумевший вирус SatanBug был легко обнаружен, и заражённые им файлы автоматически восстановлены.

Слайд 20Doctor Web

В последнее время стремительно растет

популярность антивирусной программы - Doctor Web. Dr.Web относится к классу детекторов - докторов, имеет так называемый "эвристический анализатор" - алгоритм, позволяющий обнаруживать неизвестные вирусы. "Лечебная паутина", как переводится с английского название программы, стала ответом отечественных программистов на нашествие самомодифицирующихся вирусов-мутантов. Последние при размножении модифицируют свое тело так, что не остается ни одной характерной цепочки байт, присутствовавшей в исходной версии вируса.

Слайд 21Dr Solomon's AntiVirus Toolkit

Звание "Лучший выбор" получил Dr

Solomon's AntiVirus Toolkit, несмотря на высокую цену - 85 долл. Нашелся только один программный продукт - VirusScan фирмы McAfee, который в наших тестах устранил больше "диких" вирусов, чем Dr Solomon's Toolkit. Благодаря толковому интерфейсу на экран по вашему распоряжению выводится любая нужная вам антивирусная функция, наряду с полной экранной энциклопедией всех известных вирусов и вызываемых ими последствий.

Слайд 22F-Prot Professional

Почти безупречное обнаружение вирусов; широкие возможности настройки;

способность при обнаружении вируса посылать сигнал тревоги по электронной почте.

Слайд 23ThunderByte AntiVirus Utilities

Вы можете распространять или не распространять

сканирование на конкретные диски, папки или файлы. Вы даже можете (что очень удобно) осуществить сканирование конкретных файлов, папок или дисков на лету, просто щелкнув на них правой кнопкой мыши в Проводнике или на Рабочем столе. Но в то же время в ThunderByte отсутствуют некоторые свойства, необходимые любой антивирусной программе.

Слайд 24Panda Internet Security

Panda Internet Security 2007 предоставляет

пользователю комплексную защиту от вирусов, шпионских программ, фишинга, спама, хакерских атак и т.д. Две функции заслуживают особого упоминания, так как они редко встречаются в конкурирующих продуктах. Речь идет о резервном копировании, а также о проверке системы на наличие уязвимостей.

Слайд 25Меры защиты от компьютерных вирусов

Необходимо оснастить ЭВМ современными антивирусами программами и

постоянно обновлять их версии.

При работе в сети обязательно должна быть установлена программа-фильтр (сторож монитора).

Перед считыванием с дискет информации, записанной на других ЭВМ, следует всегда проверять эти дискеты на наличие вирусов на наличие вирусов.

При переносе на свой компьютер файлов в архивированном виде необходимо их проверять сразу же после разархивирования.

При работе на других компьютеров необходимо всегда защищать свои дискеты от записи.

При работе в сети обязательно должна быть установлена программа-фильтр (сторож монитора).

Перед считыванием с дискет информации, записанной на других ЭВМ, следует всегда проверять эти дискеты на наличие вирусов на наличие вирусов.

При переносе на свой компьютер файлов в архивированном виде необходимо их проверять сразу же после разархивирования.

При работе на других компьютеров необходимо всегда защищать свои дискеты от записи.

Слайд 26Заключение

Исходя из вышесказанного, можно сделать единственный вывод: вирусы

успешно внедрились в повседневную компьютерную жизнь, и покидать ее в обозримом будущем не собираются.