- Главная

- Разное

- Образование

- Спорт

- Естествознание

- Природоведение

- Религиоведение

- Французский язык

- Черчение

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, фоны, картинки для презентаций

- Экология

- Экономика

Презентация, доклад по информатике на тему Информационная безопасность. Итоги. (10 класс)

Содержание

- 1. Презентация по информатике на тему Информационная безопасность. Итоги. (10 класс)

- 2. … Нельзя объять необъятноеВымышленный «портрет» Пруткова, созданный

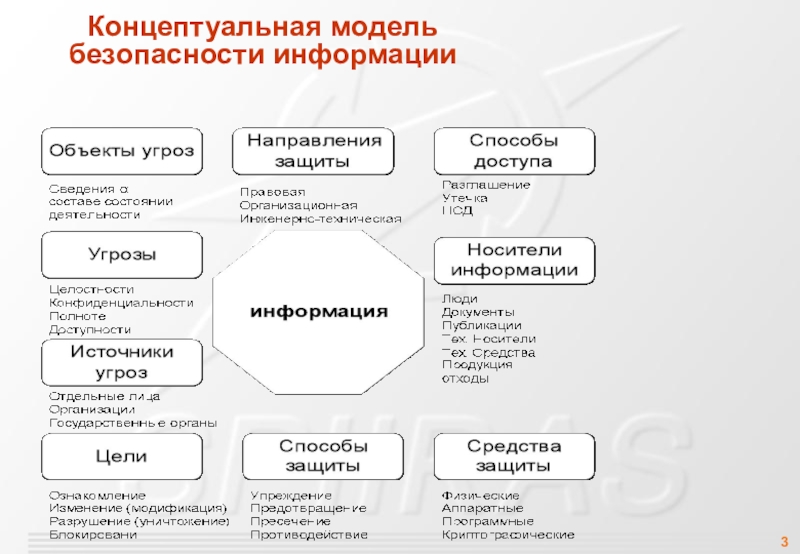

- 3. Концептуальная модель безопасности информации

- 4. Безопасность чего обеспечить = Что защищать?От кого?От

- 5. Безопасность чего обеспечить = Что защищать?От кого?От

- 6. Безопасность чего обеспечить = Что защищать?От кого?От

- 7. Безопасность чего обеспечить = Что защищать?От кого?От

- 8. Безопасность чего обеспечить = Что защищать?От кого?От

- 9. Безопасность чего обеспечить = Что защищать?От кого?От

- 10. Безопасность чего обеспечить = Что защищать?От кого?От

- 11. Безопасность чего обеспечить = Что защищать?От кого?От

- 12. Безопасность чего обеспечить = Что защищать?От кого?От

- 13. для всякой системы защиты информации построенной на

- 14. ... о глобальных переменах Следствия:Безопасность - это

- 15. «Голова ученика не сосуд, который необходимо наполнить,

Слайд 2… Нельзя объять необъятное

Вымышленный «портрет» Пруткова, созданный Львом Михайловичем Жемчужниковым, Александром

Содержание программы

Слайд 4Безопасность чего обеспечить = Что защищать?

От кого?

От чего?

Кто будет делать?

Что сделать?

Как

Как проверить результат?

А что дальше?

….

А оно вообще надо?

Проблемные вопросы….

Слайд 5Безопасность чего обеспечить = Что защищать?

От кого?

От чего?

Кто будет делать?

Что сделать?

Как

Как проверить результат?

А что дальше?

….

А оно вообще надо?

Проблемные вопросы….

Слайд 6Безопасность чего обеспечить = Что защищать?

От кого?

От чего?

Кто будет делать?

Что сделать?

Как

Как проверить результат?

А что дальше?

….

А оно вообще надо?

Проблемные вопросы….

Слайд 7Безопасность чего обеспечить = Что защищать?

От кого?

От чего?

Кто будет делать?

Что сделать?

Как

Как проверить результат?

А что дальше?

….

А оно вообще надо?

Проблемные вопросы….

Слайд 8Безопасность чего обеспечить = Что защищать?

От кого?

От чего?

Кто будет делать?

Что сделать?

Как

Как проверить результат?

А что дальше?

….

А оно вообще надо?

Проблемные вопросы….

Слайд 9Безопасность чего обеспечить = Что защищать?

От кого?

От чего?

Кто будет делать?

Что сделать?

Как

Как проверить результат?

А что дальше?

….

А оно вообще надо?

Проблемные вопросы….

Слайд 10Безопасность чего обеспечить = Что защищать?

От кого?

От чего?

Кто будет делать?

Что сделать?

Как

Как проверить результат?

А что дальше?

….

А оно вообще надо?

Проблемные вопросы….

Слайд 11Безопасность чего обеспечить = Что защищать?

От кого?

От чего?

Кто будет делать?

Что сделать?

Как

Как проверить результат?

А что дальше?

….

А оно вообще надо?

Проблемные вопросы….

!

Слайд 12Безопасность чего обеспечить = Что защищать?

От кого?

От чего?

Кто будет делать?

Что сделать?

Как

Как проверить результат?

А что дальше?

….

А оно вообще надо?

Проблемные вопросы….

!

Слайд 13для всякой системы защиты информации построенной на ограниченном множестве механизмов безопасности

... добавим к этому не идеальность реальных средств защиты, которые сами содержат ошибки и уязвимости...

А Результат….?

Слайд 14... о глобальных переменах

Следствия:

Безопасность - это цепь: где тонко, там рвется

Смещение

Безопасность - это не продукт (результат), а ПРОЦЕСС!!!

Слайд 15«Голова ученика не сосуд, который необходимо наполнить, а факел, который необходимо

«Кто рассчитывает обеспечить себе здоровье, пребывая в лени, тот поступает так же глупо, как и человек, думающий молчанием усовершенствовать свой голос»

Плутарх

(ок. 45 — ок. 127)