- Главная

- Разное

- Образование

- Спорт

- Естествознание

- Природоведение

- Религиоведение

- Французский язык

- Черчение

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, фоны, картинки для презентаций

- Экология

- Экономика

Презентация, доклад по информатике криптография

Содержание

- 1. Презентация по информатике криптография

- 2. Криптология — наука о защите информации

- 3. Криптограф ищет методы, обеспечивающие секретность и/или подлинность

- 4. Криптографические преобразования используются при реализации следующих сервисов безопасности:Собственно шифрование (обеспечение конфиденциальности данных);Контроль целостности;Аутентификация.

- 5. Использование средств криптографической защиты для предотвращения угроз

- 6. Основная схема криптографии

- 7. Основная схема криптографииКриптографическая схема называется абсолютно секретной,

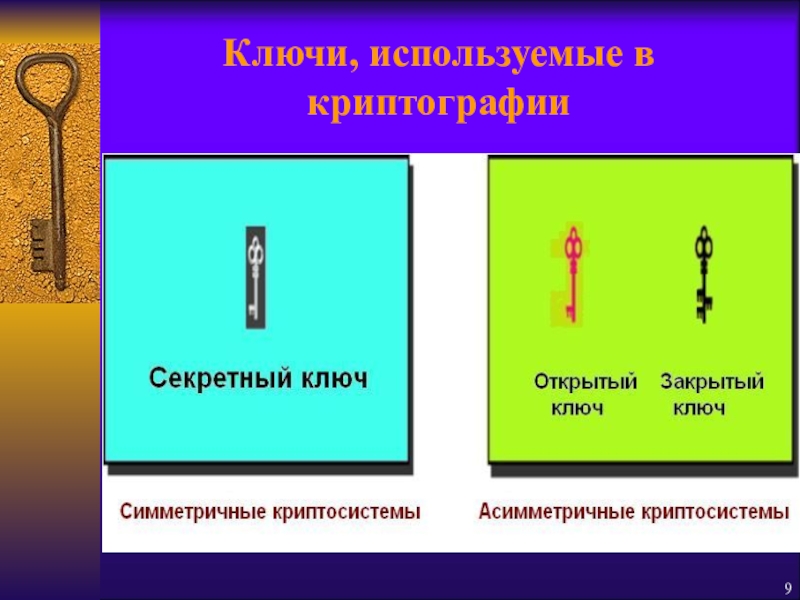

- 8. Категории криптографии

- 9. Ключи, используемые в криптографии

- 10. Шенноновская теория секретностиТеорема Шеннона: Для того, чтобы

- 11. Симметричные криптосистемы

- 12. Симметричные криптосистемы: трудности Для шифрования и дешифрования

- 13. Симметричные криптосистемы: достоинства Простота и быстрота построения и реализации.Высокое быстродействие.Все классические криптосистемы симметричные.

- 14. Известные симметричные криптосистемыИзвестные симметричные криптосистемы с :

- 15. Симметричные криптосистемы: примеры Шифр Цезаря: построен

- 16. Симметричные криптосистемы: примеры Шифр Виженера: построен

- 17. Симметричные криптосистемы: шифр Виженера записать под

- 18. Симметричные криптосистемы: шифр Виженера Пример:Открытый текст:

- 19. Симметричные криптосистемы: шифр ВиженераСогласно алгоритму ключ

- 20. Асимметричные криптосистемы

- 21. Асимметричные криптосистемы Идея асимметричных криптосистем впервые была

- 22. Асимметричные криптосистемы: основные идеи Приёмник (Боб):публикует

- 23. Асимметричные криптосистемы: основные идеи Приёмник (Боб):получает шифр

- 24. Асимметричные криптосистемы: основные свойстваДля шифрования и дешифрования

- 25. Асимметричные криптосистемы: достоинства Не требуется секретный общий

- 26. Известные асимметричные криптосистемыИзвестные криптосистемы с открытым ключом:

- 27. Закрепление материала

Криптология — наука о защите информации – делится на две части: криптографию и криптоанализ. Криптография – это часть криптологии, связанная с проектированием секретных систем.Криптоанализ – это часть криптологии, связанная со взломом секретных систем.

Слайд 2 Криптология — наука о защите информации – делится на две

части: криптографию и криптоанализ.

Криптография – это часть криптологии, связанная с проектированием секретных систем.

Криптоанализ – это часть криптологии, связанная со взломом секретных систем.

Криптография – это часть криптологии, связанная с проектированием секретных систем.

Криптоанализ – это часть криптологии, связанная со взломом секретных систем.

Слайд 3Криптограф ищет методы, обеспечивающие секретность и/или подлинность информации путём шифрования исходного

текста.

Криптоаналитик пытается выполнить обратную задачу, раскрывая шифр или подделывая сообщение так, чтобы выдать их за подлинные.

Криптоаналитик пытается выполнить обратную задачу, раскрывая шифр или подделывая сообщение так, чтобы выдать их за подлинные.

Слайд 4Криптографические преобразования используются при реализации следующих сервисов безопасности:

Собственно шифрование (обеспечение конфиденциальности

данных);

Контроль целостности;

Аутентификация.

Контроль целостности;

Аутентификация.

Слайд 5Использование средств криптографической защиты для предотвращения угроз ИБ

Обеспечение конфиденциальности данных.

Обеспечение

целостности данных.

Электронная цифровая подпись.

Обеспечение аутентификации.

Электронная цифровая подпись.

Обеспечение аутентификации.

Слайд 7Основная схема криптографии

Криптографическая схема называется абсолютно секретной, если знание шифра не

даёт информации об открытом тексте.

Задача состоит в построении абсолютно секретных криптографических схем.

Задача состоит в построении абсолютно секретных криптографических схем.

Слайд 10Шенноновская теория секретности

Теорема Шеннона: Для того, чтобы криптографическая схема была абсолютно

секретной, секретный ключ должен быть случайным и длина ключа должна быть по крайней мере равна длине открытого текста.

Клод Шеннон

Слайд 12Симметричные криптосистемы: трудности

Для шифрования и дешифрования используется общий ключ.

И

передатчик, и получатель должны знать общий ключ.

Общий ключ должен быть передан по второму секретному каналу связи.

Создание и передача длинного секретного ключа.

Непрактичны для большого числа передатчиков и получателей.

Общий ключ должен быть передан по второму секретному каналу связи.

Создание и передача длинного секретного ключа.

Непрактичны для большого числа передатчиков и получателей.

Слайд 13Симметричные криптосистемы: достоинства

Простота и быстрота построения и реализации.

Высокое быстродействие.

Все классические

криптосистемы симметричные.

Слайд 14Известные симметричные криптосистемы

Известные симметричные криптосистемы с : DES, AES.

DES: разработан

фирмой IBM для правительства США. Национальный стандарт шифрования США в 1977-2000 годах.

AES: создан Дейманом и Рейманом в Бельгии. Национальный стандарт шифрования США с 2000 года.

AES: создан Дейманом и Рейманом в Бельгии. Национальный стандарт шифрования США с 2000 года.

Слайд 15Симметричные

криптосистемы: примеры

Шифр Цезаря: построен по алгоритму: читать четвертую букву вместо

первой, т.е. ключ равен 3.

В шифре Цезаря ключ равен 3 (величине сдвига букв алфавита).

Пример:

Открытый текст: meet me at central park

Шифр: phhw ph dw fhqwudo sdun

Недостаток криптосистемы: легко можно раскрыть шифр

В шифре Цезаря ключ равен 3 (величине сдвига букв алфавита).

Пример:

Открытый текст: meet me at central park

Шифр: phhw ph dw fhqwudo sdun

Недостаток криптосистемы: легко можно раскрыть шифр

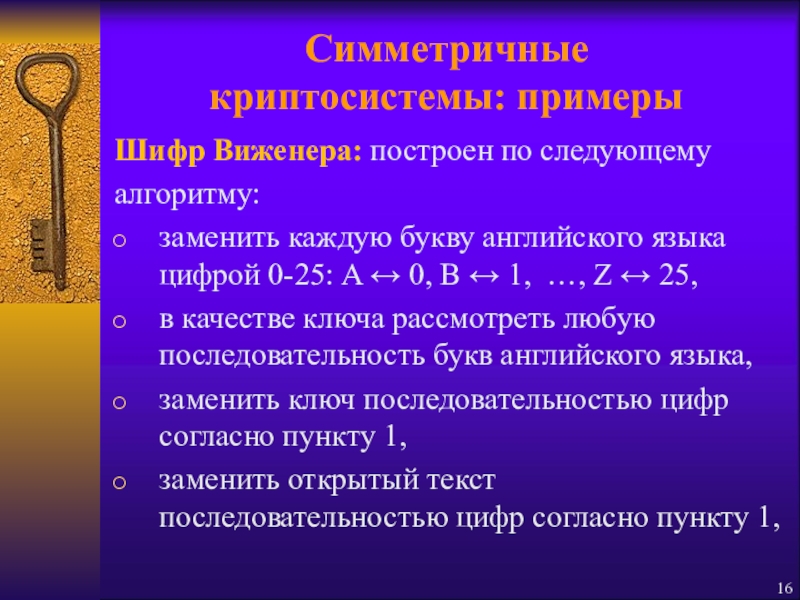

Слайд 16Симметричные

криптосистемы: примеры

Шифр Виженера: построен по следующему

алгоритму:

заменить каждую букву

английского языка цифрой 0-25: A 0, B 1, …, Z 25,

в качестве ключа рассмотреть любую последовательность букв английского языка,

заменить ключ последовательностью цифр согласно пункту 1,

заменить открытый текст последовательностью цифр согласно пункту 1,

в качестве ключа рассмотреть любую последовательность букв английского языка,

заменить ключ последовательностью цифр согласно пункту 1,

заменить открытый текст последовательностью цифр согласно пункту 1,

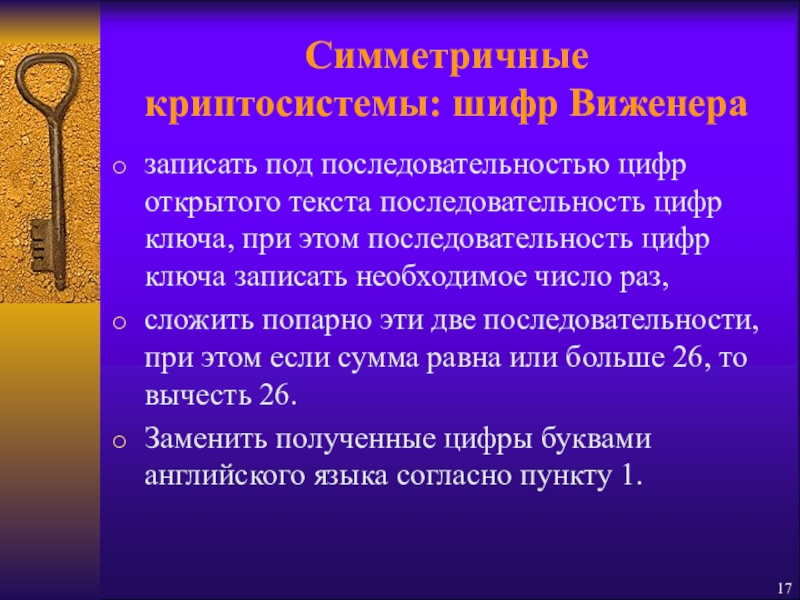

Слайд 17Симметричные

криптосистемы: шифр Виженера

записать под последовательностью цифр открытого текста последовательность цифр

ключа, при этом последовательность цифр ключа записать необходимое число раз,

сложить попарно эти две последовательности, при этом если сумма равна или больше 26, то вычесть 26.

Заменить полученные цифры буквами английского языка согласно пункту 1.

сложить попарно эти две последовательности, при этом если сумма равна или больше 26, то вычесть 26.

Заменить полученные цифры буквами английского языка согласно пункту 1.

Слайд 18Симметричные

криптосистемы: шифр Виженера

Пример:

Открытый текст: meet me at central park

Ключ: cipher

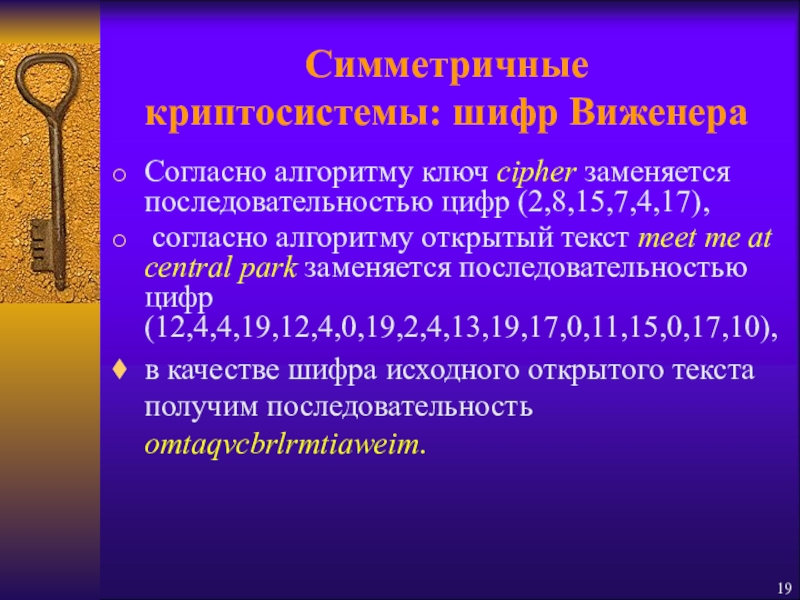

Слайд 19Симметричные

криптосистемы: шифр Виженера

Согласно алгоритму ключ cipher заменяется последовательностью цифр (2,8,15,7,4,17),

согласно алгоритму открытый текст meet me at central park заменяется последовательностью цифр (12,4,4,19,12,4,0,19,2,4,13,19,17,0,11,15,0,17,10),

в качестве шифра исходного открытого текста получим последовательность omtaqvcbrlrmtiaweim.

Слайд 21Асимметричные криптосистемы

Идея асимметричных криптосистем впервые была предложена в 1976 году

Диффи и Хеллманом на национальной компьютерной конференции как способ решения указанных выше трудностей симметричных криптосистем.

Это одно из важных изобретений в истории секретной коммуникации:

Это одно из важных изобретений в истории секретной коммуникации:

Меркли, Хеллман, Диффи

Слайд 22Асимметричные криптосистемы: основные идеи

Приёмник (Боб):

публикует свой открытый ключ и алгоритм

шифрования,

сохраняет в секрете соответствующий секретный ключ.

Передатчик (Алиса):

из справочника берёт открытый ключ и алгоритм шифрования Боба,

шифрует сообщение, используя открытый ключ и алгоритм шифрования Боба,

посылает шифр Бобу.

сохраняет в секрете соответствующий секретный ключ.

Передатчик (Алиса):

из справочника берёт открытый ключ и алгоритм шифрования Боба,

шифрует сообщение, используя открытый ключ и алгоритм шифрования Боба,

посылает шифр Бобу.

Слайд 23Асимметричные криптосистемы: основные идеи

Приёмник (Боб):

получает шифр от передатчика (Алисы),

дешифрует шифр,

используя свой секретный ключ и алгоритм дешифрования.

Слайд 24Асимметричные криптосистемы: основные свойства

Для шифрования и дешифрования используются различные ключи.

Для шифрования

сообщений используется открытый ключ, являющийся общедоступным.

Для дешифрования сообщений используется закрытый ключ, являющийся секретным.

Знание открытого ключа не даёт возможность определить закрытый ключ.

Для дешифрования сообщений используется закрытый ключ, являющийся секретным.

Знание открытого ключа не даёт возможность определить закрытый ключ.

Слайд 25Асимметричные криптосистемы: достоинства

Не требуется секретный общий ключ.

Простая схема обеспечения секретности

(не требуется доверяемая третья сторона).

Удобна для защиты информации в открытой многопользовательской среде.

Удобна для защиты информации в открытой многопользовательской среде.

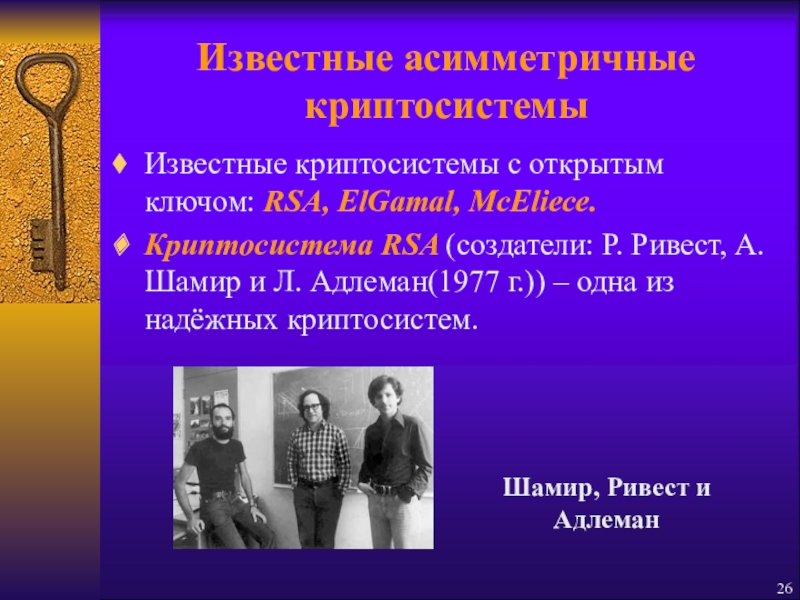

Слайд 26Известные асимметричные криптосистемы

Известные криптосистемы с открытым ключом: RSA, ElGamal, McEliece.

Криптосистема RSA

(создатели: Р. Ривест, А. Шамир и Л. Адлеман(1977 г.)) – одна из надёжных криптосистем.

Шамир, Ривест и Адлеман