- Главная

- Разное

- Образование

- Спорт

- Естествознание

- Природоведение

- Религиоведение

- Французский язык

- Черчение

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, фоны, картинки для презентаций

- Экология

- Экономика

Презентация, доклад Основы информационной безопасности

Содержание

- 1. Презентация Основы информационной безопасности

- 2. Основные понятия информационной безопасности

- 3. Основные документы РФ по ИБОкинавская хартия информационного обществаДоктрина информационной безопасности Российской федерации

- 4. Основные законы РФ по обеспечению ИБОб информации,

- 5. Понятие «информационная безопасность»Информационная безопасность государства заключается в

- 6. Государственная политика в области ИБФедеральная программа ИБНормативно-правовая

- 7. Информационная войнаРаспространение ложной информацииМанипулирование личностью. Разрушение традиционных духовных ценностейНавязывание инородных духовных ценностейИскажение исторической памяти народаКибертерроризм

- 8. Национальные интересы в информационной сфереОбеспечение прав и

- 9. СМИ и ИБРеализация потенциальной возможности манипулирования населением

- 10. Угрозы информационной безопасности1. Уничтожение информационных объектов2. Утечка информации3. Искажение информации4. Блокирование объекта информации

- 11. Объекты защиты информацииВладельцы и пользователиНосители и средства обработкиСистемы связи и информатизацииОбъекты органов управления

- 12. Конфиденциальность информацииСубъективно определяемая характеристика информации, указывающая на

- 13. Целостность информацииСуществование информации в неискаженном виде, т.е. в неизменном по отношению к некоторому фиксированному ее состоянию.

- 14. Доступность информацииСвойство системы, характеризующееся способностью обеспечивать своевременный и беспрепятственный доступ к информации субъектов соответствии с запросами

- 15. Аппаратно-программные средства ЗИСистемы идентификации и аутентификации пользователейСистемы

- 16. Угрозы проникновенияМаскарад-пользователь маскируется под другого пользователя.Обход защиты-использование

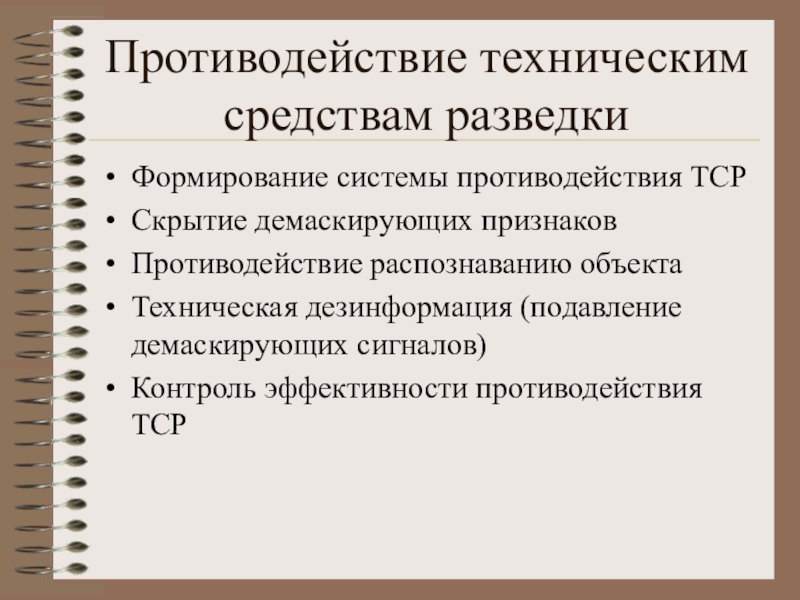

- 17. Противодействие техническим средствам разведкиФормирование системы противодействия ТСРСкрытие

- 18. Ресурсы Internet по ИБwww.cryptography.ruwww.agentura.ruwww.infosecurity.ruwww.sec.ruwww.jetinfo.isib.ruwww.sbcinfo.ru

- 19. Слайд 19

Основные понятия информационной безопасности

Слайд 3Основные документы РФ

по ИБ

Окинавская хартия информационного общества

Доктрина информационной безопасности Российской

федерации

Слайд 4Основные законы РФ по обеспечению ИБ

Об информации, информатизации и защите информации.

О

связи.

Об участии в международном информационном обмене.

О государственной тайне

О правовой охране программ для ЭВМ и баз данных.

Об участии в международном информационном обмене.

О государственной тайне

О правовой охране программ для ЭВМ и баз данных.

Слайд 5Понятие «информационная безопасность»

Информационная безопасность государства заключается в невозможности нанесения ущерба деятельности

государства по выполнению функций в информационной сфере по управлению обществом и поддержанием порядка.

Слайд 6Государственная политика в области ИБ

Федеральная программа ИБ

Нормативно-правовая база

Регламентация доступа к информации

Юридическая

ответственность за сохранность информации

Контроль за разработкой и использованием средств защиты информации

Предоставление гражданам доступа к мировым информационным системам

Слайд 7Информационная война

Распространение ложной информации

Манипулирование личностью.

Разрушение традиционных духовных ценностей

Навязывание инородных духовных

ценностей

Искажение исторической памяти народа

Кибертерроризм

Искажение исторической памяти народа

Кибертерроризм

Слайд 8Национальные интересы в информационной сфере

Обеспечение прав и свобод граждан на получение

и распространение информации

Обеспечение деятельности субъектов национальных интересов в информационной инфраструктуре общества (овладение надлежащей информацией и удовлетворение потребителей по ее использованию)

Обеспечение деятельности субъектов национальных интересов в информационной инфраструктуре общества (овладение надлежащей информацией и удовлетворение потребителей по ее использованию)

Слайд 9СМИ и ИБ

Реализация потенциальной возможности манипулирования населением с помощью СМИ .

Изменение

акцентов в распространяемой информации.

Распространение «правдоподобной» информации под видом истинной.

Навязывание оценок событиям в интересах конкретных общественных групп.

Распространение «правдоподобной» информации под видом истинной.

Навязывание оценок событиям в интересах конкретных общественных групп.

Слайд 10Угрозы информационной безопасности

1. Уничтожение информационных объектов

2. Утечка информации

3. Искажение информации

4. Блокирование

объекта информации

Слайд 11Объекты защиты информации

Владельцы и пользователи

Носители и средства обработки

Системы связи и информатизации

Объекты

органов управления

Слайд 12Конфиденциальность информации

Субъективно определяемая характеристика информации, указывающая на необходимость введения ограничений на

круг субъектов, имеющих доступ к данной информации, и обеспечиваемая способностью системы сохранять указанную информацию в тайне от субъектов,не имеющих полномочий доступа к ней.

Слайд 13Целостность информации

Существование информации в неискаженном виде, т.е. в неизменном по отношению

к некоторому фиксированному ее состоянию.

Слайд 14Доступность информации

Свойство системы, характеризующееся способностью обеспечивать своевременный и беспрепятственный доступ к

информации субъектов соответствии с запросами

Слайд 15Аппаратно-программные средства ЗИ

Системы идентификации и аутентификации пользователей

Системы шифрования данных на дисках

Системы

шифрования данных, пересылаемых по сети

Системы аутентификации электронных данных

Средства управления ключами

Системы аутентификации электронных данных

Средства управления ключами

Слайд 16Угрозы проникновения

Маскарад-пользователь маскируется под другого пользователя.

Обход защиты-использование слабых мест в системе

безопасности с целью получения доступа.

Нарушение полномочий-использование ресурсов не по назначению.

Троянские программы-программы, содержащие программный код, при выполнении которого нарушается функционирование системы безопасности.

Нарушение полномочий-использование ресурсов не по назначению.

Троянские программы-программы, содержащие программный код, при выполнении которого нарушается функционирование системы безопасности.

Слайд 17Противодействие техническим средствам разведки

Формирование системы противодействия ТСР

Скрытие демаскирующих признаков

Противодействие распознаванию объекта

Техническая

дезинформация (подавление демаскирующих сигналов)

Контроль эффективности противодействия ТСР

Контроль эффективности противодействия ТСР