- Главная

- Разное

- Образование

- Спорт

- Естествознание

- Природоведение

- Религиоведение

- Французский язык

- Черчение

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, фоны, картинки для презентаций

- Экология

- Экономика

Презентация, доклад Компьютерные вирусы и антивирусные программы

Содержание

- 1. Презентация Компьютерные вирусы и антивирусные программы

- 2. Первая «массовая» эпидемия компьютерного вируса произошла в

- 3. Компьютерный вирус – это специально написанная небольшая

- 4. Признаки заражения

- 5. вывод на экран непредусмотренных сообщений или изображений;

- 6. Косвенные признаки заражения компьютера частые зависания и

- 7. Не паникуйте! Не поддаваться панике –

- 8. Классификация компьютерных вирусов

- 9. файловые вирусы; загрузочные

- 10. Файловый вирус Файловые вирусы различными способами внедряются

- 11. Вирус поражает загрузочный сектор жесткого диска и

- 12. Макро-вирусы заражают файлы документов Word и электронных

- 13. Распространяются по компьютерной сети и заражают при

- 14. Дополнительные типы вирусовЗомби Зомби (Zombie) - это программа-вирус,

- 15. Шпионские программыШпионская программа (Spyware) - это программный

- 16. Пути проникновения вирусов

- 17. Дискеты Самый распространённый канал заражения в 1980-90

- 18. Слайд 18

- 19. ЧЕРВЬ «I LOVE YOU» Успешно атаковал десятки миллионов

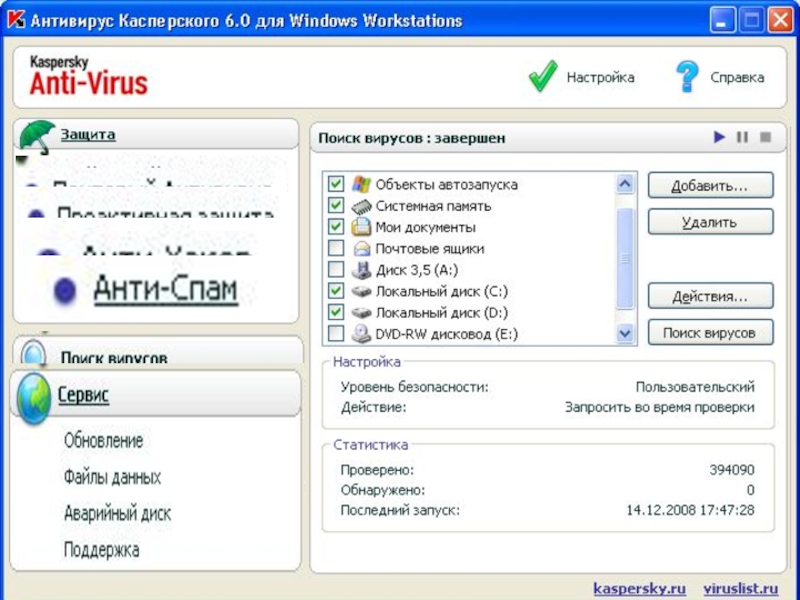

- 20. Антивирусные программы

- 21. Слайд 21

- 22. Сканеры (фаги, полифаги, детекторы, доктора)Принцип работы антивирусных

- 23. CRC-сканеры (ревизоры)Принцип их работы – подсчет контрольных

- 24. Блокировщики (сторожа, фильтры)Антивирусные блокировщики — это резидентные

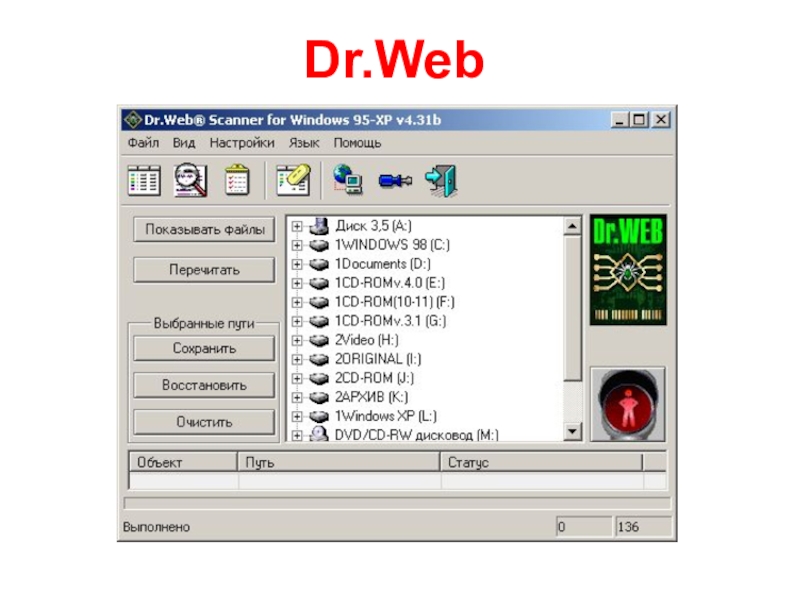

- 25. Dr.Web

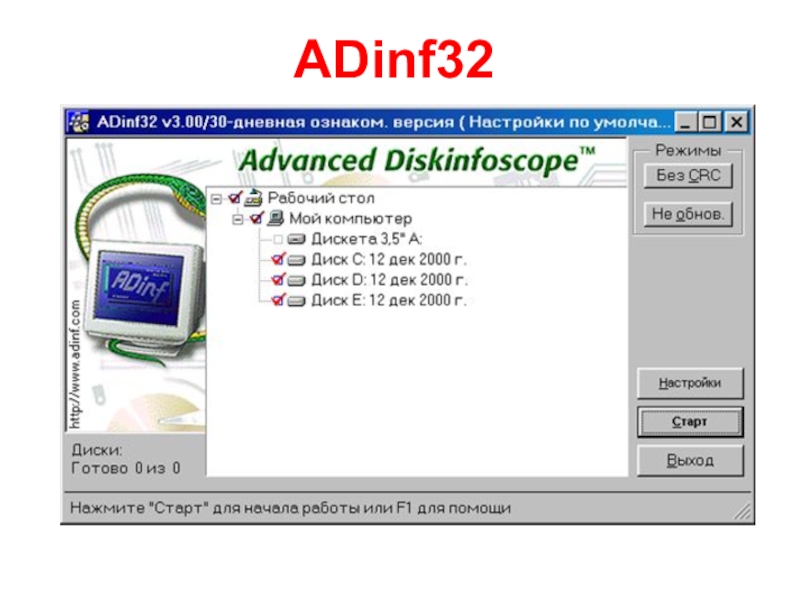

- 26. ADinf32

- 27. Avast

- 28. Слайд 28

- 29. Правовая охрана программ и данных

- 30. Выписка из Уголовного кодекса Российской Федерации Глава 28. Преступления в сфере компьютерной информации

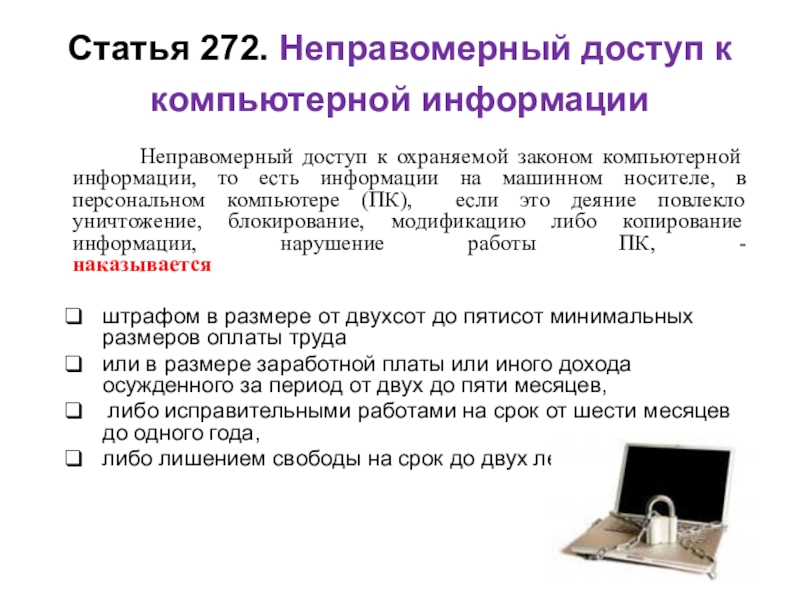

- 31. Статья 272. Неправомерный доступ к компьютерной информации

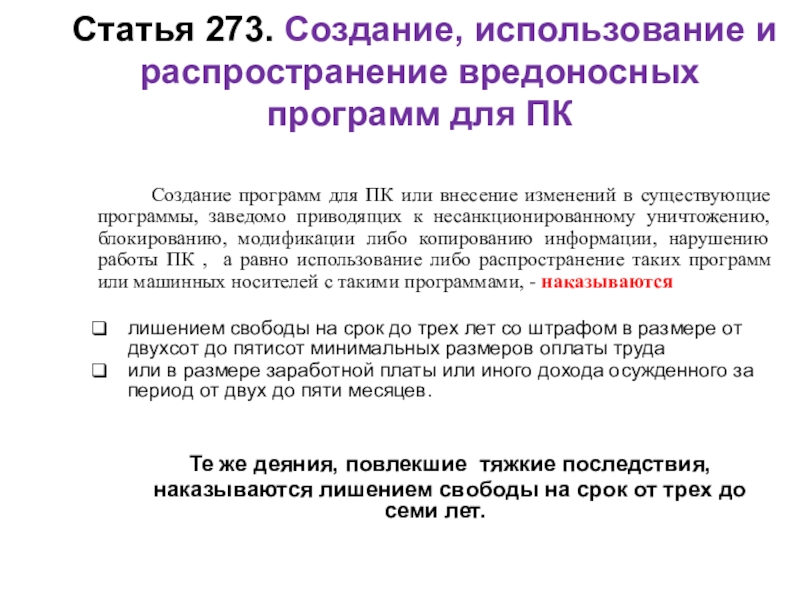

- 32. Статья 273. Создание, использование и распространение

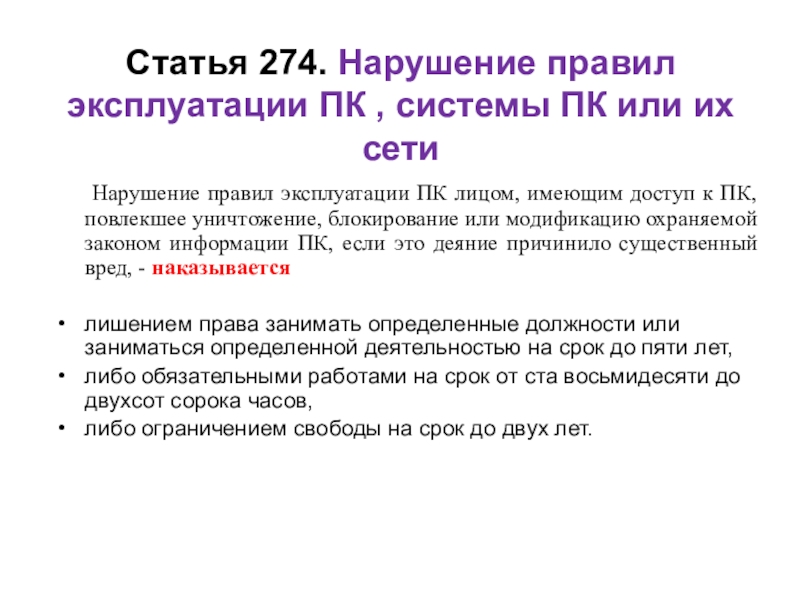

- 33. Статья 274. Нарушение правил эксплуатации ПК ,

- 34. ФизкультминуткаУпражнение первое: резко зажмурить глаза на 2-3

Слайд 2Первая «массовая» эпидемия компьютерного вируса произошла в 1986 году, когда вирус

Название «вирус» по отношению к компьютерным программам пришло из биологии именно по признаку способности к саморазмножению.

Слайд 3Компьютерный вирус – это специально написанная небольшая по размерам программа, которая

Программа, внутри которой находится вирус, называется «зараженной». Когда такая программа начинает работу, то сначала управление получает вирус. Вирус находит и «заражает» другие программы, а также выполняет какие-нибудь вредные действия, например:

портит файлы или таблицу размещения файлов на диске,

«засоряет» оперативную память и т.д. После того как вирус выполнит нужные ему действия, он передает управление той программе, в которой он находится, и она работает также, как обычно. Тем самым внешне работа зараженной программы выглядит так же, как и незараженной.

Что такое компьютерный вирус?

Слайд 5вывод на экран непредусмотренных сообщений или изображений;

подача непредусмотренных звуковых сигналов;

неожиданное открытие и закрытие лотка CD-ROM-устройства;

произвольный, без вашего участия, запуск на компьютере каких-либо программ;

появление предупреждений о попытке какой-либо из программ вашего компьютера выйти в Интернет, хотя вы это никак не инициировали;

жалобы друзей и знакомых на сообщения от вас, которые вы не отправляли;

большое количество сообщений в почтовом ящике без обратного адреса и заголовка.

Слайд 6Косвенные признаки заражения компьютера

частые зависания и сбои в работе компьютера;

медленная работа компьютера при запуске программ;

невозможность загрузки операционной системы;

исчезновение файлов и каталогов или искажение их содержимого;

частое обращение к жесткому диску (часто мигает лампочка на системном блоке);

интернет-браузер «зависает» или ведет себя неожиданным образом (например, окно программы невозможно закрыть).

Слайд 7 Не паникуйте! Не поддаваться панике – золотое правило, которое может

Отключите компьютер от Интернета.

Если компьютер подключён к локальной сети, необходимо отключить его от него.

Прежде чем предпринимать какие-либо действия, сохраните результаты вашей работы на внешний носитель (дискету, CD-диск, флэш-карту и пр.).

Запустить антивирусную программу и проверить наличие вируса в оперативной памяти. Удаление вируса из оперативной памяти необходимо для того, чтобы остановить его распространение.

При помощи антивирусной программы обнаружить зараженные файлы и либо удалить их, либо подвергнуть «лечению».

В случае обнаружения загрузочного вируса необходимо проверить все дискеты независимо от того загрузочные они или нет.

Если есть подозрение, что

ваш компьютер

заражен вирусом то:

Слайд 9

файловые вирусы;

загрузочные вирусы;

макро-вирусы;

По «среде обитания» вирусы можно разделить на:

Слайд 10Файловый вирус

Файловые вирусы различными способами внедряются в исполнительные файлы (программы),

При этом файловые вирусы не могут заразить файлы данных (например, файлы, содержащие изображение или звук).

Профилактическая защита от файловых вирусов состоит в том, что не рекомендуется запускать на выполнение файлы, полученные из сомнительного источника и предварительно не проверенные антивирусными программами.

Слайд 11Вирус поражает загрузочный сектор жесткого диска и передается с компьютера на

Загрузочный вирус

Загрузочные вирусы записывают себя в загрузочный сектор диска. При загрузке операционной системы с зараженного диска вирусы внедряются в оперативную память. В дальнейшем загрузочный вирус ведет себя так же, как файловый, то есть может при обращении к ним компьютера.

Профилактическая защита от таких вирусов состоит в отказе

от загрузке операционной системы с гибких дисков и установке BIOS вашего компьютера защиты загрузочного сектора от изменений.

Слайд 12

Макро-вирусы заражают файлы документов Word и электронных таблиц Excel. Макро-вирусы являются

Макро-вирусы

Профилактическая защита от макровирусов состоит в предотвращении запуска вируса. При открытии документа в приложениях Word и Excel сообщается о присутствии в них макросов (потенциальных вирусов) и предлагается запретить их загрузку. Выбор запрета на загрузку макросов надежно защитит ваш компьютер от заражения макровирусами, однако отключит и полезные макросы, содержащиеся в документе.

X

w

Слайд 13

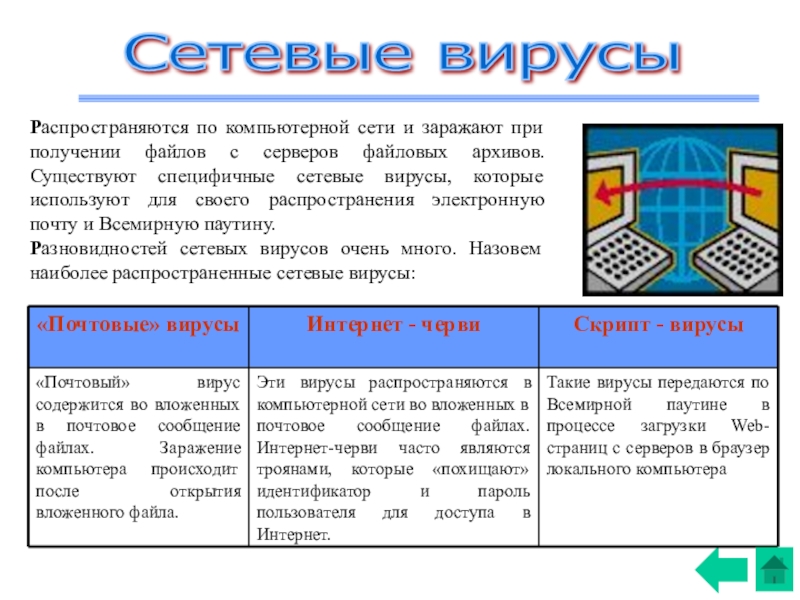

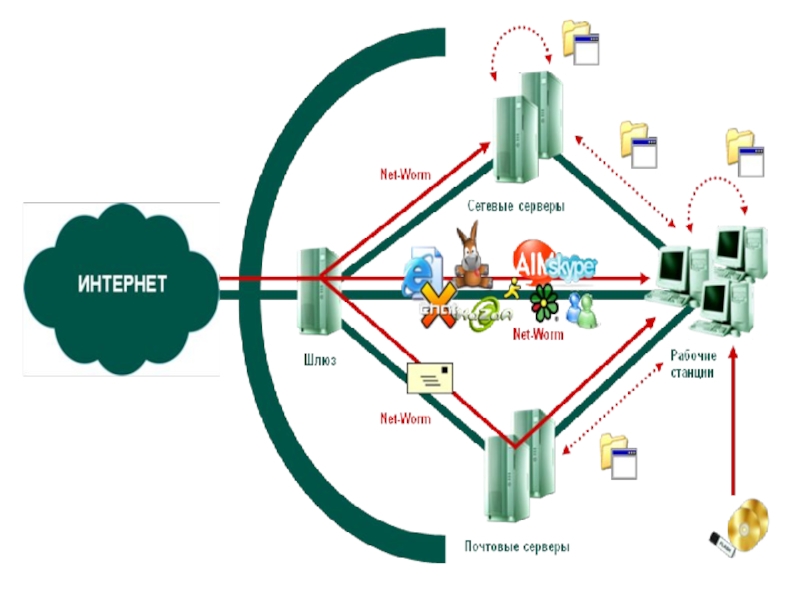

Распространяются по компьютерной сети и заражают при получении файлов с серверов

Разновидностей сетевых вирусов очень много. Назовем наиболее распространенные сетевые вирусы:

Сетевые вирусы

Слайд 14Дополнительные типы вирусов

Зомби

Зомби (Zombie) - это программа-вирус, которая после проникновения в

Слайд 15Шпионские программы

Шпионская программа (Spyware) - это программный продукт, установленный или проникший

Эти программы, как правило, проникают на компьютер при помощи сетевых червей, троянских программ или под видом рекламы

Одной из разновидностей шпионских программ являются :

Фишинг (Phishing) - это почтовая рассылка имеющая своей целью получение конфиденциальной финансовой информации. Такое письмо, как правило, содержит ссылку на сайт, являющейся точной копией интернет-банка или другого финансового учреждения.

Фарминг – это замаскированная форма фишинга, заключающаяся в том, что при попытке зайти на официальный сайт интернет банка или коммерческой организации, пользователь автоматически перенаправляется на ложный сайт, который очень трудно отличить от официального сайта.

основной целью злоумышленников, использующих Фарминг, является завладение личной финансовой информацией пользователя. Отличие заключается только в том, что вместо электронной почты мошенники используют более изощренные методы направления пользователя на фальшивый сайт.

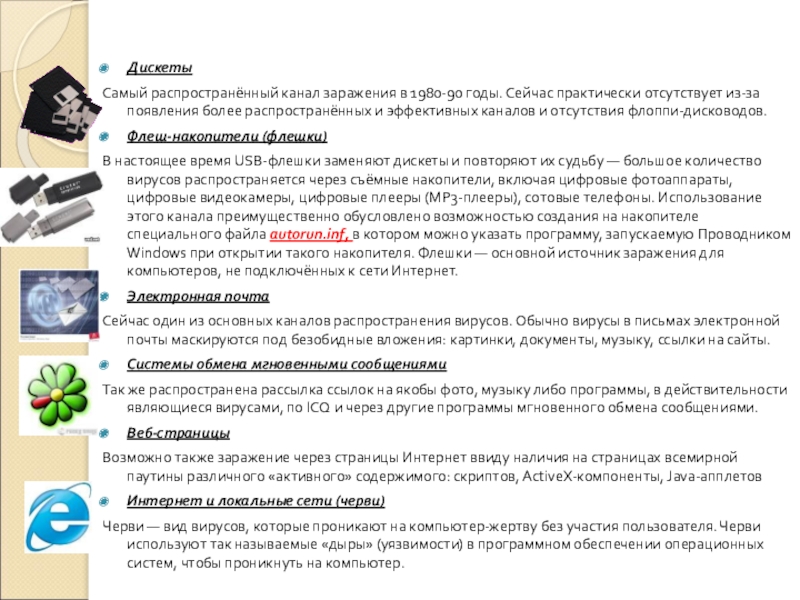

Слайд 17Дискеты

Самый распространённый канал заражения в 1980-90 годы. Сейчас практически отсутствует

Флеш-накопители (флешки)

В настоящее время USB-флешки заменяют дискеты и повторяют их судьбу — большое количество вирусов распространяется через съёмные накопители, включая цифровые фотоаппараты, цифровые видеокамеры, цифровые плееры (MP3-плееры), сотовые телефоны. Использование этого канала преимущественно обусловлено возможностью создания на накопителе специального файла autorun.inf, в котором можно указать программу, запускаемую Проводником Windows при открытии такого накопителя. Флешки — основной источник заражения для компьютеров, не подключённых к сети Интернет.

Электронная почта

Сейчас один из основных каналов распространения вирусов. Обычно вирусы в письмах электронной почты маскируются под безобидные вложения: картинки, документы, музыку, ссылки на сайты.

Системы обмена мгновенными сообщениями

Так же распространена рассылка ссылок на якобы фото, музыку либо программы, в действительности являющиеся вирусами, по ICQ и через другие программы мгновенного обмена сообщениями.

Веб-страницы

Возможно также заражение через страницы Интернет ввиду наличия на страницах всемирной паутины различного «активного» содержимого: скриптов, ActiveX-компоненты, Java-апплетов

Интернет и локальные сети (черви)

Черви — вид вирусов, которые проникают на компьютер-жертву без участия пользователя. Черви используют так называемые «дыры» (уязвимости) в программном обеспечении операционных систем, чтобы проникнуть на компьютер.

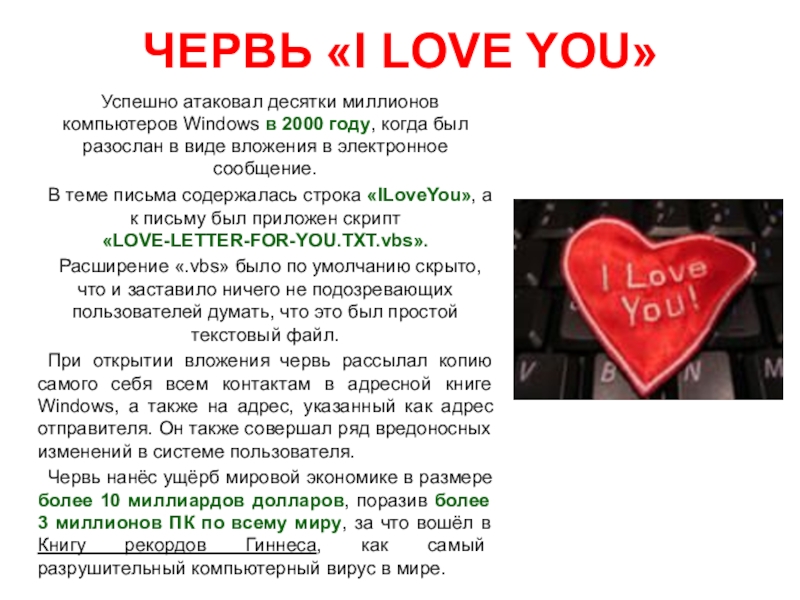

Слайд 19ЧЕРВЬ «I LOVE YOU»

Успешно атаковал десятки миллионов компьютеров Windows в 2000

В теме письма содержалась строка «ILoveYou», а к письму был приложен скрипт «LOVE-LETTER-FOR-YOU.TXT.vbs».

Расширение «.vbs» было по умолчанию скрыто, что и заставило ничего не подозревающих пользователей думать, что это был простой текстовый файл.

При открытии вложения червь рассылал копию самого себя всем контактам в адресной книге Windows, а также на адрес, указанный как адрес отправителя. Он также совершал ряд вредоносных изменений в системе пользователя.

Червь нанёс ущёрб мировой экономике в размере более 10 миллиардов долларов, поразив более 3 миллионов ПК по всему миру, за что вошёл в Книгу рекордов Гиннеса, как самый разрушительный компьютерный вирус в мире.

Слайд 22

Сканеры

(фаги, полифаги, детекторы, доктора)

Принцип работы антивирусных сканеров основан на проверке

К достоинствам сканеров всех типов относится их универсальность, к недостаткам — размеры антивирусных баз, которые сканерам приходится «таскать за собой», и относительно небольшую скорость поиска вирусов.

Слайд 23

CRC-сканеры (ревизоры)

Принцип их работы – подсчет контрольных сумм для присутствующих на

У этого типа антивирусов есть недостаток, который заметно снижает их эффективность. Этот недостаток состоит в том, что CRC-сканеры не способны поймать вирус в момент его появления в системе, а делают это лишь через некоторое время, уже после того, как вирус разошелся по компьютеру.

Слайд 24

Блокировщики (сторожа, фильтры)

Антивирусные блокировщики — это резидентные программы, перехватывающие «вирусо-опасные» ситуации

К достоинствам блокировщиков относится их способность обнаруживать и останавливать вирус на самой ранней стадии его размножения. К недостаткам относятся существование путей обхода защиты блокировщиков и большое количество ложных срабатываний.

Иммунизаторы (вакцины)

Иммунизаторы делятся на два типа: иммунизаторы, сообщающие о заражении, и иммунизаторы, блокирующие заражение каким-либо типом вируса.

Слайд 30

Выписка из Уголовного кодекса Российской Федерации

Глава 28. Преступления в сфере компьютерной

Слайд 31Статья 272. Неправомерный доступ к компьютерной информации

Неправомерный доступ

штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда

или в размере заработной платы или иного дохода осужденного за период от двух до пяти месяцев,

либо исправительными работами на срок от шести месяцев до одного года,

либо лишением свободы на срок до двух лет.

Слайд 32

Статья 273. Создание, использование и распространение вредоносных программ для ПК

лишением свободы на срок до трех лет со штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда

или в размере заработной платы или иного дохода осужденного за период от двух до пяти месяцев.

Те же деяния, повлекшие тяжкие последствия,

наказываются лишением свободы на срок от трех до семи лет.

Слайд 33Статья 274. Нарушение правил эксплуатации ПК , системы ПК или их

Нарушение правил эксплуатации ПК лицом, имеющим доступ к ПК, повлекшее уничтожение, блокирование или модификацию охраняемой законом информации ПК, если это деяние причинило существенный вред, - наказывается

лишением права занимать определенные должности или заниматься определенной деятельностью на срок до пяти лет,

либо обязательными работами на срок от ста восьмидесяти до двухсот сорока часов,

либо ограничением свободы на срок до двух лет.

Слайд 34Физкультминутка

Упражнение первое:

резко зажмурить глаза на 2-3 секунды: и широко открыть

Упражнение второе:

часто-часто моргать глазами, повторить 10 раз.

Упражнение третье:

поднять глаза вверх, при этом голова остается в одном положении, задержать взгляд на 2-3 секунды, затем опустить глаза вниз и задержать взгляд на 2-3 секунды повторить упражнение 10 раз .