- Главная

- Разное

- Образование

- Спорт

- Естествознание

- Природоведение

- Религиоведение

- Французский язык

- Черчение

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, фоны, картинки для презентаций

- Экология

- Экономика

Презентация, доклад к уроку Защита информации

Содержание

- 1. Презентация к уроку Защита информации

- 2. Your Topic Goes HereСИСТЕМА ЗАЩИТЫ ИНФОРМАЦИИ В

- 3. 1. Соблюдение конфиденциальности информации ограниченного доступа.2. Предотвращение

- 4. Средство защиты информации – техническое, криптографическое, программное

- 5. Средства защиты информации делятся на:1. ФИЗИЧЕСКИЕ –

- 6. ОБЪЕКТЫ ЗАЩИТЫ. УГРОЗА БЕЗОПАСНОСТИОбъект защиты – это

- 7. Другими словами вопросы защиты информации и защиты

- 8. Юридический статус программ:1.Лицензионные2.Условно бесплатные3. Бесплатные

- 9. Правовая охрана информации. Основные законы и законодательные акты России в сфере правовой охраны информации.

- 10. Законодательные акты: Федеральный закон«Об информации,

- 11. Другие законодательные акты: ЗАКОНЫО правовой охране программ

- 12. Правообладатель для оповещения о

- 13. Выписка из Уголовного кодекса Российской Федерации Глава 28. Преступления в сфере компьютерной информации

- 14. Статья 272. Неправомерный доступ к компьютерной

- 15. Статья 273. Создание, использование и

- 16. Нарушение правил эксплуатации

- 17. Рассмотрите предложенные задачиПрочитайте текстОцените, имеет ли в

- 18. БЛАГОДАРИМ ЗА ВНИМАНИЕ!

Your Topic Goes HereСИСТЕМА ЗАЩИТЫ ИНФОРМАЦИИ В РОССИИЭто организованная совокупность специальных законодательных и иных нормативных актов, органов, служб, методов, мероприятий и средств, обеспечивающих безопасность информации от внутренних и внешних угроз.

Слайд 2Your Topic Goes Here

СИСТЕМА ЗАЩИТЫ ИНФОРМАЦИИ В РОССИИ

Это организованная совокупность специальных

законодательных и иных нормативных актов, органов, служб, методов, мероприятий и средств, обеспечивающих безопасность информации от внутренних и внешних угроз.

Слайд 31. Соблюдение конфиденциальности информации ограниченного доступа.

2. Предотвращение несанкционированного доступа к информации

и (или) передачи ее лицам, не имеющим права на доступ к такой информации.

3. Предотвращение несанкционированных действий по уничтожению, модификации, копированию, блокированию и предоставлению информации, а также иных неправомерных действий в отношении такой информации.

4. Реализация конституционного права граждан на доступ к информации.

5. Недопущение воздействия на технические средства обработки информации, в результате которого нарушается их функционирование.

3. Предотвращение несанкционированных действий по уничтожению, модификации, копированию, блокированию и предоставлению информации, а также иных неправомерных действий в отношении такой информации.

4. Реализация конституционного права граждан на доступ к информации.

5. Недопущение воздействия на технические средства обработки информации, в результате которого нарушается их функционирование.

ЦЕЛИ ЗАЩИТЫ ИНФОРМАЦИИ

Слайд 4

Средство защиты информации –

техническое, криптографическое, программное и иное средство, предназначенное

для защиты информации, средство, в котором оно реализовано, а также средство контроля эффективности защиты информации.

СРЕДСТВА ЗАЩИТЫ ИНФОРМАЦИИ

Слайд 5Средства защиты информации делятся на:

1. ФИЗИЧЕСКИЕ – различные инженерные средства и

сооружения, затрудняющие или исключающие физическое проникновение (или доступ) правонарушителей на объекты защиты и к

материальным носителям конфиденциальной информации;

2. АППАРАТНЫЕ – механические, электрические, электронные и другие устройства, предназначенные для защиты информации от утечки, разглашения, модификации, уничтожения, а также противодействия средствам технической разведки;

3. ПРОГРАММНЫЕ – специальные программы для ЭВМ, реализующие функции защиты информации от несанкционированного доступа, ознакомления, копирования, модификации, уничтожения и блокирования;

4. КРИПТОГРАФИЧЕСКИЕ – технические и программные средства шифрования данных, основанные на использовании разнообразных математических и алгоритмических методов;

5. КОМБИНИРОВАННЫЕ – совокупная реализация аппаратных и программных средств и криптографических методов защиты информации.

2. АППАРАТНЫЕ – механические, электрические, электронные и другие устройства, предназначенные для защиты информации от утечки, разглашения, модификации, уничтожения, а также противодействия средствам технической разведки;

3. ПРОГРАММНЫЕ – специальные программы для ЭВМ, реализующие функции защиты информации от несанкционированного доступа, ознакомления, копирования, модификации, уничтожения и блокирования;

4. КРИПТОГРАФИЧЕСКИЕ – технические и программные средства шифрования данных, основанные на использовании разнообразных математических и алгоритмических методов;

5. КОМБИНИРОВАННЫЕ – совокупная реализация аппаратных и программных средств и криптографических методов защиты информации.

Слайд 6ОБЪЕКТЫ ЗАЩИТЫ. УГРОЗА БЕЗОПАСНОСТИ

Объект защиты – это информация, носитель информации или

информационный процесс,

в отношении которых необходимо обеспечивать защиту в соответствии с поставленной целью защиты информации.

УГРОЗА – это потенциальные или реальные действия, приводящие к моральному или материальному ущербу.

УГРОЗА – это потенциальные или реальные действия, приводящие к моральному или материальному ущербу.

Слайд 7Другими словами вопросы защиты информации и защиты информации в информационных системах

решаются для того, чтобы изолировать нормально

функционирующую информационную систему

от несанкционированных управляющих воздействий

и доступа посторонних лиц или программ к данным

с целью хищения.

Слайд 9Правовая охрана информации. Основные законы и законодательные акты России в сфере

правовой охраны информации.

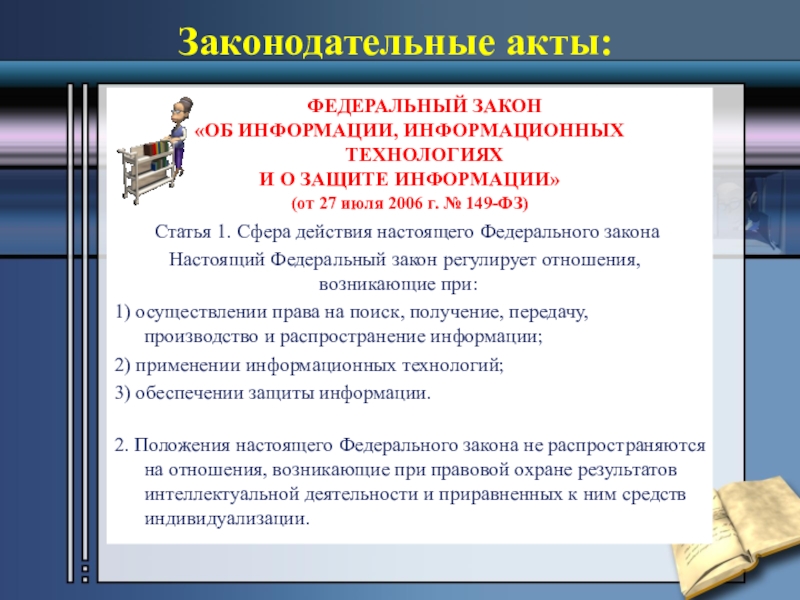

Слайд 10Законодательные акты:

Федеральный закон

«Об информации, информационных технологиях

и о защите

информации»

(от 27 июля 2006 г. № 149-ФЗ)

Статья 1. Сфера действия настоящего Федерального закона

Настоящий Федеральный закон регулирует отношения, возникающие при:

1) осуществлении права на поиск, получение, передачу, производство и распространение информации;

2) применении информационных технологий;

3) обеспечении защиты информации.

2. Положения настоящего Федерального закона не распространяются на отношения, возникающие при правовой охране результатов интеллектуальной деятельности и приравненных к ним средств индивидуализации.

(от 27 июля 2006 г. № 149-ФЗ)

Статья 1. Сфера действия настоящего Федерального закона

Настоящий Федеральный закон регулирует отношения, возникающие при:

1) осуществлении права на поиск, получение, передачу, производство и распространение информации;

2) применении информационных технологий;

3) обеспечении защиты информации.

2. Положения настоящего Федерального закона не распространяются на отношения, возникающие при правовой охране результатов интеллектуальной деятельности и приравненных к ним средств индивидуализации.

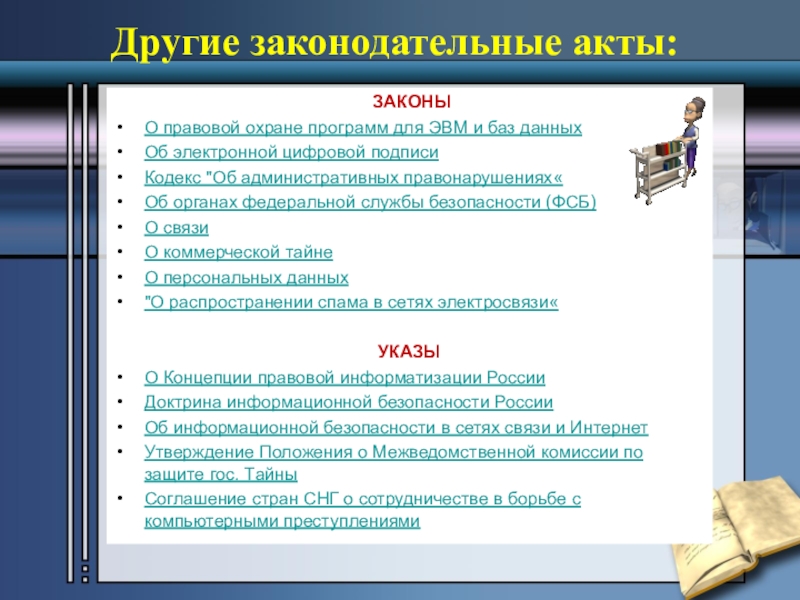

Слайд 11Другие законодательные акты:

ЗАКОНЫ

О правовой охране программ для ЭВМ и баз

данных

Об электронной цифровой подписи

Кодекс "Об административных правонарушениях«

Об органах федеральной службы безопасности (ФСБ)

О связи

О коммерческой тайне

О персональных данных

"О распространении спама в сетях электросвязи«

УКАЗЫ

О Концепции правовой информатизации России

Доктрина информационной безопасности России

Об информационной безопасности в сетях связи и Интернет

Утверждение Положения о Межведомственной комиссии по защите гос. Тайны

Соглашение стран СНГ о сотрудничестве в борьбе с компьютерными преступлениями

Об электронной цифровой подписи

Кодекс "Об административных правонарушениях«

Об органах федеральной службы безопасности (ФСБ)

О связи

О коммерческой тайне

О персональных данных

"О распространении спама в сетях электросвязи«

УКАЗЫ

О Концепции правовой информатизации России

Доктрина информационной безопасности России

Об информационной безопасности в сетях связи и Интернет

Утверждение Положения о Межведомственной комиссии по защите гос. Тайны

Соглашение стран СНГ о сотрудничестве в борьбе с компьютерными преступлениями

Слайд 12 Правообладатель для оповещения о своих правах может использовать

знак охраны авторского права, состоящий из трех элементов:

– буквы С в окружности или круглых скобках; – наименования (имени) правообладателя; – года первого выпуска программы для ЭВМ или базы данных в свет.

– буквы С в окружности или круглых скобках; – наименования (имени) правообладателя; – года первого выпуска программы для ЭВМ или базы данных в свет.

ПРИМЕР:

Корпорация Microsoft, 1993-1997

Слайд 13Выписка из Уголовного кодекса Российской Федерации

Глава 28.

Преступления в сфере компьютерной

информации

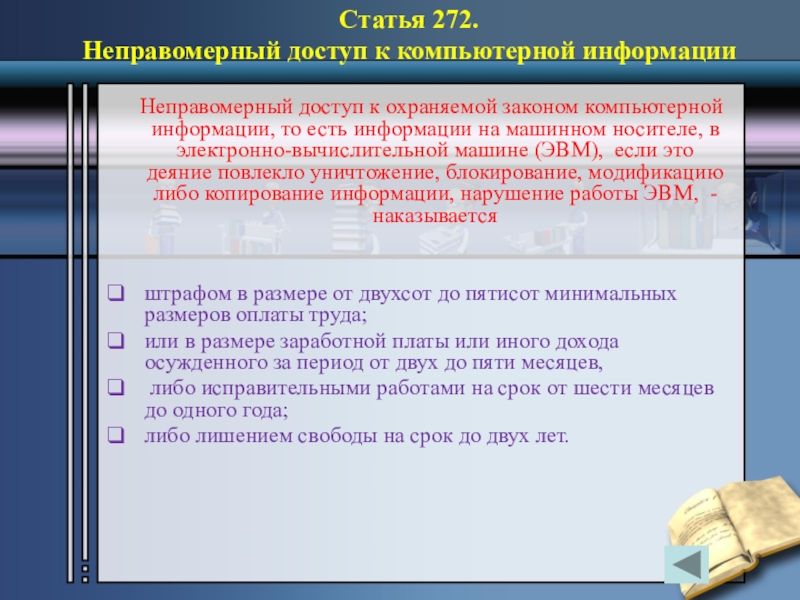

Слайд 14Статья 272.

Неправомерный доступ к компьютерной информации

Неправомерный доступ

к охраняемой законом компьютерной информации, то есть информации на машинном носителе, в электронно-вычислительной машине (ЭВМ), если это деяние повлекло уничтожение, блокирование, модификацию либо копирование информации, нарушение работы ЭВМ, -

наказывается

штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда;

или в размере заработной платы или иного дохода осужденного за период от двух до пяти месяцев,

либо исправительными работами на срок от шести месяцев до одного года;

либо лишением свободы на срок до двух лет.

штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда;

или в размере заработной платы или иного дохода осужденного за период от двух до пяти месяцев,

либо исправительными работами на срок от шести месяцев до одного года;

либо лишением свободы на срок до двух лет.

Слайд 15

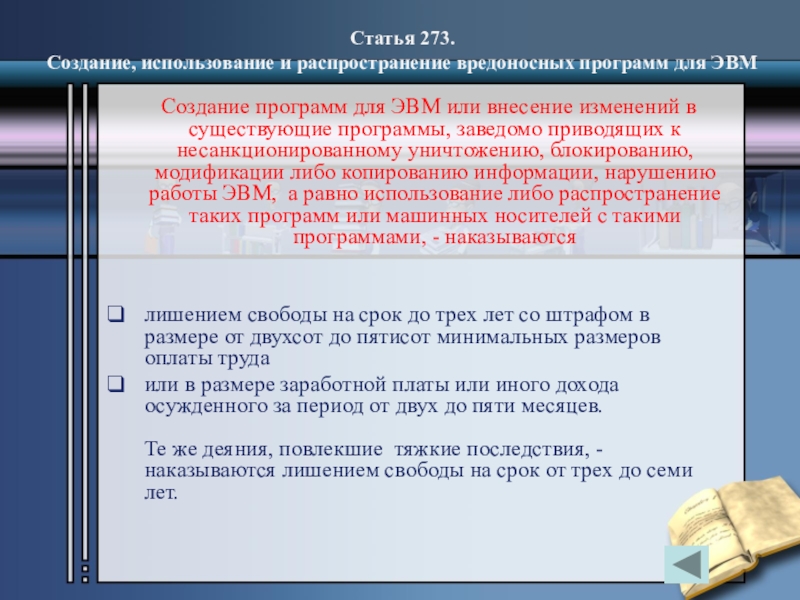

Статья 273.

Создание, использование и распространение вредоносных программ для ЭВМ

Создание программ для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, а равно использование либо распространение таких программ или машинных носителей с такими программами, - наказываются

лишением свободы на срок до трех лет со штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда

или в размере заработной платы или иного дохода осужденного за период от двух до пяти месяцев. Те же деяния, повлекшие тяжкие последствия, -наказываются лишением свободы на срок от трех до семи лет.

лишением свободы на срок до трех лет со штрафом в размере от двухсот до пятисот минимальных размеров оплаты труда

или в размере заработной платы или иного дохода осужденного за период от двух до пяти месяцев. Те же деяния, повлекшие тяжкие последствия, -наказываются лишением свободы на срок от трех до семи лет.

Слайд 16

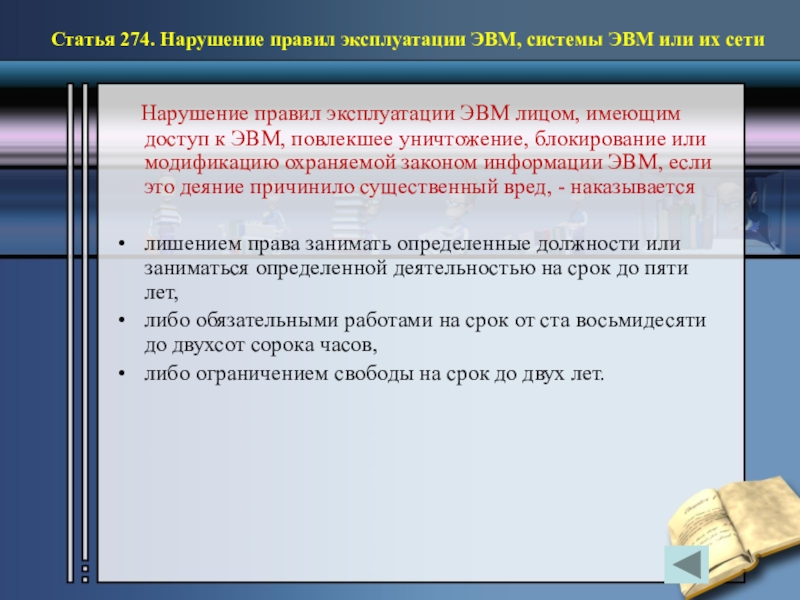

Нарушение правил эксплуатации ЭВМ лицом, имеющим доступ к ЭВМ,

повлекшее уничтожение, блокирование или модификацию охраняемой законом информации ЭВМ, если это деяние причинило существенный вред, - наказывается

лишением права занимать определенные должности или заниматься определенной деятельностью на срок до пяти лет,

либо обязательными работами на срок от ста восьмидесяти до двухсот сорока часов,

либо ограничением свободы на срок до двух лет.

лишением права занимать определенные должности или заниматься определенной деятельностью на срок до пяти лет,

либо обязательными работами на срок от ста восьмидесяти до двухсот сорока часов,

либо ограничением свободы на срок до двух лет.

Статья 274. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети

Слайд 17Рассмотрите предложенные задачи

Прочитайте текст

Оцените, имеет ли в данном случае правонарушение либо

преступление

Если правонарушение либо преступление в данном случае произошло, постарайтесь классифицировать его на основании действующего Законодательства Российской Федерации, какой ущерб при этом причинен, либо мог быть причинен?

Ответьте на вопрос: «Кто в данном случае может выступать пострадавшим лицом?»

Если правонарушение либо преступление в данном случае произошло, постарайтесь классифицировать его на основании действующего Законодательства Российской Федерации, какой ущерб при этом причинен, либо мог быть причинен?

Ответьте на вопрос: «Кто в данном случае может выступать пострадавшим лицом?»