- Главная

- Разное

- Образование

- Спорт

- Естествознание

- Природоведение

- Религиоведение

- Французский язык

- Черчение

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, фоны, картинки для презентаций

- Экология

- Экономика

Презентация, доклад на тему Электронный мультимедийный ресурс Информационная безопасность

Содержание

- 1. Электронный мультимедийный ресурс Информационная безопасность

- 2. Несанкционированный доступ —доступ к информации в нарушение должностных полномочий

- 3. Защита с использованием паролей Пароль- это защита

- 4. От несанкционированного доступа может быть защищены: каждый

- 5. Биометрические системы защитыВ настоящее время для защиты

- 6. Идентификация по отпечаткам пальцевОптические сканеры считывания отпечатков

- 7. Идентификация по характеристикам речиИдентификация человека по голосу

- 8. Идентификация по радужной оболочке глазаРадужная оболочка глаза

- 9. Идентификация по изображению лицаДля идентификации личности часто

- 10. Идентификация по ладони руки В биометрике в целях

- 11. Физическая защита данных на дискахДля обеспечения большей

- 12. Вопросы:Как защищается информация в компьютере с использованием паролей?Какие существуют биометрические методы защиты информации?

- 13. СПАСИБО ЗА ВНИМАНИЕ!

Слайд 2Несанкционированный доступ —доступ к информации в нарушение должностных полномочий сотрудника, доступ к закрытой для публичного доступа информации

Различают несколько видов защиты информации. В данной презентации разберём 3 вида защиты от несанкционированного доступа:

1. Защита с использование паролей

2. Биометрическая защита

3. Физическая защита данных на дисках

Слайд 3Защита с использованием паролей

Пароль- это защита от несанкционированного доступа к

Компьютер разрешает доступ к своим ресурсам только тем пользователям, которые зарегистрированы и ввели правильный пароль.

Каждому конкретному пользователю может быть разрешен доступ только к определенным информационным ресурсам.

При этом может производиться регистрация всех попыток несанкционированного доступа.

Защита с использованием пароля используется при загрузке операционной системы.

Вход по паролю может быть установлен в программе BIOS Setup, компьютер не начнет загрузку операционной системы, если не введен правильный пароль. Преодолеть такую защиту нелегко.

Слайд 4От несанкционированного доступа может быть защищены: каждый диск, каждый диск, каждая

Для них могут быть установлены определенные права доступа (атрибуты) права доступа (атрибуты) полный доступ, полный доступ, возможность внесения изменений, возможность внесения изменений, только чтение, только чтение, запись и др. запись и др.

Слайд 5Биометрические системы защиты

В настоящее время для защиты от несанкционированного доступа к

Биометрическая идентификация - это способ идентификации личности по отдельным специфическим биометрическим признакам (идентификаторам), присущим конкретному человеку.

Слайд 6Идентификация по отпечаткам пальцев

Оптические сканеры считывания отпечатков пальцев устанавливаются на ноутбуки,

Слайд 7Идентификация по характеристикам речи

Идентификация человека по голосу – один из традиционных

Слайд 8Идентификация по радужной оболочке глаза

Радужная оболочка глаза является уникальной для каждого

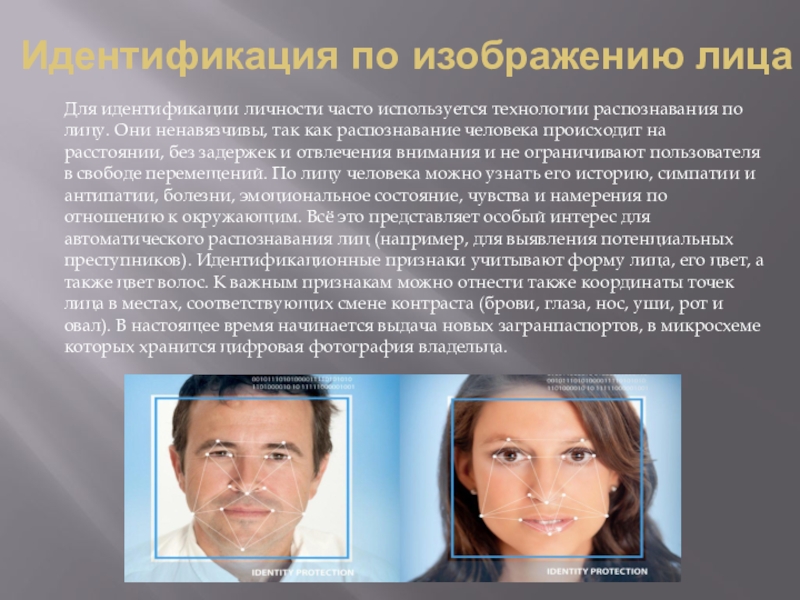

Слайд 9Идентификация по изображению лица

Для идентификации личности часто используется технологии распознавания по

Слайд 10Идентификация по ладони руки

В биометрике в целях идентификации используется простая геометрия

Слайд 11Физическая защита данных на дисках

Для обеспечения большей скорости чтения, записи и

Способы реализации RAID-массива Аппаратный Аппаратный дисковый массив состоит из нескольких жестких дисков, управляемых при помощи специальной платы контроллера RAID- массива. Программный Программный RAID-массив реализуется при помощи специального драйвера. В программный массив организуются дисковые разделы, которые могут занимать как весь диск, таки его часть. Программные RAID-массивы, как правило, менее надежны, чем аппаратные, но обеспечивают более высокую скорость работы с данными. Расплата за надежность фактическое сокращение дискового пространства вдвое.