- Главная

- Разное

- Образование

- Спорт

- Естествознание

- Природоведение

- Религиоведение

- Французский язык

- Черчение

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, фоны, картинки для презентаций

- Экология

- Экономика

Презентация, доклад на тему Угрозы и уязвимости беспроводных сетей

Содержание

- 1. Угрозы и уязвимости беспроводных сетей

- 2. СодержаниеПринцип работы беспроводных сетейУгрозы и риски безопасности беспроводных сетейСредства безопасности беспроводных сетей

- 3. Принцип работы беспроводных сетей При передаче информации

- 4. В настоящее время различают беспроводные локальные, персональные

- 5. Угрозы и риски безопасности беспроводных сетей Обсудим

- 6. 2. Отказ в обслуживании (Denial of Service,

- 7. 3. Глушение клиентской станцииГлушение в сетях происходит

- 8. 4. Глушение базовой станцииГлушение базовой станции предоставляет

- 9. Средства безопасности беспроводных сетей Как средства защиты

- 10. 2. WPA – это обновлённая программа сертификации

СодержаниеПринцип работы беспроводных сетейУгрозы и риски безопасности беспроводных сетейСредства безопасности беспроводных сетей

Слайд 2Содержание

Принцип работы беспроводных сетей

Угрозы и риски безопасности беспроводных сетей

Средства безопасности беспроводных

сетей

Слайд 3Принцип работы беспроводных сетей

При передаче информации в беспроводных сетях используются три

составляющих: радиосигналы, структура сети и формат данных. Каждый из этих элементов в отдельности не зависит от других, поэтому, при разработке новой сети, нужно проработать каждую из составляющих. В сетевую структуру входят сопрягающие устройства - адаптеры интерфейсов и передающие и принимающие станции.

Слайд 4В настоящее время различают беспроводные локальные, персональные и глобальные сети.

Наибольшей

популярностью среди беспроводных технологий используются такие технологии как Wi-Fi, Bluetooth и технология беспроводных глобальных сетей.

Слайд 5Угрозы и риски безопасности беспроводных сетей

Обсудим характерные беспроводным сетям угрозы безопасности,

оборудование, которое используется при атаках, проблемы, возникающие при роуминге от одной точки доступа к другой, укрытия для беспроводных каналов и криптографическую защиту открытых коммуникаций.

1. Подслушивание

Самая распространенная проблема в открытых и неуправляемых средах, как беспроводные сети, – возможность анонимных атак. Анонимные вредители могут перехватить радиосигнал и расшифровать передаваемые данные.

1. Подслушивание

Самая распространенная проблема в открытых и неуправляемых средах, как беспроводные сети, – возможность анонимных атак. Анонимные вредители могут перехватить радиосигнал и расшифровать передаваемые данные.

Слайд 62. Отказ в обслуживании (Denial of Service, DOS)

Полную парализацию сети может

вызвать атака типа DOS. Во всей сети, включая базовые станции и клиентские терминалы, возникает такая сильная интерференция, что станции не могут связываться друг с другом. Эта атака выключает все коммуникации в определенном районе. Если она проводится в достаточно широкой области, то может потребовать значительных мощностей. Атаку DOS на беспроводные сети трудно предотвратить или остановить. Большинство беспроводных сетевых технологий использует нелицензированные частоты – следовательно, допустима интерференция от целого ряда электронных устройств.

Слайд 73. Глушение клиентской станции

Глушение в сетях происходит тогда, когда преднамеренная или

непреднамеренная интерференция превышает возможности отправителя или получателя в канале связи, таким образом, выводя этот канал из строя. Атакующий может использовать различные способы глушения.

Глушение клиентской станции дает возможность мошеннику подставить себя на место заглушенного клиента. Также глушение могут использовать для отказа в обслуживании клиента, чтобы ему не удавалось реализовать соединение. Более изощренные атаки прерывают соединение с базовой станцией, чтобы затем она была присоединена к станции злоумышленника.

Глушение клиентской станции дает возможность мошеннику подставить себя на место заглушенного клиента. Также глушение могут использовать для отказа в обслуживании клиента, чтобы ему не удавалось реализовать соединение. Более изощренные атаки прерывают соединение с базовой станцией, чтобы затем она была присоединена к станции злоумышленника.

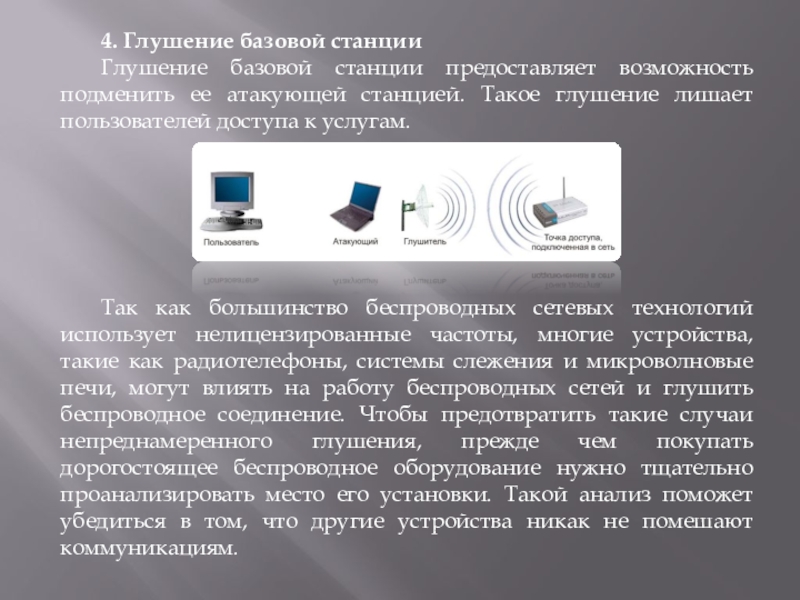

Слайд 84. Глушение базовой станции

Глушение базовой станции предоставляет возможность подменить ее атакующей

станцией. Такое глушение лишает пользователей доступа к услугам.

Так как большинство беспроводных сетевых технологий использует нелицензированные частоты, многие устройства, такие как радиотелефоны, системы слежения и микроволновые печи, могут влиять на работу беспроводных сетей и глушить беспроводное соединение. Чтобы предотвратить такие случаи непреднамеренного глушения, прежде чем покупать дорогостоящее беспроводное оборудование нужно тщательно проанализировать место его установки. Такой анализ поможет убедиться в том, что другие устройства никак не помешают коммуникациям.

Так как большинство беспроводных сетевых технологий использует нелицензированные частоты, многие устройства, такие как радиотелефоны, системы слежения и микроволновые печи, могут влиять на работу беспроводных сетей и глушить беспроводное соединение. Чтобы предотвратить такие случаи непреднамеренного глушения, прежде чем покупать дорогостоящее беспроводное оборудование нужно тщательно проанализировать место его установки. Такой анализ поможет убедиться в том, что другие устройства никак не помешают коммуникациям.

Слайд 9Средства безопасности беспроводных сетей

Как средства защиты от часто встречающихся угроз

в беспроводных сетях используется такие технологии:

1. WEP – метод обеспечения безопасности сети, доступен для работы с устаревшими устройствами, но его применение не приветствуется из-за относительно легкого взлома защиты. При использовании протокола WEP настраивается ключ безопасности сети, который выполняет шифрование данных, передаваемых компьютером через сеть другим устройствам.

Используют два метода защиты WEP:

1) проверка подлинности в открытой системе;

2) проверка подлинности с использованием общих ключей.

Эти методы не обеспечивают высокого уровня безопасности, однако способ аутентификации в открытой системе считается более безопасным.

1. WEP – метод обеспечения безопасности сети, доступен для работы с устаревшими устройствами, но его применение не приветствуется из-за относительно легкого взлома защиты. При использовании протокола WEP настраивается ключ безопасности сети, который выполняет шифрование данных, передаваемых компьютером через сеть другим устройствам.

Используют два метода защиты WEP:

1) проверка подлинности в открытой системе;

2) проверка подлинности с использованием общих ключей.

Эти методы не обеспечивают высокого уровня безопасности, однако способ аутентификации в открытой системе считается более безопасным.

Слайд 102. WPA – это обновлённая программа сертификации устройств, входящих в беспроводную

связь. Режим WPA включает несколько составляющих:

стандарт 802.1x - протокол применяется для установления подлинности, учета и авторизации;

стандарт TKIP - протокол целостности ключей во времени,;

стандарт EAP - расширяемый протокол установления подлинности;

MIC - выполняет криптографическую проверку целостности переданных пакетов;

протокол RADIUS

Шифрование информации в WPA производит протокол TKIP, использующий такой же алгоритм шифрования что WEP, но при этом использует динамические ключи. В этой технологии применяется более длинный вектор инициализации, а для подтверждения целостности пакетов используется криптографическая контрольная сумма.

стандарт 802.1x - протокол применяется для установления подлинности, учета и авторизации;

стандарт TKIP - протокол целостности ключей во времени,;

стандарт EAP - расширяемый протокол установления подлинности;

MIC - выполняет криптографическую проверку целостности переданных пакетов;

протокол RADIUS

Шифрование информации в WPA производит протокол TKIP, использующий такой же алгоритм шифрования что WEP, но при этом использует динамические ключи. В этой технологии применяется более длинный вектор инициализации, а для подтверждения целостности пакетов используется криптографическая контрольная сумма.