- Главная

- Разное

- Образование

- Спорт

- Естествознание

- Природоведение

- Религиоведение

- Французский язык

- Черчение

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, фоны, картинки для презентаций

- Экология

- Экономика

Презентация, доклад на тему Средства защиты от несанкционированного доступа

Содержание

- 1. Средства защиты от несанкционированного доступа

- 2. Электронный замок «Соболь»Возможности:Выбор форматов исполненияАутентификация пользователейБлокировка загрузки

- 3. Электронный замок «Соболь»Выбор форматов исполненияПоддержка платы PCI,Поддержка

- 4. Электронный замок «Соболь»Аутентификация пользователей Идентификация и усиленная (двухфакторная)

- 5. Электронный замок «Соболь»Блокировка загрузки ОС со съемных

- 6. Электронный замок «Соболь»Контроль целостности системного реестра WindowsДанная

- 7. Электронный замок «Соболь»Контроль целостности программной средыИспользуемый в

- 8. Электронный замок «Соболь»Сторожевой таймерМеханизм сторожевого таймера обеспечивает

- 9. Электронный замок «Соболь»Регистрация попыток доступа к ПЭВМ Электронный

- 10. Электронный замок «Соболь»Контроль конфигурацииПАК «Соболь» позволяет контролировать

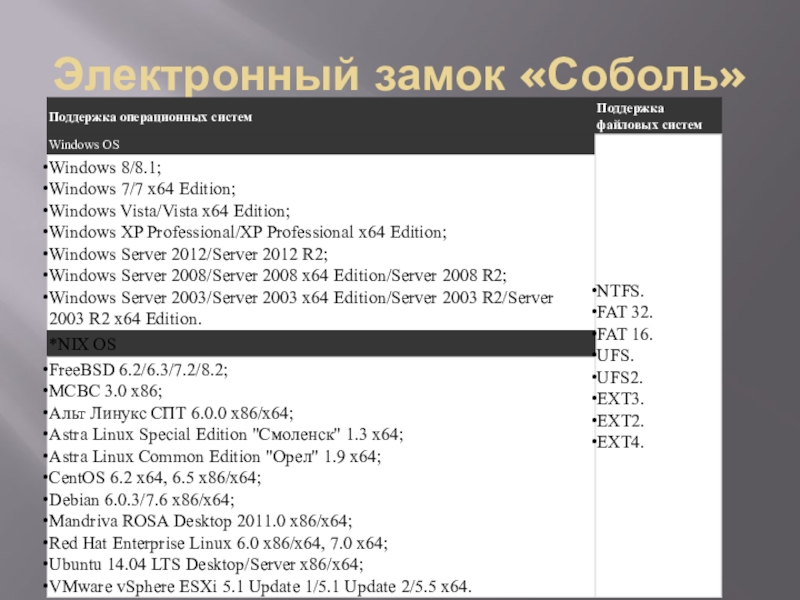

- 11. Электронный замок «Соболь»

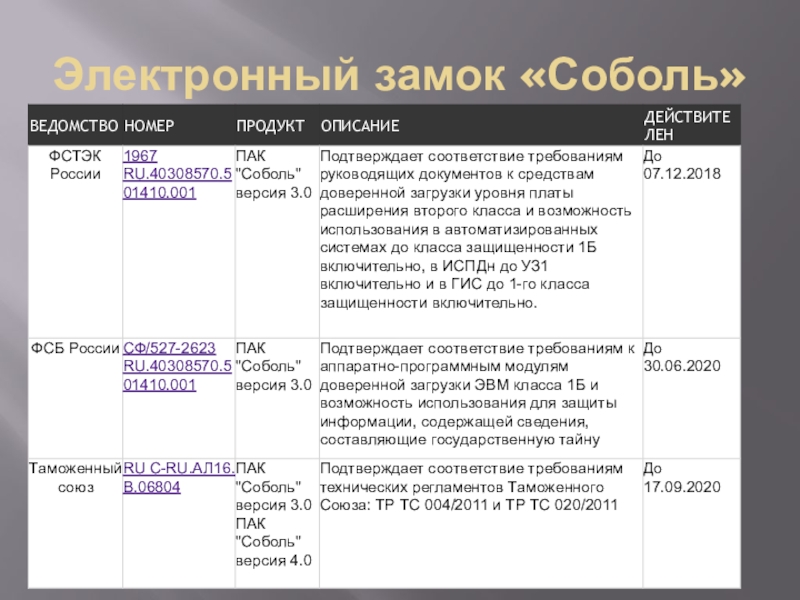

- 12. Электронный замок «Соболь»

- 13. Средство защиты информации (ПАК СЗИ) Аккорд-Win32/Win64Возможности:Защита

- 14. Средство защиты информации (ПАК СЗИ) Аккорд-Win32/Win64Основные

- 15. Средство защиты информации (ПАК СЗИ) Аккорд-Win32/Win64Программное

- 16. Средство защиты информации (ПАК СЗИ) Аккорд-Win32/Win64Программное

- 17. Средство защиты информации (ПАК СЗИ) Аккорд-Win32/Win64Поддержка биометрической аутентификации в ПАК «Аккорд-Win32»

- 18. Средство защиты информации СЗИ от НСД

- 19. Средство защиты информации СЗИ от НСД

- 20. Средство защиты информации СЗИ от НСД

- 21. Средство защиты информации СЗИ от НСД

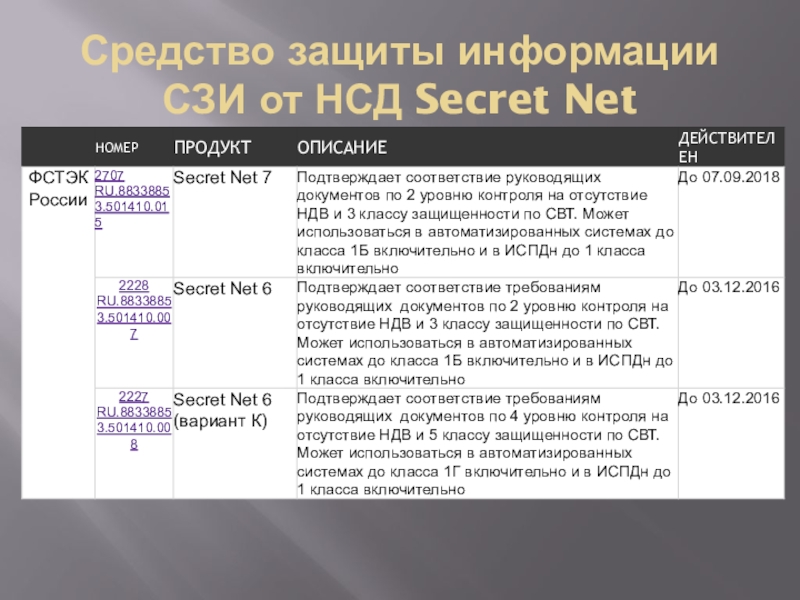

- 22. Средство защиты информации СЗИ от НСД Secret Net

Электронный замок «Соболь»Возможности:Выбор форматов исполненияАутентификация пользователейБлокировка загрузки ОС со съемных носителейКонтроль целостности программной средыКонтроль целостности системного реестра WindowsСторожевой таймерРегистрация попыток доступа к ПЭВМКонтроль конфигурации

Слайд 2Электронный замок «Соболь»

Возможности:

Выбор форматов исполнения

Аутентификация пользователей

Блокировка загрузки ОС со съемных носителей

Контроль

целостности программной среды

Контроль целостности системного реестра Windows

Сторожевой таймер

Регистрация попыток доступа к ПЭВМ

Контроль конфигурации

Контроль целостности системного реестра Windows

Сторожевой таймер

Регистрация попыток доступа к ПЭВМ

Контроль конфигурации

Слайд 3Электронный замок «Соболь»

Выбор форматов исполнения

Поддержка платы PCI,

Поддержка платы PCI Express,

Поддержка платы

Mini PCI Express

Поддержка платы Mini PCI Express Half Size

Поддержка платы Mini PCI Express Half Size

Слайд 4Электронный замок «Соболь»

Аутентификация пользователей

Идентификация и усиленная (двухфакторная) аутентификация пользователей с использованием

персональных идентификаторов.

В качестве персональных идентификаторов пользователей могут применяться:

iButton.

eToken PRO.

eToken PRO (Java).

смарт-карта eToken PRO через USB-считыватель Athena ASEDrive IIIe USB V2.

iKey 2032.

Rutoken.

Rutoken RF.

В качестве персональных идентификаторов пользователей могут применяться:

iButton.

eToken PRO.

eToken PRO (Java).

смарт-карта eToken PRO через USB-считыватель Athena ASEDrive IIIe USB V2.

iKey 2032.

Rutoken.

Rutoken RF.

Слайд 5Электронный замок «Соболь»

Блокировка загрузки ОС со съемных носителей

После включения питания компьютера,

замок «Соболь» перехватывает управление всеми устройствами ввода-вывода и не позволяет загрузиться нештатной ОС.

После успешной загрузки штатной копии ОС доступ к этим устройствам восстанавливается.

Запрет распространяется на всех пользователей компьютера, за исключением администратора.

После успешной загрузки штатной копии ОС доступ к этим устройствам восстанавливается.

Запрет распространяется на всех пользователей компьютера, за исключением администратора.

Слайд 6Электронный замок «Соболь»

Контроль целостности системного реестра Windows

Данная возможность позволяет контролировать неизменность

системного реестра Windows, что существенно повышает защищенность рабочих станций от несанкционированных действий внутри операционной системы.

Слайд 7Электронный замок «Соболь»

Контроль целостности программной среды

Используемый в комплексе «Соболь» механизм контроля

целостности позволяет контролировать неизменность файлов и физических секторов жесткого диска до загрузки операционной системы.

Для этого вычисляются некоторые контрольные значения проверяемых объектов и сравниваются с ранее рассчитанными для каждого из этих объектов эталонными значениями.

Формирование списка подлежащих контролю объектов с указанием пути к каждому контролируемому файлу и координат каждого контролируемого сектора производится с помощью программы управления шаблонами контроля целостности.

Контроль целостности функционирует под управлением операционных систем, использующих следующие файловые системы: NTFS5, NTFS, FAT32, FAT16, FAT12, UFS, EXT2 и EXT3

Администратор имеет возможность задать режим работы электронного замка, при котором будет блокирован вход пользователей в систему при нарушении целостности контролируемых файлов.

Для этого вычисляются некоторые контрольные значения проверяемых объектов и сравниваются с ранее рассчитанными для каждого из этих объектов эталонными значениями.

Формирование списка подлежащих контролю объектов с указанием пути к каждому контролируемому файлу и координат каждого контролируемого сектора производится с помощью программы управления шаблонами контроля целостности.

Контроль целостности функционирует под управлением операционных систем, использующих следующие файловые системы: NTFS5, NTFS, FAT32, FAT16, FAT12, UFS, EXT2 и EXT3

Администратор имеет возможность задать режим работы электронного замка, при котором будет блокирован вход пользователей в систему при нарушении целостности контролируемых файлов.

Слайд 8Электронный замок «Соболь»

Сторожевой таймер

Механизм сторожевого таймера обеспечивает блокировку доступа к компьютеру

при условии, что после включения компьютера и по истечении заданного интервала времени управление не передано расширению BIOS комплекса «Соболь».

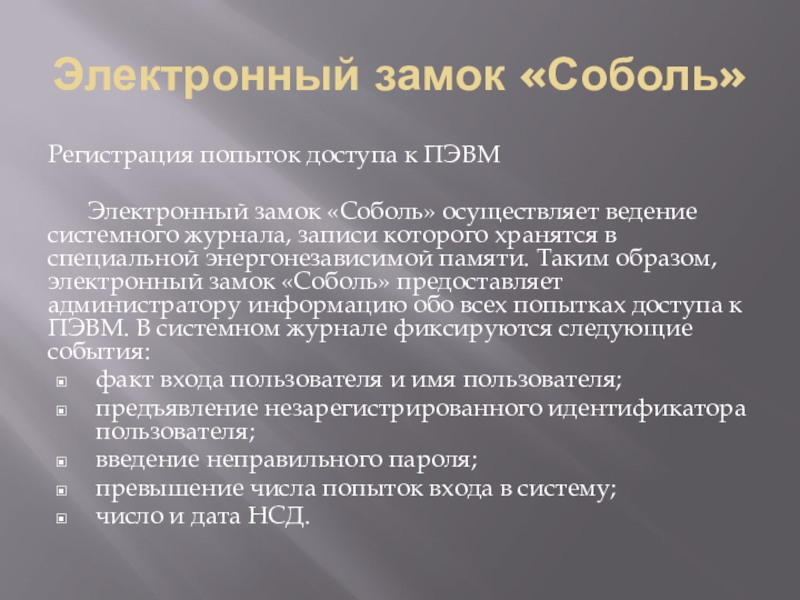

Слайд 9Электронный замок «Соболь»

Регистрация попыток доступа к ПЭВМ

Электронный замок «Соболь» осуществляет ведение

системного журнала, записи которого хранятся в специальной энергонезависимой памяти. Таким образом, электронный замок «Соболь» предоставляет администратору информацию обо всех попытках доступа к ПЭВМ. В системном журнале фиксируются следующие события:

факт входа пользователя и имя пользователя;

предъявление незарегистрированного идентификатора пользователя;

введение неправильного пароля;

превышение числа попыток входа в систему;

число и дата НСД.

факт входа пользователя и имя пользователя;

предъявление незарегистрированного идентификатора пользователя;

введение неправильного пароля;

превышение числа попыток входа в систему;

число и дата НСД.

Слайд 10Электронный замок «Соболь»

Контроль конфигурации

ПАК «Соболь» позволяет контролировать неизменность конфигурации компьютера –

PCI-устройств, ACPI, SMBIOS и оперативной памяти. Данная возможность существенно повышает защиту Вашей рабочей станции.

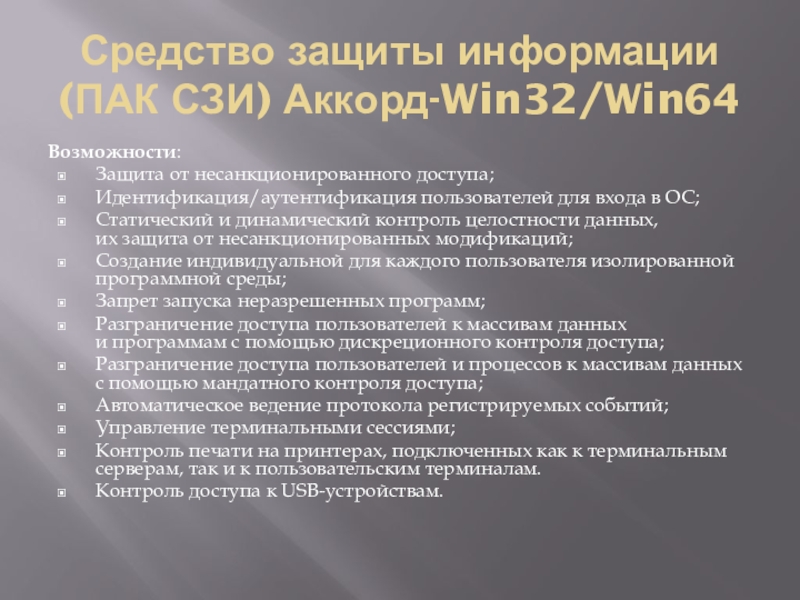

Слайд 13Средство защиты информации

(ПАК СЗИ) Аккорд-Win32/Win64

Возможности:

Защита от несанкционированного доступа;

Идентификация/аутентификация пользователей для входа

в ОС;

Статический и динамический контроль целостности данных, их защита от несанкционированных модификаций;

Создание индивидуальной для каждого пользователя изолированной программной среды;

Запрет запуска неразрешенных программ;

Разграничение доступа пользователей к массивам данных и программам с помощью дискреционного контроля доступа;

Разграничение доступа пользователей и процессов к массивам данных с помощью мандатного контроля доступа;

Автоматическое ведение протокола регистрируемых событий;

Управление терминальными сессиями;

Контроль печати на принтерах, подключенных как к терминальным серверам, так и к пользовательским терминалам.

Контроль доступа к USB-устройствам.

Статический и динамический контроль целостности данных, их защита от несанкционированных модификаций;

Создание индивидуальной для каждого пользователя изолированной программной среды;

Запрет запуска неразрешенных программ;

Разграничение доступа пользователей к массивам данных и программам с помощью дискреционного контроля доступа;

Разграничение доступа пользователей и процессов к массивам данных с помощью мандатного контроля доступа;

Автоматическое ведение протокола регистрируемых событий;

Управление терминальными сессиями;

Контроль печати на принтерах, подключенных как к терминальным серверам, так и к пользовательским терминалам.

Контроль доступа к USB-устройствам.

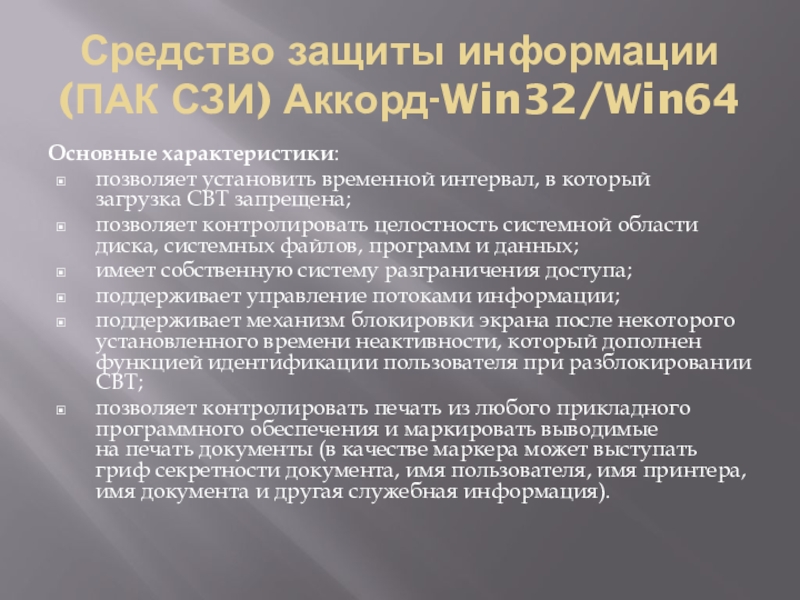

Слайд 14Средство защиты информации

(ПАК СЗИ) Аккорд-Win32/Win64

Основные характеристики:

позволяет установить временной интервал, в который

загрузка СВТ запрещена;

позволяет контролировать целостность системной области диска, системных файлов, программ и данных;

имеет собственную систему разграничения доступа;

поддерживает управление потоками информации;

поддерживает механизм блокировки экрана после некоторого установленного времени неактивности, который дополнен функцией идентификации пользователя при разблокировании СВТ;

позволяет контролировать печать из любого прикладного программного обеспечения и маркировать выводимые на печать документы (в качестве маркера может выступать гриф секретности документа, имя пользователя, имя принтера, имя документа и другая служебная информация).

позволяет контролировать целостность системной области диска, системных файлов, программ и данных;

имеет собственную систему разграничения доступа;

поддерживает управление потоками информации;

поддерживает механизм блокировки экрана после некоторого установленного времени неактивности, который дополнен функцией идентификации пользователя при разблокировании СВТ;

позволяет контролировать печать из любого прикладного программного обеспечения и маркировать выводимые на печать документы (в качестве маркера может выступать гриф секретности документа, имя пользователя, имя принтера, имя документа и другая служебная информация).

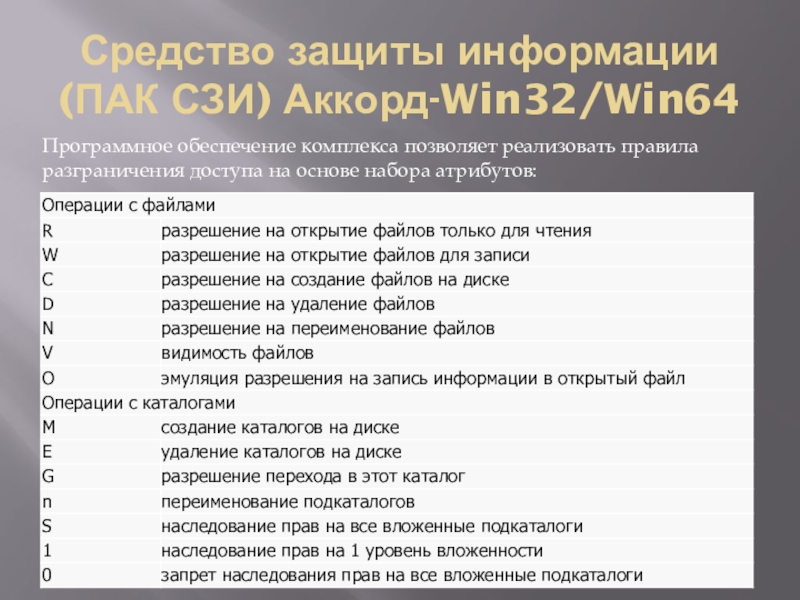

Слайд 15Средство защиты информации

(ПАК СЗИ) Аккорд-Win32/Win64

Программное обеспечение комплекса позволяет реализовать правила

разграничения доступа на основе набора атрибутов:

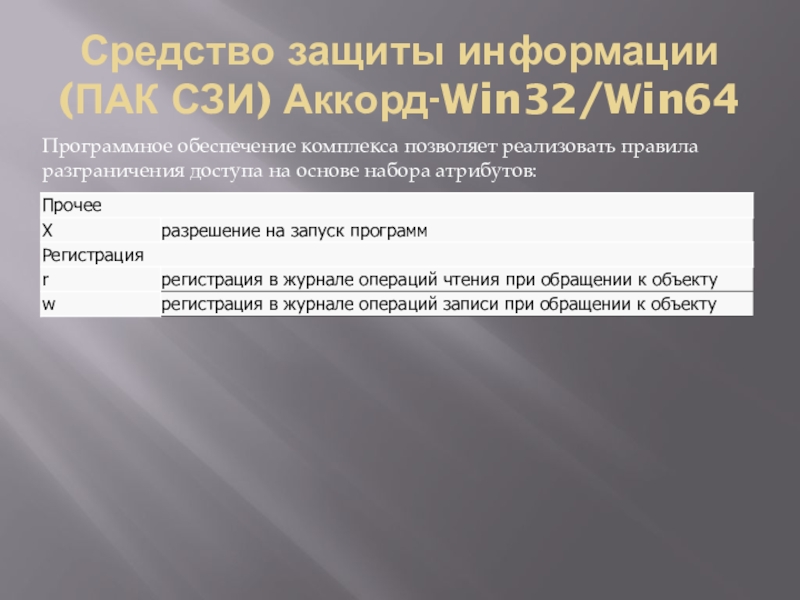

Слайд 16Средство защиты информации

(ПАК СЗИ) Аккорд-Win32/Win64

Программное обеспечение комплекса позволяет реализовать правила

разграничения доступа на основе набора атрибутов:

Слайд 17Средство защиты информации

(ПАК СЗИ) Аккорд-Win32/Win64

Поддержка биометрической аутентификации в ПАК «Аккорд-Win32»

Слайд 18Средство защиты информации

СЗИ от НСД Secret Net

Возможности:

Аутентификация пользователей.

Разграничение доступа пользователей

к информации и ресурсам автоматизированной системы.

Доверенная информационная среда.

Контроль утечек и каналов распространения конфиденциальной информации.

Контроль устройств компьютера и отчуждаемых носителей информации на основе централизованных политик, исключающих утечки конфиденциальной информации.

Централизованное управление системой защиты, оперативный мониторинг и аудит безопасности.

Масштабируемая система защиты, возможность применения Secret Net (сетевой вариант) в организации с большим количеством филиалов.

Защита терминальной инфраструктуры и поддержка технологий виртуализации рабочих столов (VDI).

Доверенная информационная среда.

Контроль утечек и каналов распространения конфиденциальной информации.

Контроль устройств компьютера и отчуждаемых носителей информации на основе централизованных политик, исключающих утечки конфиденциальной информации.

Централизованное управление системой защиты, оперативный мониторинг и аудит безопасности.

Масштабируемая система защиты, возможность применения Secret Net (сетевой вариант) в организации с большим количеством филиалов.

Защита терминальной инфраструктуры и поддержка технологий виртуализации рабочих столов (VDI).

Слайд 19Средство защиты информации

СЗИ от НСД Secret Net

Варианты развертывания Secret Net:

Автономный

режим – предназначен для защиты небольшого количества (до 20-25) рабочих станций и серверов. При этом каждая машина администрируется локально.

Сетевой режим (с централизованным управлением) – предназначен для развертывания в доменной сети c Active Directory. Данный вариант имеет средства централизованного управления и позволяет применить политики безопасности в масштабах организации. Сетевой вариант Secret Net может быть успешно развернут в сложной доменной сети (domain tree/forest).

Сетевой режим (с централизованным управлением) – предназначен для развертывания в доменной сети c Active Directory. Данный вариант имеет средства централизованного управления и позволяет применить политики безопасности в масштабах организации. Сетевой вариант Secret Net может быть успешно развернут в сложной доменной сети (domain tree/forest).

Слайд 20Средство защиты информации

СЗИ от НСД Secret Net

Архитектура

Компоненты Secret Net 7

(сетевой режим):

Secret Net 7 – Клиент;

Secret Net 7 – Сервер безопасности;

Secret Net 7 – Программа управления.

Клиент Клиент Secret Net 7 устанавливается на всех защищаемых компьютерах. Он следит за соблюдением настроенной политики безопасности на рабочих станциях и серверах, обеспечивает регистрацию событий безопасности и передачу журналов на сервер безопасности, а также прием от него оперативных команд и их выполнение.

Сервер безопасности Сервер безопасности является основным элементом в сетевой структуре системы Secret Net 7. Этот компонент обеспечивает взаимодействие объектов управления, реализует функции контроля и управления, а также осуществляет обработку, хранение и передачу информации.

Secret Net 7 – Клиент;

Secret Net 7 – Сервер безопасности;

Secret Net 7 – Программа управления.

Клиент Клиент Secret Net 7 устанавливается на всех защищаемых компьютерах. Он следит за соблюдением настроенной политики безопасности на рабочих станциях и серверах, обеспечивает регистрацию событий безопасности и передачу журналов на сервер безопасности, а также прием от него оперативных команд и их выполнение.

Сервер безопасности Сервер безопасности является основным элементом в сетевой структуре системы Secret Net 7. Этот компонент обеспечивает взаимодействие объектов управления, реализует функции контроля и управления, а также осуществляет обработку, хранение и передачу информации.

Слайд 21Средство защиты информации

СЗИ от НСД Secret Net

Архитектура

Программа оперативного управления («Монитор»)

В

состав СЗИ Secret Net 7 включена программа оперативного управления, заменяющая средства оперативного управления предыдущих версий СЗИ.

Программа оперативного управления предназначена для конфигурирования сетевой структуры, централизованного управления защищаемыми компьютерами и для работы с записями журналов, поступивших на хранение в базу данных сервера безопасности. Программа устанавливается на рабочих местах администраторов. При работе программа взаимодействует с сервером безопасности, который обрабатывает все управляющие команды администратора.

Дополнительно лицензируемый компонент – механизм защиты дисков Дополнительно может использоваться и лицензироваться модуль блокировки НСД к жесткому диску, который осуществляет сокрытие данных на диске при загрузке компьютера с внешних носителей. Ранее приобретенная лицензия на СЗИ Security Studio 6 – Trusted Boot Loader может использоваться для активации этого механизма в Secret Net 7.

Программа оперативного управления предназначена для конфигурирования сетевой структуры, централизованного управления защищаемыми компьютерами и для работы с записями журналов, поступивших на хранение в базу данных сервера безопасности. Программа устанавливается на рабочих местах администраторов. При работе программа взаимодействует с сервером безопасности, который обрабатывает все управляющие команды администратора.

Дополнительно лицензируемый компонент – механизм защиты дисков Дополнительно может использоваться и лицензироваться модуль блокировки НСД к жесткому диску, который осуществляет сокрытие данных на диске при загрузке компьютера с внешних носителей. Ранее приобретенная лицензия на СЗИ Security Studio 6 – Trusted Boot Loader может использоваться для активации этого механизма в Secret Net 7.